La sécurité des technologies de l’information (TI) fait référence aux méthodes, aux outils et au personnel utilisés pour défendre les actifs numériques d’une organisation. L’objectif de la sécurité informatique est de protéger ces actifs, dispositifs et services contre les perturbations, volées ou exploitées par des utilisateurs non autorisés, autrement appelés acteurs de la menace. Ces menaces peuvent être externes ou internes et malveillantes ou accidentelles à la fois dans l’origine et la nature.

Une stratégie de sécurité efficace utilise une gamme d’approches pour minimiser les vulnérabilités et cibler de nombreux types de cyber-états. La détection, la prévention et la réponse aux menaces de sécurité impliquent l’utilisation de politiques de sécurité, d’outils logiciels et de services informatiques.

Malheureusement, l’innovation technologique profite à la fois aux défenseurs informatiques et aux cybercriminels. Pour protéger les actifs de l’entreprise, les entreprises doivent régulièrement examiner, mettre à jour et améliorer la sécurité afin de rester en avance sur les cyber-états et les cybercriminels de plus en plus sophistiqués.

https://www.youtube.com/watch?v=w1d81teltl0

La sécurité informatique se compose de deux domaines: physique et information.

Qu’est-ce que la sécurité physique?

La sécurité physique est la protection des personnes, du matériel, des logiciels, des informations réseau et des données contre les actions physiques, les intrusions et autres événements qui pourraient endommager une organisation et ses actifs. La sauvegarde de la sécurité physique d’une entreprise signifie la protéger contre les acteurs de la menace, ainsi que les accidents et les catastrophes naturelles, telles que les incendies, les inondations, les tremblements de terre et les intempéries. Un manque de protection physique pourrait risquer la destruction des serveurs, des appareils et des services publics qui soutiennent les opérations et les processus commerciaux. Cela dit, les gens font partie de la menace de sécurité physique.

Le vol et le vandalisme sont des exemples de menaces initiées par l’homme qui nécessitent des solutions de sécurité physique. Une violation de la sécurité physique ne nécessite pas nécessairement de connaissances techniques, mais elle peut être tout aussi dangereuse qu’une violation de données.

Il y a trois parties à la sécurité physique:

Le succès du programme de sécurité physique d’une organisation dépend de la mise en œuvre efficace, de la maintenance et de la mise à jour de chacun de ces composants.

Contrôle d’accès

Le contrôle de l’accès aux immeubles de bureaux, des centres de recherche, des laboratoires, des centres de données et d’autres emplacements est essentiel à la sécurité physique. Un exemple de violation de sécurité physique est un attaquant qui gagne dans une organisation et utilise un lecteur flash Universal Serial Bus (USB) pour copier et voler des données ou mettre des logiciels malveillants sur les systèmes.

L’objectif de contrôle d’accès est d’enregistrer, surveiller et limiter le nombre d’utilisateurs non autorisés interagissant avec des actifs physiques sensibles et confidentiels. Le contrôle d’accès peut être aussi simple que des barrières comme les murs, les clôtures et les portes verrouillées. Les badges d’identification et les codes clés font également partie d’un système d’accès physique efficace. L’identification physique est un excellent moyen d’authentifier l’identité des utilisateurs qui tentent d’accéder aux appareils et aux zones réservés au personnel autorisé.

Les méthodes de contrôle d’accès plus sophistiquées incluent diverses formes d’authentification biométrique. Ces systèmes de sécurité utilisent une biométrie ou des caractéristiques biologiques uniques, pour authentifier l’identité des utilisateurs autorisés. L’empreinte digitale et la reconnaissance faciale sont deux exemples d’applications communes de cette technologie.

Surveillance

La surveillance implique les technologies et les tactiques utilisées pour surveiller l’activité dans et autour des installations et des équipements. De nombreuses entreprises installent des caméras de télévision en circuit fermé pour sécuriser le périmètre de leurs bâtiments. Ces caméras agissent à la fois comme un moyen de dissuasion des intrus et un outil de réponse et d’analyse des incidents. Les caméras, les capteurs thermiques, les détecteurs de mouvement et les alarmes de sécurité ne sont que quelques exemples de technologie de surveillance.

Essai

Les tests sont un moyen fiable d’augmenter la sécurité physique. Les entreprises avec de solides protocoles de sécurité testent leurs politiques pour voir si elles doivent être mises à jour ou modifiées. Ces tests peuvent inclure une équipe rouge, où un groupe de pirates éthiques essaie d’infiltrer les protocoles de cybersécurité d’une entreprise.

Qu’est-ce que la sécurité de l’information?

La sécurité de l’information est également appelée sécurité de l’information (INFOSEC). Il comprend des stratégies pour gérer les processus, les outils et les politiques qui protègent les actifs numériques et non prodiges. Lorsqu’il est mis en œuvre efficacement, l’INFOSEC peut maximiser la capacité d’une organisation à prévenir, détecter et répondre aux menaces.

L’INFOSEC englobe plusieurs catégories spécialisées de technologie de sécurité, comme les suivantes:

La sécurité des applications protège les applications des menaces qui cherchent à manipuler, à accéder, à voler, à modifier ou à supprimer les logiciels et à ses données connexes. La sécurité des applications utilise une combinaison de logiciels, de matériel et de politiques appelées contre-mesures. Les contre-mesures courantes comprennent les pare-feu d’application, le chiffrement, la gestion des patchs et les systèmes d’authentification biométrique.

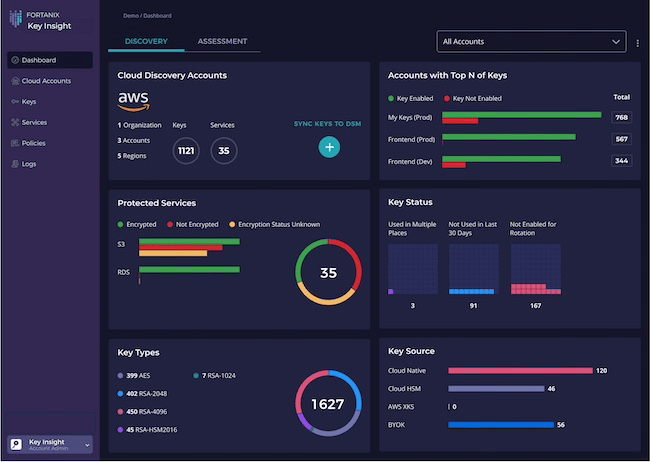

La sécurité du cloud est un ensemble de politiques et de technologies conçues pour protéger les données et les infrastructures dans un environnement de cloud computing. La gestion de l’identité et de l’accès et la confidentialité des données. Les tests de pénétration, la maintenance du protocole de réseau, la détection de l’homme dans le milieu (MITM) et la numérisation des applications sont certains outils que les professionnels de l’InfOSEC utilisent pour sécuriser la confidentialité des informations.

La sécurité du cloud est une responsabilité partagée par le fournisseur de services cloud (CSP) et le locataire, ou l’entreprise qui loue des infrastructures telles que les serveurs et le stockage. Une zone grise légale dans la sécurité du nuage peut se produire si les accords CSP ne sont pas bien construits. Par exemple, si le serveur d’un locataire est compromis par les cybercriminels qui ont accès au serveur d’un autre locataire, il n’est pas clair qui est à blâmer.

Endpoint Security nécessite des nœuds de réseau pour répondre à certaines normes de sécurité, comme la Federal Information Security Modernization Act, avant d’établir une connexion sécurisée. Les appareils de nœud comprennent des ordinateurs personnels, des ordinateurs portables, des tablettes, des smartphones et des équipements tels que les terminaux de point de vente, les lecteurs de code-barres, les capteurs et les appareils Internet des objets (IoT).

La sécurité Internet est la protection des applications logicielles, des navigateurs Web et des réseaux privés virtuels qui utilisent Internet. Des techniques telles que le chiffrement, par exemple, protègent les données contre les attaques telles que les logiciels malveillants, le phishing, le MITM et les attaques de déni de service.

La sécurité mobile est également connue sous le nom de sécurité sans fil. La sécurité mobile protège les appareils mobiles tels que les smartphones, les tablettes et les ordinateurs portables et les réseaux auxquels ils se connectent du vol, des fuites de données et d’autres attaques.

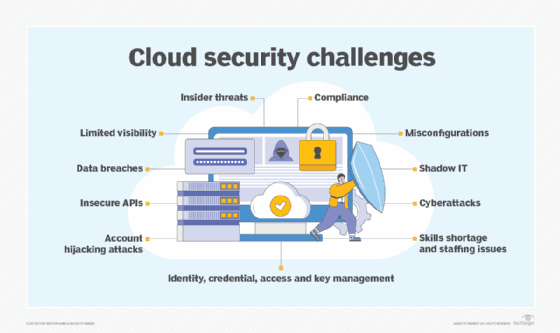

La sécurité du réseau défend l’infrastructure réseau et les appareils qui lui sont connectés à partir de menaces telles que l’accès non autorisé, l’utilisation malveillante et les modifications.

La sécurité de la chaîne d’approvisionnement protège le réseau entre une entreprise et ses fournisseurs, qui ont souvent accès à des informations sensibles telles que l’information des employés et la propriété intellectuelle. La violation de données de Solarwinds en 2020 a démontré à quel point les organisations vulnérables peuvent être lorsque les canaux de la chaîne d’approvisionnement sont mal surveillés avec un manque de sécurité de la chaîne d’approvisionnement. SolarWinds est une société informatique qui gère les réseaux et systèmes clients et a accès à l’informatique des clients. Une fois que les pirates ont infiltré le serveur de mise à jour de SolarWinds, ils ont pu installer un virus qui a agi comme une porte dérobée numérique aux systèmes et aux données clients.

Pourquoi la sécurité est-elle importante?

Dans un contexte informatique, la sécurité est essentielle pour les organisations modernes. Les raisons les plus importantes de la mise en œuvre de la sécurité solide comprennent les éléments suivants:

- Protégez les données sensibles essentielles aux opérations d’une organisation contre les cyber-états.

- Empêcher les perturbations de la continuité opérationnelle.

- Maintenir la confiance en protégeant les données des clients et des employés.

- Soutenir la conformité réglementaire et prévenir contre les sanctions réglementaires financières.

- Empêcher les attaques coûteuses et les violations de données.

Concepts et principes de sécurité des technologies de l’information

Un certain nombre de concepts et de principes forment le fondement de la sécurité informatique. Certains des plus importants sont:

- Gestion du cycle de vie de l’application. La gestion du cycle de vie des applications protège toutes les étapes du processus de développement des applications en réduisant l’exposition aux bogues, aux défauts de conception et aux erreurs de configuration.

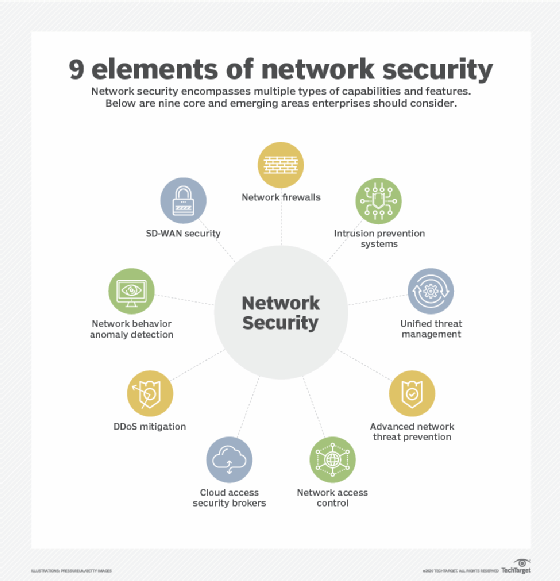

- Défense en profondeur. Il s’agit d’une stratégie qui utilise plusieurs contre-mesures simultanément pour protéger les informations. Ces méthodes peuvent inclure la détection et la réponse des points de terminaison, les logiciels antivirus et les commutateurs de mise à mort. La défense en profondeur est basée sur le principe militaire qu’il est plus difficile pour un ennemi de battre un système de défense multicouche qu’un système unique.

- Gestion des patchs. Les correctifs et les mises à jour sont acquis, testés et installés pour le code défectueux dans les applications, les OS et le firmware.

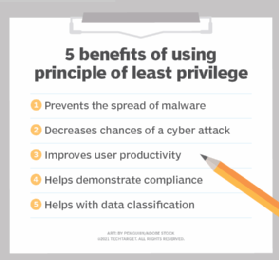

- Principe du moindre privilège. Ce principe des moindres privilèges renforce la sécurité informatique en limitant l’accès des utilisateurs et du programme au niveau le plus bas de droits d’accès nécessaires pour qu’ils fassent leur travail ou leurs fonctions.

- Gestion des risques. La gestion des risques est le processus d’identification, d’évaluation et de contrôle des risques de sécurité qui menacent l’environnement informatique d’une organisation.

- Gestion de la vulnérabilité. Avec cette approche, les administrateurs de la sécurité vérifient régulièrement les vulnérabilités en identifiant, en vérifiant, atténuant et en corrigeant les faiblesses de sécurité à mesure qu’elles surviennent.

Ce sont quelques-uns des concepts et principes les plus importants de la sécurité et de la technologie informatiques. Cependant, la combinaison de tous ces principes ne garantit pas une sécurité à 100% pour une organisation. Il s’agit d’un problème fondamental auquel sont confrontés tous les leader et les entreprises de la sécurité informatique. Cependant, en déployant une stratégie de sécurité complète, les organisations peuvent se défendre contre les menaces physiques et infosec.

Types de cybersécurité

Une stratégie de cybersécurité efficace implique divers outils et méthodes. Le plus courant comprend:

- Pare-feu. Les pare-feu sont les obstacles entre une barrière interne et les menaces potentielles des réseaux externes. Les pare-feu mettent en œuvre des règles de sécurité qui filtrent le trafic entrant et sortant.

- Anitvirus et anti-logiciels. L’antivirus et les anti-logiciels détectent, isolent et suppriment des logiciels malveillants comme les virus, les ransomwares et les logiciels espions, protégeant les appareils et les réseaux contre les infections.

- Cryptage. Le chiffrement convertit les données lisibles en formats codés ou chiffrés que seuls les utilisateurs autorisés peuvent décrypter, assurer la confidentialité et la confidentialité.

- Systèmes de détection et de prévention des intrusions (PDI). Ces systèmes de détection et de prévention des intrusions surveillent le trafic réseau pour des modèles inhabituels qui peuvent indiquer les violations de sécurité et peuvent automatiquement prendre des mesures pour bloquer ou signaler des intrusions potentielles.

- Authentification multifactrice. Le MFA nécessite plusieurs formes de vérification avant d’accorder l’accès, en réduisant le risque d’accès non autorisé, même si les mots de passe sont compromis.

- Réseaux privés virtuels. Les VPN créent une connexion sécurisée et cryptée sur Internet, protégeant les données en transit et garantissant la confidentialité.

- Informations de sécurité et gestion d’événements. SIEM rassemble, analyse et rapporte des données liées à la sécurité à travers le réseau, offrant une visibilité sur des menaces potentielles et aidant à des réponses rapides.

- Prévention des pertes de données. DLP surveille et contrôle les transferts de données, garantissant des informations sensibles ne laisse pas des environnements sécurisés.

- Segmentation du réseau. La segmentation du réseau divise les réseaux en parties plus petites, réduisant le risque de propagation des attaques et permet aux équipes de sécurité d’isoler les problèmes.

Cybersécurité vs infosec

Compte tenu de l’intersection de la sécurité de l’information avec les points finaux, l’IoT et la sécurité du réseau, il peut être difficile de séparer la sécurité de l’information de la cybersécurité; Cependant, il existe des différences distinctes. Une différence est les problèmes géopolitiques. La cybersécurité peut se référer aux mécanismes de défense qui protègent un pays ou des données d’un gouvernement contre la cyberwarfare. En effet, la cybersécurité comprend la protection des données et ses technologies connexes contre les menaces.

La sécurité de l’information, en revanche, se concentre sur la garantie des informations, reste confidentielle et maintient son intégrité.

En savoir plus sur le Menaces à la sécurité de l’information Cette entreprise est confrontée aujourd’hui.