Les services de réseau privé virtuel (VPN) sont devenus des outils essentiels pour les entreprises modernes ces dernières années, doublement depuis qu’ils ont contribué à sauver la situation de beaucoup d’entre elles dans le contexte de la ruée pêle-mêle vers le travail à distance alimentée par la pandémie en 2020. En créant un réseau privé virtuel (VPN) tunnel pour les données d’entreprise circulant entre les réseaux de l’entreprise et les appareils des employés, les VPN aident à sécuriser les informations sensibles sans compromettre la productivité des employés ni paralyser les opérations critiques des entreprises. Alors que de nombreuses organisations se sont depuis installées dans un modèle de lieu de travail hybride mêlant travail au bureau et travail en déplacement, les VPN d’accès à distance sont restés un incontournable de leurs boîtes à outils de connectivité réseau et de sécurité.

D’un autre côté, les VPN font également l’objet d’une surveillance croissante en raison d’une augmentation des vulnérabilités de sécurité et des exploits qui les ciblent, parfois même avant le déploiement des correctifs. Étant donné que les VPN représentent potentiellement les clés du royaume des entreprises, leur attrait tant pour les acteurs étatiques que pour les cybercriminels est indéniable. Les adversaires consacrent des ressources considérables à la recherche des points faibles des piles de logiciels d’entreprise, ce qui exerce une pression supplémentaire sur les organisations et souligne l’importance de pratiques solides d’atténuation des risques.

À une époque où l’exploitation massive des failles de sécurité, les attaques à grande échelle de la chaîne d’approvisionnement et autres violations des défenses des entreprises sont de plus en plus courantes, les inquiétudes grandissent non seulement quant à la capacité des VPN à aider à protéger les données de l’entreprise contre les mauvais acteurs, mais aussi que ce logiciel lui-même constitue une autre source de cyber-risque.

Cela soulève la question suivante : les VPN professionnels pourraient-ils constituer un handicap augmentant la surface d’attaque de votre organisation ?

Les clés du royaume

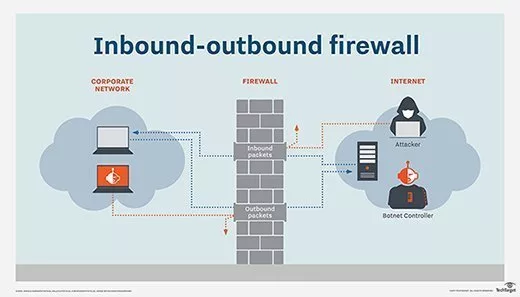

Un VPN achemine le trafic de l’utilisateur via un tunnel crypté qui protège les données contre les regards indiscrets. La principale raison d’être d’un VPN professionnel est de créer une connexion privée sur un réseau public ou sur Internet. Ce faisant, il permet à un personnel géographiquement dispersé d’accéder aux réseaux internes comme s’il était assis à son bureau, intégrant essentiellement ses appareils au réseau de l’entreprise.

Mais tout comme un tunnel peut s’effondrer ou présenter des fuites, une appliance VPN vulnérable peut également faire face à toutes sortes de menaces. Les logiciels obsolètes sont souvent la raison pour laquelle de nombreuses organisations sont victimes d’une attaque. L’exploitation d’une vulnérabilité VPN peut permettre aux pirates informatiques de voler des informations d’identification, de détourner des sessions de trafic cryptées, d’exécuter du code arbitraire à distance et de leur donner accès à des données sensibles de l’entreprise. Ce rapport sur les vulnérabilités VPN 2023 fournit un aperçu pratique des vulnérabilités VPN signalées ces dernières années.

En effet, comme tout autre logiciel, les VPN nécessitent une maintenance et des mises à jour de sécurité pour corriger les vulnérabilités. Les entreprises semblent cependant avoir du mal à suivre les mises à jour des VPN, notamment parce que les VPN n’ont souvent pas de temps d’arrêt planifié et sont censés être opérationnels à tout moment.

Les groupes de ransomwares sont connus pour cibler souvent les serveurs VPN vulnérables, et en y accédant au moins une fois, ils peuvent se déplacer sur un réseau pour faire ce qu’ils veulent, comme chiffrer et conserver des données contre rançon, les exfiltrer, mener de l’espionnage, etc. En d’autres termes, l’exploitation réussie d’une vulnérabilité ouvre la voie à des accès malveillants supplémentaires, pouvant conduire à une compromission généralisée du réseau de l’entreprise.

Les histoires édifiantes abondent

Récemment, Affaires mondiales Canada a ouvert une enquête sur une violation de données causée par une compromission de sa solution VPN de choix, qui durait depuis au moins un mois. Les pirates auraient eu accès à un nombre non divulgué de courriels d’employés et à divers serveurs auxquels leurs ordinateurs portables étaient connectés à partir du 20 décembre.ème2023, jusqu’au 24 janvierème2024. Inutile de dire que les violations de données entraînent des coûts immenses – 4,45 millions de dollars en moyenne, selon le rapport IBM Cost of a Data Breach 2023.

Dans un autre exemple, en 2021, des acteurs malveillants alignés sur la Russie ont ciblé cinq vulnérabilités dans les produits d’infrastructure VPN d’entreprise, ce qui a nécessité un avertissement public de la NSA exhortant les organisations à appliquer les correctifs dès que possible, sous peine de risque de piratage et d’espionnage.

Une autre préoccupation concerne les défauts de conception qui ne se limitent pas à un service VPN donné. Par exemple, les vulnérabilités TunnelCrack, découvertes récemment par des chercheurs et affectant de nombreux VPN d’entreprise et grand public, pourraient permettre aux attaquants de tromper leurs victimes pour qu’elles envoient leur trafic en dehors du tunnel VPN protégé, en espionnant leurs transmissions de données.

Des mises à jour de sécurité critiques sont nécessaires pour combler ce type de failles de sécurité, il est donc indispensable de les maîtriser. Il en va de même pour la sensibilisation des employés, car une autre menace traditionnelle implique des acteurs malveillants utilisant des sites Web trompeurs pour inciter les employés à divulguer leurs identifiants de connexion VPN. Un escroc peut également voler le téléphone ou l’ordinateur portable d’un employé afin d’infiltrer les réseaux internes et compromettre et/ou exfiltrer des données, ou encore espionner discrètement les activités de l’entreprise.

Sécuriser les données

Une entreprise ne doit pas se fier uniquement à son VPN pour protéger ses employés et ses informations internes. Un VPN ne remplace pas la protection habituelle des points de terminaison, ni les autres méthodes d’authentification.

Envisagez de déployer une solution qui peut faciliter l’évaluation des vulnérabilités et l’application des correctifs, car l’importance de rester au courant des mises à jour de sécurité publiées par les fabricants de logiciels, y compris les fournisseurs de VPN, ne peut être assez soulignée. En d’autres termes, une maintenance régulière et des mises à jour de sécurité sont l’un des meilleurs moyens de minimiser les chances de réussite d’un cyber-incident.

Il est important de prendre des mesures supplémentaires pour protéger le VPN de votre choix contre toute compromission. La Cybersecurity and Infrastructure Security Agency (CISA) et la National Security Agency (NSA) des États-Unis proposent une brochure pratique qui décrit diverses précautions à cet effet. Cela inclut la réduction de la surface d’attaque, l’utilisation d’un cryptage fort pour brouiller les données sensibles de l’entreprise, une authentification robuste (comme un deuxième facteur supplémentaire sous la forme d’un code à usage unique) et la surveillance de l’utilisation du VPN. Utilisez un VPN conforme aux normes de l’industrie et provenant d’un fournisseur réputé ayant fait ses preuves dans le respect des meilleures pratiques de cybersécurité.

Aucun logiciel VPN ne garantit une protection parfaite et une entreprise serait mal avisée de s’en remettre uniquement à lui pour la gestion des accès. Les organisations peuvent également bénéficier de l’exploration d’autres options pour prendre en charge une main-d’œuvre distribuée, telles que le modèle de sécurité Zero Trust qui repose sur l’authentification continue des utilisateurs, ainsi que d’autres contrôles, notamment la surveillance continue du réseau, la gestion des accès privilégiés et l’authentification multicouche sécurisée. . Ajoutez à cela la détection des points finaux et la réponse, car cela peut, entre autres choses, réduire la surface d’attaque et ses capacités de détection des menaces basées sur l’IA peuvent automatiquement mettre en évidence les comportements suspects.

De plus, tenez compte de la sécurité VPN dont vous disposez ou souhaitez. Cela signifie que les VPN peuvent différer dans ce qu’ils offrent, car il y a bien plus sous la surface que la simple création d’une simple connexion à un serveur, car cela peut également inclure diverses mesures de sécurité supplémentaires. Et les VPN peuvent également différer dans la manière dont ils gèrent l’accès des utilisateurs : l’un peut nécessiter une saisie constante d’informations d’identification, tandis qu’un autre peut être une opération unique.

Pensées d’adieu

Même si les VPN constituent souvent un élément crucial pour un accès distant sécurisé, ils peuvent être – surtout en l’absence d’autres pratiques et contrôles de sécurité – des cibles juteuses pour les attaquants cherchant à s’introduire dans les réseaux d’entreprise. Divers groupes de menaces persistantes avancées (APT) ont récemment exploité des vulnérabilités connues des logiciels VPN pour voler les informations d’identification des utilisateurs, exécuter du code à distance et extraire les joyaux de la couronne de l’entreprise. L’exploitation réussie de ces vulnérabilités ouvre généralement la voie à des accès malveillants supplémentaires, pouvant conduire à des compromissions à grande échelle des réseaux d’entreprise.

À mesure que les modes de travail évoluent, la demande d’accès à distance persiste, ce qui souligne l’importance constante de donner la priorité à la sécurité d’une main-d’œuvre dispersée en tant qu’élément fondamental de la stratégie de sécurité d’une organisation.