Prouver qui vous prétendez être en ligne devient de plus en plus compliqué. Avec de nombreux aspects de la vie quotidienne qui se déroulent en ligne, la protection de votre identité numérique est plus importante que jamais.

Nous avons probablement tous suivi des formations de sécurité qui nous encouragent à choisir des mots de passe sûrs, à permettre l’authentification à deux facteurs ou à répondre à des questions de sécurité comme “Quel était le nom du chien d’enfance de votre grand-mère?” Bien que ces processus d’authentification puissent certes être frustrant, ils sont essentiels pour que notre identité en ligne soit protégée et maintenue.

Les entreprises et les clients ont un intérêt commun pour l’authentification de l’identité. Les clients méritent la tranquillité d’esprit de savoir que leurs informations personnelles sont sûres, tout comme les entreprises doivent savoir exactement avec qui ils ont affaire et à quel titre. Mais, comme Méthodes d’authentification de l’identité Avancez-vous, les capacités des pirates qui essaient de voler des informations.

Identité numérique vs authentification de l’identité

Il y a une différence importante entre identité numérique et authentification de l’identité. Votre identité numérique comprend toutes les informations en ligne sur vous – nom, comptes, adresses e-mail et la liste est longue. Mais votre identité numérique ne vous confirme pas ou ne vous authentifie pas en tant que propriétaire de ces informations. C’est le but de l’authentification de l’identité. Il confirme votre identité numérique via un mot de passe ou une biométrie pour valider qui vous dites que vous êtes.

Il est extrêmement important de protéger ces informations, et la blockchain peut vous aider. La blockchain pourrait être la technologie qui crée des identités numériques et des processus d’authentification plus contrôlés par l’utilisateur. Pourtant, l’adoption n’est qu’aux premiers stades. Un effort plus collectif est nécessaire pour rendre la blockchain plus courant et centré sur l’utilisateur.

Jetons un coup d’œil à la relation entre la blockchain et l’authentification de l’identité et explorons à quoi pourrait ressembler l’avenir.

Améliorer l’authentification de l’identité

Un avantage clé de la blockchain est qu’il est décentralisé. Au lieu d’une seule base de données qui enregistre les informations des utilisateurs – une mûre pour les violations de données – Blockchain utilise quelque chose appelé identificateurs décentralisés (DIDS).

Les DID sont des paires clés cryptographiques qui permettent aux utilisateurs d’avoir plus de contrôle sur leurs identités en ligne. Ils deviennent plus populaires, avec Forbes affirmant qu’ils sont l’avenir de l’identité en ligne. Pour expliquer ce que sont faits, commençons par expliquer ce qu’ils ne sont pas.

Aujourd’hui, la plupart des gens interagissent en ligne via un identifiant centralisé, comme une adresse e-mail, un nom d’utilisateur ou un mot de passe. Cela permet à la base de données de stocker vos informations numériques sur cette plate-forme. Mais les bases de données uniques sont plus vulnérables aux violations de données et les utilisateurs n’ont aucun contrôle sur leurs données. Lorsque nous utilisons des plates-formes centralisées, nous remettons vraiment toute notre confiance à la plate-forme que nous utilisons.

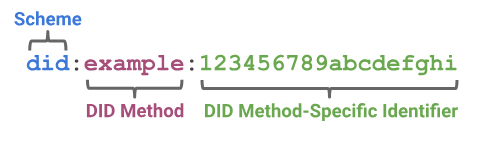

Les DID fournissent une nouvelle façon d’accéder aux informations tout en permettant aux utilisateurs de maintenir la propriété. Ils sont composés d’un ensemble de nombres uniques. Pour éviter de pénétrer dans le Nitty granuleux de tout cela, voici une image de W3C qui aide à donner un peu plus de contexte quant à ce à quoi ils ressemblent.

Crédit: W3C

Crédit: W3C

Dans Mon dernier article sur la propriété des donnéesJ’ai donné un bref aperçu des clés publiques et privées. Les DID utilisent le même modèle. Ils donnent aux utilisateurs la possibilité d’interagir avec des parties spécifiques d’un réseau de blockchain pour gérer leurs préférences d’identité et de partage de données. Ils le font en utilisant des clés publiques et privées. La clé publique Did permet aux utilisateurs de recevoir des messages chiffrés ou de signer numériquement ou de vérifier leurs informations. La clé privée prouve la propriété d’identité et permet à l’utilisateur de déchiffrer les messages. Ensemble, les clés permettent aux utilisateurs de divulguer certains aspects de leur identité – associés à leurs DID – de manière sécurisée.

Un fournisseur de santé, par exemple, pourrait compter sur un modèle de blockchain pour permettre aux utilisateurs de déterminer comment leurs données sont utilisées lorsqu’ils maintiennent les droits de consentement et évitent les sentiers de données brisées. Ou une entreprise financière pourrait utiliser l’investissement en ligne basée sur la blockchain pour vérifier les factures et atténuer les risques.

Politiques émergentes d’authentification de l’identité

Voici quelques politiques et programmes concernant l’authentification de l’identité.

Règlement EIDAS

L’UE montre à quoi pourrait ressembler l’avenir de la gestion de l’identité. Les services électroniques d’identification, d’authentification et de confiance de la Commission européenne (Eidas) La réglementation fournit déjà un cadre juridique qui régit les interactions en ligne au sein de l’UE grâce à l’utilisation d’identiques électroniques et d’autres authentificateurs. L’idée est d’augmenter la sécurité sur l’identification électronique et les transactions, la promotion des transactions transfrontalières et d’assurer une plus grande sécurité.

L’une des façons dont Eidas et Blockchain se chevauchent potentiellement est par des signatures électroniques et des contrats intelligents. La combinaison de l’EIDAS avec la blockchain a le pouvoir de créer une approche encore plus sécurisée et efficace pour l’authentification numérique.

Identité numérique de l’UE

En attendant, une initiative plus récente, la Identité numérique de l’UE programme, permet aux citoyens de l’UE de confirmer leur identité. Tout cela fait partie du Les efforts de l’UE pour numériser les services publics. Dans le cadre de ce plan, les grandes plates-formes telles que Meta ou Amazon seront légalement tenues d’authentifier les identités, et les utilisateurs doivent accepter un portefeuille d’identité numérique de l’UE pour se connecter.

Ce processus, cependant, inaugure un acte d’équilibrage précaire entre la sécurité et la vie privée en ligne. L’idée que les grandes entreprises technologiques authentifiant les identités soulèvent des préoccupations concernant la confidentialité des rôles, l’anonymat et la surveillance potentielle de l’activité en ligne doivent jouer. Il est important que le contrôle reste entre les mains des utilisateurs afin qu’ils maintiennent le droit de contrôler combien ils partagent sur les grandes plates-formes.

C’est là que la blockchain pourrait aider. Le portefeuille devrait contenir une variété de documents numériques, notamment des informations médicales et l’identification des pays, comme un permis de conduire. Il a le potentiel de mettre les utilisateurs en premier en leur permettant de décider quoi et comment ils veulent partager leurs données. Mais le portefeuille doit considérer la vie privée et le rôle de l’anonymat. La décentralisation de la blockchain pourrait aider à lutter contre ces préoccupations et aider à rendre le portefeuille plus sécurisé et attrayant pour les utilisateurs.

L’avenir de l’authentification de la blockchain et de l’identité

Bien que les innovations comme le portefeuille de l’UE soient intrigantes, elles pourraient faire en sorte que certaines personnes se sentent laissées pour compte. Selon l’UE, 32% des Tous les Européens manquent encore de compétences numériques de base Et ces changements proposés affecteront fortement les personnes âgées.

Cela dit, l’authentification de l’identité et la technologie de la blockchain n’ont pas à être des sujets complexes. Ils peuvent être faciles à utiliser mais nécessitent des plates-formes intuitives et des expériences utilisateur simples.

Les politiques numériques de l’UE offrent une base solide pour intégrer la blockchain. Si la blockchain fait partie de la réglementation initiale, cela pourrait alimenter une adoption plus répandue. Il y a un long chemin à parcourir avant que les gens sentent confiants de comprendre des concepts comme DAD. Mais en incorporant la blockchain dans des initiatives telles que le portefeuille d’identité numérique de l’UE, la blockchain peut devenir plus connue et comprise.

Les régulateurs doivent trouver le bon équilibre entre la confidentialité numérique et l’authentification. Sinon, ils risquent d’avoir toutes les politiques émergentes rejetées par des citoyens qui apprécient l’anonymat. Avec la bonne combinaison de confidentialité et d’authentification, les citoyens de l’UE peuvent revendiquer le contrôle de leur identité en ligne – maintenant et à l’avenir.