Les attaquants ont-ils compromis Snowflake ou simplement les comptes et bases de données de leurs clients ? Des affirmations contradictoires brouillent la situation.

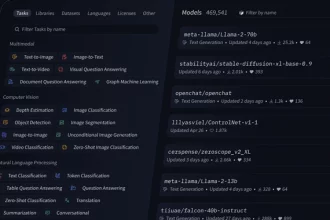

Qu’est-ce que le flocon de neige ?

Snowflake est une société de stockage et d’analyse de données basée sur le cloud basée aux États-Unis et revendique près de 9 500 organisations dans le monde comme clientes.

« Du point de vue de l’entreprise, Snowflake est généralement configuré comme une solution d’entreposage de données basée sur le cloud. Les entreprises choisissent un fournisseur de cloud (AWS, Azure ou Google Cloud) et configurent leur compte Snowflake dans la région choisie. Les données sont ingérées à partir de diverses sources, transformées et analysées à l’aide de SQL », a déclaré Doron Karmi, chercheur principal en sécurité cloud chez Mitiga, à Help Net Security.

« Bien que Snowflake gère l’infrastructure, les clients ont des responsabilités spécifiques en matière de sécurité et de protection des données. Celles-ci incluent la mise en œuvre d’un contrôle d’accès basé sur les rôles (RBAC) et l’application de politiques de gouvernance des données. Les clients doivent également surveiller les activités à l’aide des fonctionnalités d’audit de Snowflake. L’accès aux données stockées est généralement géré via RBAC, l’intégration de l’authentification unique (SSO) avec les fournisseurs d’identité et les politiques réseau qui restreignent l’accès via la liste blanche IP ou les points de terminaison privés.

Vol de données avec comme objectif l’extorsion

Un acteur malveillant (UNC5537) a volé des données aux organisations qui utilisent la plate-forme cloud Snowflake en exploitant les informations d’identification des clients volées et un outil d’attaque nommé « rapeflake », ont découvert les chercheurs de Mitiga.

Ils affirment que l’UNC5537 exploite principalement des environnements dépourvus d’authentification à deux facteurs et que les attaques proviennent d’adresses IP VPN commerciales. Le groupe se concentre sur le vol de données et tente ensuite d’extorquer les organisations en menaçant de proposer les données volées sur des forums de hackers.

“UNC5537 est une désignation par Mandiant pour un groupe d’acteurs menaçants non classé”, a déclaré Karmi à Help Net Security.

« Les informations sur l’incident et les tactiques du groupe ne sont pas encore entièrement publiées, mais d’après ce que nous savons, le groupe utilise des outils personnalisés pour trouver les instances de Snowflake et emploie des techniques de bourrage d’informations d’identification pour obtenir un accès non autorisé. Une fois l’accès obtenu, ils exploitent les fonctionnalités intégrées de Snowflake pour exfiltrer les données vers des emplacements externes, éventuellement en utilisant des services de stockage cloud.

Brad Jones, vice-président de la sécurité des informations et RSSI chez Snowflake, déclare avoir pris connaissance d’un accès potentiellement non autorisé à certains comptes clients le 23 mai 2024.

“Au cours de notre enquête, nous avons observé une activité de menace accrue à partir de la mi-avril 2024 provenant d’un sous-ensemble d’adresses IP et de clients suspects que nous pensons liés à un accès non autorisé”, a-t-il ajouté.

« Les recherches indiquent que ces types d’attaques sont menées avec les informations d’identification des utilisateurs de nos clients qui ont été exposées par le biais d’activités de cybermenace sans rapport. À ce jour, nous ne pensons pas que cette activité soit causée par une vulnérabilité, une mauvaise configuration ou une activité malveillante au sein du produit Snowflake.

Snowflake affirme qu’un nombre limité de clients a été touché. Le chercheur en sécurité Kevin Beaumont affirme qu’un « grattage massif a eu lieu » et qu’« il semble que de nombreuses données aient disparu d’un groupe d’organisations ».

Les attaquants prétendent avoir compromis Snowflake

La société de cybersécurité Hudson Rock s’est entretenue avec l’acteur malveillant, qui affirme avoir en fait violé Snowflake, en infectant l’appareil d’un employé avec un infostealer et en récupérant les informations d’identification pour accéder aux serveurs de Snowflake.

« Pour comprendre comment le piratage a été réalisé, l’acteur malveillant explique qu’il a pu se connecter au compte ServiceNow d’un employé de Snowflake en utilisant des informations d’identification volées, contournant ainsi OKTA qui se trouve sur lift.snowflake.com. Suite à l’infiltration, l’acteur menaçant affirme avoir pu générer des jetons de session, ce qui lui a permis d’exfiltrer d’énormes quantités de données de l’entreprise », indique la société.

« L’objectif de l’acteur malveillant, comme dans la plupart des cas, était de faire chanter Snowflake pour qu’il rachète ses propres données pour 20 000 000 $. Cependant, il semble que l’entreprise n’ait pas réagi.

Apparemment, c’est ainsi que l’acteur malveillant a pu voler des données appartenant à Ticketmaster et à la banque Santander.

« On ne sait toujours pas quelles autres entreprises ont été touchées par le piratage. Nous nous attendons à ce que ces informations soient révélées lentement et au fil du temps, car les négociations avec les entreprises concernées sont toujours en cours », ont ajouté les chercheurs d’Hudson Rock.

Que peuvent faire les administrateurs Snowflake ?

Snowflake a compilé un document décrivant les indicateurs connus de compromission, les requêtes d’enquête que les administrateurs de Snowflake peuvent utiliser pour détecter l’accès à partir d’adresses IP et de clients suspects, les mesures correctives (désactivation des utilisateurs suspects, réinitialisation des informations d’identification) qu’ils doivent prendre s’ils constatent que leurs bases de données ont été accédées par le attaquants et des conseils de prévention des attaques.

Mitiga a fourni des conseils sur la manière dont les organisations peuvent exploiter les journaux de Snowflake pour effectuer une recherche des menaces.

« Dans chaque environnement Snowflake, il existe une base de données nommée « Snowflake » hébergeant un schéma appelé « ACCOUNT_USAGE ». Ce schéma contient des métadonnées et des données d’utilisation historiques pour le compte Snowflake actuel, mis à jour à chaque action entreprise, fournissant une piste d’audit complète », ont-ils expliqué.

La base de données peut être utilisée pour repérer les activités anormales des utilisateurs et les adresses IP inhabituelles, ainsi que pour détecter les modèles de connexion suspects.

Ils ont également conseillé aux administrateurs de Snowlake de vérifier si l’authentification unique (SSO) et l’authentification multifacteur (MFA) sont correctement appliquées, et d’envisager d’autoriser l’accès à leur base de données Snowflake uniquement à partir d’adresses IP autorisées.