Les chercheurs en cybersécurité ont présenté de nouvelles résultats liées à un problème de sécurité désormais réglé dans le protocole de communication de procédure à distance Windows de Microsoft qui pourrait être abusé par un attaquant pour mener des attaques d’usurpation et imiter un serveur connu.

La vulnérabilité, suivie sous le nom de CVE-2025-49760 (score CVSS: 3,5), a été décrite par le géant de la technologie comme un bogue d’usurpation de stockage Windows. Il a été fixé en juillet 2025 dans le cadre de sa mise à jour mensuelle du patch mardi. Les détails du défaut de sécurité ont été partagés par le chercheur de SafeBreach, Ron Ben Yizhak, lors de la conférence de sécurité DEF CON 33 cette semaine.

“Le contrôle externe du nom ou du chemin du fichier dans Windows Storage permet à un attaquant autorisé d’effectuer l’usurpation sur un réseau”, a déclaré la société dans un avis publié le mois dernier.

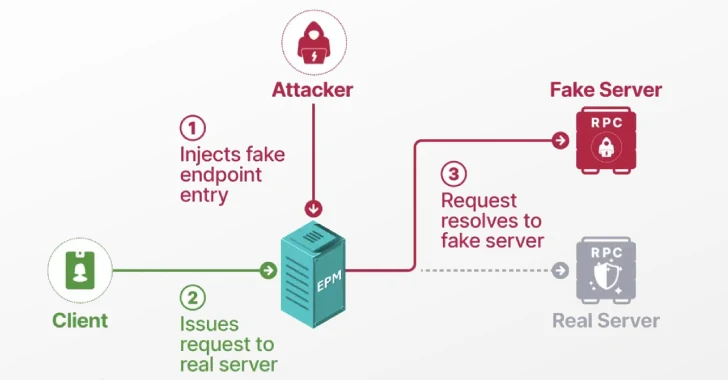

Le protocole RPC Windows utilise des identifiants (UUID) universellement uniques et un mappeur de points de terminaison (EPM) pour permettre l’utilisation de points de terminaison dynamiques dans les communications client-serveur, et connecter un client RPC à un point de terminaison enregistré par un serveur.

La vulnérabilité permet essentiellement de manipuler un composant central du protocole RPC et de mettre en scène ce qu’on appelle une attaque d’empoisonnement EPM qui permet aux utilisateurs non privilégiés de se présenter en tant que service légitime et intégré dans le but de contraindre un processus protégé pour s’authentifier contre un serveur arbitraire du choix d’un attaquant.

Étant donné que le fonctionnement de l’EPM est analogue à celui du système de noms de domaine (DNS) – il mappe une interface UUID à un point de terminaison, le DNS résout un domaine vers une adresse IP – l’attaque se déroule comme une empoisonnement DNS, dans laquelle un acteur de menace tamponne avec des données DNS vers les utilisateurs redirecteurs vers des sites malveillants –

- Empoisonner l’EPM

- Masquerade comme un serveur RPC légitime

- Manipuler les clients RPC

- Atteignez l’escalade des privilèges locaux / du domaine via une attaque ESC8

“J’ai été choqué de découvrir que rien ne m’a empêché de m’inscrire des interfaces connues et intégrées qui appartiennent aux services de base”, a déclaré Ben Yizhak dans un rapport partagé avec The Hacker News. “Je m’attendais, par exemple, si Windows Defender avait un identifiant unique, aucun autre processus ne pourrait l’enregistrer. Mais ce n’était pas le cas.”

“Lorsque j’ai essayé d’enregistrer une interface d’un service qui a été désactivé, son client m’a plutôt connecté. Cette constatation était incroyable – il n’y avait pas de vérifications de sécurité effectuées par l’EPM. Il a connecté les clients à un processus inconnu qui n’était même pas en cours d’exécution avec les privilèges d’administration.”

Le nœud de l’attaque dépend de la recherche d’interfaces qui ne sont pas mappées à un point final, ainsi que celles qui pourraient être enregistrées juste après les bottes du système en profitant du fait que de nombreux services sont définis sur le “démarrage retardé” pour des raisons de performance et en rendant le processus de démarrage plus rapidement.

En d’autres termes, tout service avec un startup manuel est un risque de sécurité, car l’interface RPC ne serait pas enregistrée sur Boot, ce qui le rend sensible à un détournement en permettant à un attaquant d’enregistrer une interface avant le service d’origine.

SafeBreach a également publié un outil appelé RPC-Racer qui peut être utilisé pour signaler les services RPC non sécurisés (par exemple, le service de stockage ou Storsvc.dll) et manipuler un processus de lumière de processus protégée (PPL) (par exemple, le service d’optimisation de livraison ou Dosvc.dll) pour authentifier le compte de machine contre tout serveur sélectionné par l’attaquant.

La technologie PPL garantit que le système d’exploitation ne charge que les services et les processus de confiance et protège les processus en cours d’exécution de la résiliation ou de l’infection par un code malveillant. Il a été introduit par Microsoft avec la sortie de Windows 8.1.

À un niveau élevé, toute la séquence d’attaque est la suivante –

- Créer une tâche planifiée qui sera exécutée lorsque l’utilisateur actuel se connectera

- Enregistrez l’interface du service de stockage

- Déclenchez le service d’optimisation de livraison pour envoyer une demande RPC au service de stockage, ce qui entraîne la connexion au point de terminaison dynamique de l’attaquant

- Appelez la méthode getStorageDeviceInfo (), ce qui fait que le service d’optimisation de livraison reçoit un partage de SMB à un serveur voyou configuré par l’attaquant

- Le service d’optimisation de livraison s’authentifie avec le serveur SMB malveillant avec les informations d’identification du compte de la machine, en fuite du hash NTLM

- Établissez une attaque ESC8 pour relayer les hachages NTLM contraints aux services d’inscription de certificat en ligne (AD CS) et réaliser l’escalade des privilèges

Pour ce faire, un outil offensif Open-source comme Certipy peut être utilisé pour demander un billet de travail de billets Kerberos (TGT) en utilisant le certificat généré en passant les informations NTLM au serveur AD CS, puis en le tirant pour vider tous les secrets du contrôleur de domaine.

SafeBreach a déclaré que la technique d’empoisonnement de l’EPM pourrait être élargie pour mener des attaques adverses dans le milieu (AITM) et le déni de service (DOS) en transmettant respectivement les demandes du service d’origine ou en enregistrant de nombreuses interfaces et en refusant les demandes. La société de cybersécurité a également souligné qu’il pourrait y avoir d’autres clients et interfaces qui sont probablement vulnérables à l’empoisonnement EPM.

Pour mieux détecter ces types d’attaques, les produits de sécurité peuvent surveiller les appels vers RPCEPRegister et utiliser le traçage des événements pour Windows (ETW), une fonction de sécurité qui enregistre les événements qui sont soulevés par les applications en mode utilisateur et les pilotes en mode noyau.

“Tout comme SSL Pinning vérifie que le certificat est non seulement valide mais utilise une clé publique spécifique, l’identité d’un serveur RPC doit être vérifiée”, a déclaré Ben Yizhak.

“La conception actuelle du mappeur de points de terminaison (EPM) n’effectue pas cette vérification. Sans cette vérification, les clients accepteront les données provenant de sources inconnues. La confiance de ces données permet aveuglément à un attaquant de contrôler les actions du client et de les manipuler à la volonté de l’attaquant.”