Une attaque de déni de service (DOS) est une menace de sécurité qui se produit lorsqu’un attaquant empêche les utilisateurs légitimes d’accéder aux systèmes informatiques, aux réseaux, aux services ou à d’autres ressources informatiques. Les attaquants inondent généralement les serveurs Web, les systèmes ou les réseaux avec le trafic qui submerge les ressources de la victime, ce qui rend difficile ou impossible pour quiconque d’y accéder.

Le redémarrage d’un système corrige généralement une attaque qui écrase un serveur, mais la récupération des attaques d’inondation est plus difficile. Se remettre d’une attaque DOS distribuée (DDOS) dans laquelle le trafic d’attaque provient de nombreuses sources est encore plus difficile.

Les attaques DOS et DDOS profitent souvent des vulnérabilités dans les protocoles de réseautage et de la façon dont ils gèrent le trafic réseau. Par exemple, un attaquant peut submerger le service en transmettant de nombreux paquets à un service réseau vulnérable à partir de différentes adresses de protocole Internet (IP).

Comment fonctionne une attaque DOS?

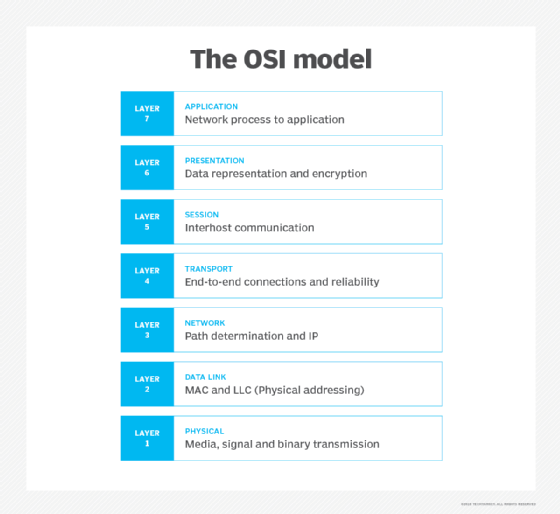

Les attaques DOS et DDOS ciblent un ou plusieurs des sept couches du modèle d’interconnexion des systèmes ouverts (OSI). Les cibles OSI les plus courantes comprennent la couche 3 (réseau), la couche 4 (transport), la couche 6 (présentation) et la couche 7 (application).

Les acteurs malveillants ont différentes façons d’attaquer les couches OSI. Une manière courante consiste à utiliser des paquets UDP (User Datagram Protocol). UDP accélère les données de transmission de transmission avant que la partie réceptrice envoie son accord. Une autre méthode d’attaque courante est les attaques de paquets SYN, ou synchronisation. Dans ces attaques, les paquets sont envoyés à tous les ports ouverts d’un serveur, en utilisant des adresses IP usurpées ou fausses. Les attaques UDP et Syn ciblent généralement les couches OSI 3 et 4.

Les poignées de main du protocole lancées à partir des appareils Internet des objets (IoT) sont couramment utilisées pour lancer des attaques sur les couches 6 et 7. Ces attaques peuvent être difficiles à identifier et à préempter car les appareils IoT sont partout et chacun est un client intelligent discret.

Signes d’une attaque DOS

L’équipe américaine de préparation aux urgences informatiques, également connue sous le nom de US-CERT, fournit les directives suivantes pour détecter une éventuelle attaque DOS en cours:

- Performances de réseau plus lentes ou autrement dégradées qui sont particulièrement visibles lorsque vous essayez d’accéder à un site Web ou d’ouvrir des fichiers sur le réseau.

- Temps de chargement du site Web lent.

- Incapacité d’accéder à un site Web.

- Des quantités inexpliquées de trafic

- Des pointes hors-note dans le trafic réseau.

- Augmentation de l’utilisation du processeur.

- Plus de courriels de spam que d’habitude.

Empêcher une attaque DOS

Les experts recommandent plusieurs stratégies pour se défendre contre les attaques DOS et DDOS, en commençant par la préparation d’un plan de réponse aux incidents bien à l’avance.

Une entreprise qui soupçonne une attaque DOS est en cours devrait contacter son fournisseur de services Internet (FAI) pour déterminer si les performances lents ou d’autres indications proviennent d’une attaque ou d’un autre facteur. Le FAI peut relancer le trafic malveillant pour contrer l’attaque et utiliser des équilibreurs de charge pour atténuer la gravité de l’attaque.

Les FAI ont également des produits qui détectent les attaques DOS, tout comme certains systèmes de détection d’intrusion, les systèmes de prévention des intrusions et les pare-feu. D’autres stratégies comprennent le contrat avec un FAI de sauvegarde et l’utilisation de mesures anti-DOS basées sur le cloud.

Il y a eu des cas où les attaquants ont demandé le paiement des victimes pour mettre fin aux attaques DOS ou DDOS, mais le bénéfice financier n’est généralement pas le motif derrière ces attaques. Dans de nombreux cas, les attaquants veulent nuire à l’entreprise ou à la réputation de l’organisation ou de l’individu ciblé dans l’attaque.

Atténuer une attaque DOS

L’atténuation d’une attaque DOS nécessite une différenciation entre le trafic réseau normal et le trafic d’une attaque. Cela peut être difficile, selon la nature et la complexité de l’attaque. Il existe plusieurs méthodes pour faire la distinction, y compris ce qui suit:

- Limitation du taux. Cela réduit ou limite le nombre de demandes qu’un serveur accepte dans un délai donné. Cette méthode peut aider à ralentir les pirates en rendant leur travail plus difficile.

- Pare-feu d’application Web. Un WAF protège un serveur spécifique et permet aux utilisateurs de créer des règles personnalisées particulièrement efficaces par rapport aux attaques de la couche 7.

- Diffusion de réseau. Lorsque l’architecture le permet, les atténuations efficaces incluent la diffusion, qui propage les demandes à travers un réseau, ce qui les rend moins susceptibles de s’accumuler sur un serveur ciblé.

- Routing de trou noir. Cette méthode redirige le trafic potentiellement malveillant vers un itinéraire nul, fermant efficacement le réseau. Bien que cela devrait être utilisé en dernier recours, il empêche les cybercriminels.

Types d’attaques DOS

Les attaques DOS et DDOS peuvent être effectuées de diverses manières. Les types courants d’attaques de déni de service comprennent les éléments suivants:

- Couche d’application. Ces attaques génèrent un faux trafic vers les serveurs d’applications Internet, en particulier les serveurs de systèmes de noms de domaine (DNS) ou les serveurs de protocole de transfert hypertexte (HTTP). Certaines attaques DOS de couche d’application inondent les serveurs cibles avec des données réseau; D’autres ciblent le serveur ou le protocole d’application de la victime, à la recherche de vulnérabilités.

- Débordement de tampon. Ce type d’attaque envoie plus de trafic à une ressource réseau que conçu pour gérer.

- Amplification DNS. Dans une attaque DNS DNS, l’attaquant génère des demandes DNS qui semblent provenir d’une adresse IP dans le réseau ciblé et les envoient à des serveurs DNS mal configurés gérés par des tiers. L’amplification se produit lorsque les serveurs DNS intermédiaires répondent aux fausses demandes DNS. Les réponses des serveurs DNS intermédiaires aux demandes peuvent contenir plus de données que les réponses DNS ordinaires, qui nécessitent plus de ressources pour traiter. Cela peut entraîner le refus des utilisateurs légitimes, l’accès au service.

- Attaques de protocole. Les attaques de protocole cherchent à rendre une cible inaccessible. Ils y parviennent en consommant des ressources de serveur excessives dans les pare-feu et les équilibreurs de chargement, créant des perturbations de service à travers ce que l’on appelle épuisement de l’État.

- Attaques basées sur le cloud. Dans cette classe de cyberattaques, l’objectif du cybercrimin est d’exploiter les vulnérabilités du système centré sur le cloud et les ressources cloud. L’attaque peut se concentrer sur la couche d’hyperviseur – qui gère les ressources de la machine virtuelle – et installer de faux composants. Les variations de cette approche comprennent les attaques d’hyperviseur, les attaques d’hypercall, l’hyperjacking et le cryptojacking.

- Ping de la mort. Ces attaques abusent du protocole Ping en envoyant des messages de demande avec des charges utiles surdimensionnées, ce qui a fait submerger les systèmes cibles, cesser de répondre aux demandes légitimes de service et éventuellement écraser les systèmes de la victime.

- Épuisement d’état. Ces attaques – également connues sous le nom d’attaques de protocole de contrôle de transmission (TCP) – se produisent lorsqu’un attaquant cible les tables d’État détenues dans des pare-feu, des routeurs et d’autres appareils réseau et les remplit de données d’attaque. Lorsque ces appareils intègrent une inspection avec état des circuits réseau, les attaquants pourraient être en mesure de remplir les tables d’État en ouvrant plus de circuits TCP que le système de la victime ne peut gérer immédiatement, empêchant les utilisateurs légitimes d’accéder à la ressource réseau.

- Syn Flood. Cette attaque abuse du protocole de poignée de main TCP que le client utilise pour établir une connexion TCP avec un serveur. Dans une attaque SYN Flood, l’attaquant dirige un flux de demandes à volume élevé pour ouvrir des connexions TCP avec le serveur de victime sans avoir l’intention de terminer les circuits. Une attaque réussie peut refuser aux utilisateurs légitimes l’accès au serveur ciblé.

- Larme. Ces attaques exploitent des défauts similaires à la façon dont les anciens systèmes d’exploitation (OSE) ont géré les paquets IP fragmentés. La spécification IP permet une fragmentation des paquets lorsque les paquets sont trop grands pour être gérés par des routeurs intermédiaires, et il nécessite des fragments de paquets pour spécifier des décalages de fragments. Dans les attaques en larme, les compensations de fragments sont réglées pour se chevaucher. Les hôtes exécutés par les OSE affectés sont alors incapables de réassembler les fragments, et l’attaque peut écraser le système.

- Volumétrique. Ces attaques DOS utilisent toute la bande passante disponible pour atteindre les ressources du réseau. Pour ce faire, les attaquants doivent diriger un volume élevé de trafic réseau vers les systèmes de la victime. Les attaques DOS volumétriques inondent les appareils d’une victime avec des paquets de réseau utilisant UDP ou le protocole de message de contrôle Internet. Ces protocoles nécessitent peu de frais généraux pour générer de grands volumes de trafic, tandis que dans le même temps, les appareils réseau de la victime sont submergés par des paquets de réseau essayant de traiter les datagrammes malveillants entrants.

Qu’est-ce que DDOS et comment se compare-t-il à DOS?

De nombreuses attaques DOS de haut niveau sont en fait des attaques distribuées, ce qui signifie que le trafic d’attaque provient de plusieurs systèmes d’attaque. Les attaques DOS provenant d’une source ou d’une adresse IP peuvent être plus faciles à contrer car les défenseurs peuvent bloquer le trafic réseau à partir de la source offensée. Les attaques de plusieurs systèmes d’attaque sont beaucoup plus difficiles à détecter et à défendre. Il peut être difficile de différencier le trafic légitime du trafic malveillant et de filtrer les paquets malveillants lorsqu’ils sont envoyés à partir d’adresses IP apparemment situées sur Internet.

Dans une attaque DDOS, l’attaquant peut utiliser des ordinateurs ou d’autres appareils connectés au réseau qui ont été infectés par des logiciels malveillants et ont fait partie d’un botnet. Les attaques DDOS utilisent des serveurs de commande et de contrôle (serveurs C&C) pour contrôler les botnets qui font partie de l’attaque. Les serveurs C&C dictent le type d’attaque à lancer, les types de données à transmettre et les systèmes ou les ressources de connectivité réseau à cibler avec l’attaque.

Histoire des attaques de déni de service

Les attaques DOS contre les systèmes connectées à Internet ont une longue histoire qui a sans doute commencé avec l’attaque de Robert Morris Worm en 1988. Dans cette attaque, Morris, étudiant diplômé au Massachusetts Institute of Technology, a publié un élément de logiciel malveillant auto-reproducteur – un Worm – qui s’est rapidement propagé sur Internet et a déclenché des débordements de tampon et des attaques DOS sur les systèmes affectés.

Les personnes connectées à Internet à l’époque étaient principalement des institutions de recherche et universitaires, mais on estimait que jusqu’à 10% des 60 000 systèmes aux États-Unis étaient touchés. Les dommages ont été estimés à 10 millions de dollars, selon le US General Accounting Office, maintenant connu sous le nom de Government Accountability Office. Poursuite en vertu de la loi de 1986 sur la fraude informatique et abus, Morris a été condamné à 400 heures de service communautaire et à trois ans de probation. Il a également été condamné à une amende de 10 000 $.

Les attaques DOS et DDOS sont devenues courantes depuis lors. Certaines attaques récentes incluent les éléments suivants:

- Attaque de réinitialisation rapide à cible multiple. En 2023, Amazon Web Services (AWS), CloudFlare et Google ont tous subi des attaques DDOS records d’une armée de petits botnets en utilisant de nouvelles méthodes d’attaque. Ils ont exploité une fonctionnalité HTTP / 2 pour l’annulation de la demande, des serveurs écrasants avec une chasse d’eau d’ouverture et de fermeture.

- Google. En octobre 2020, Google a connu une attaque d’amplification UDP provenant de plusieurs FAI chinois – la plus grande cyberattaque de bande passante qu’il ait jamais connue. L’attaque comprenait une parodie multinetwork de 180 000 protocoles de transfert de courrier simples, des serveurs DNS et des serveurs d’accès au répertoire léger sans connexion (CLDAP), déclenchant un déluge écrasant de réponses.

- AWS. Dans le Rapport de paysage de menace AWS SHIELD Q1 2020le fournisseur de services cloud a déclaré qu’il avait atténué l’une des plus grandes attaques DDOS qu’il ait jamais vues en février 2020. Il était 44% plus grand que tout ce qu’Aws ait jamais rencontré. Le volume de l’attaque était de 2,3 téraoctets par seconde, et il a utilisé un type de vecteur UDP appelé réflexion CLDAP. Amazon a déclaré avoir utilisé son bouclier AWS pour contrer l’attaque.

Un Email Security Gateway peut aider les organisations à protéger contre les cyberattaques. Apprenez quelles fonctionnalités à rechercher, ce que les principaux fournisseurs offrent et des conseils pour éviter les menaces de sécurité par e-mail.