Les pirates informatiques et les mineurs de données continuent de devenir de plus en plus sophistiqués, malveillants et cupides. Même le grand public a pris conscience des menaces et des incidents de sécurité qui font la une des journaux.

En d’autres termes, vous n’avez pas besoin d’être un professionnel de l’informatique d’entreprise pour comprendre les derniers risques de sécurité. C’est la partie la plus facile.

Le plus difficile est de comprendre qui est à risque, pourquoi et quand vous pourriez être la proie d’une attaque, à quel point les attaques sont omniprésentes et quels types de menaces sont les plus susceptibles de se produire. Il est également important de comprendre les coûts et les conséquences associés aux attaques, les technologies qui empêchent une attaque de cybersécurité et les conséquences d’une attaque ou d’une violation de données. Les statistiques de cybersécurité suivantes devraient vous aider à comprendre les risques, à garantir la sécurité du réseau et, au cas où, à créer un plan de réponse aux incidents.

Statistiques sur la cybercriminalité et la cybersécurité

Avant de vous plonger dans les types spécifiques de cyberattaques, vous devez comprendre la quantité de données impliquée. D’ici 2028, les données collectives de l’humanité atteindront 394 zettaoctets, soit le nombre 394 suivi de 21 zéros. Ces données incluent tout, depuis les vidéos en streaming et les applications de rencontres jusqu’aux bases de données sur les soins de santé. Sécuriser toutes ces données est vital.

L’objectif principal des cybercriminels est d’acquérir des informations (noms, mots de passe et dossiers financiers, par exemple) qui peuvent être vendues sur le dark web. Comme expliqué ci-dessous, les attaques peuvent survenir à tout moment, et tant les individus que les organisations en sont victimes :

- Aucune tendance en matière de cybersécurité n’a peut-être été plus importante ces dernières années que le fléau des attaques liées à la chaîne d’approvisionnement. Les cyberincidents, tels que la vulnérabilité MoveIt de 2023, la faille chez le fournisseur de gestion de logiciels SolarWinds et la vulnérabilité Log4j dans le monde open source, mettent en danger les organisations du monde entier. Le cabinet d’analystes Gartner prédit que d’ici 2025, 45 % des organisations mondiales seront touchées d’une manière ou d’une autre par une attaque contre la chaîne d’approvisionnement.

- Le volume de vulnérabilités signalées continue d’augmenter. Le « Rapport sur les tendances des vulnérabilités et des menaces 2024 » de Skybox Security indique que plus de 30 000 nouvelles vulnérabilités ont été divulguées au cours de l’année écoulée, soit une augmentation de 17 % d’une année sur l’autre.

- La cybersécurité restera une préoccupation constante et le risque d’attaques contre les ressources et services technologiques, y compris les systèmes financiers et les infrastructures de communication, persistera en 2025, selon le « Rapport sur les risques mondiaux 2024 » du Forum économique mondial.

- Le coût annuel moyen de la cybercriminalité devrait atteindre plus de 23 000 milliards de dollars en 2027, contre 8 400 milliards de dollars en 2022, selon les données citées par Anne Neuberger, conseillère adjointe à la sécurité nationale des États-Unis pour la cybersécurité et les technologies émergentes, en 2023.

- Alors que les entreprises tentent de protéger leurs propres fichiers sensibles contre les attaques, les informations sur les clients sont stockées dans des bases de données vulnérables partout dans le monde. Les pertes liées à la fraude à l’identité ont totalisé 23 milliards de dollars en 2023, selon les données de l’étude « 2024 Identity Fraud Study » de Javelin Strategy & Research.

- Il faut en moyenne 258 jours aux équipes de sécurité pour identifier et contenir une violation de données, selon le « Cost of a Data Breach Report 2024 », publié par IBM et Ponemon Institute.

- Selon le même rapport, les violations de données impliquant des informations d’identification perdues ou volées sont plus problématiques, prenant 292 jours à identifier et à contenir.

- Le cryptojacking reste incroyablement répandu, augmentant de 659 % par rapport aux menaces de 2022 pour atteindre 1,06 milliard d’attaques de cryptojacking en 2023, selon le « 2024 SonicWall Cyber Threat Report ».

- La mise à jour de mi-année du « Rapport SonicWall Cyber Threat 2024 » a identifié une augmentation de 107 % des attaques de logiciels malveillants IoT depuis le début de l’année.

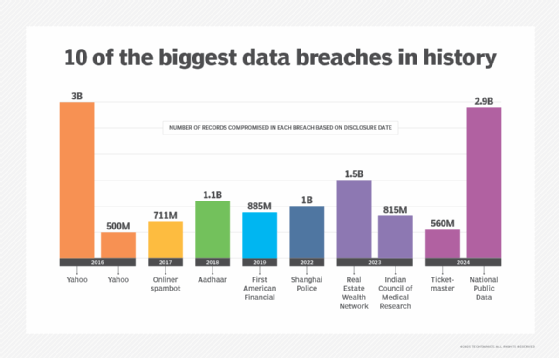

- Une étude indépendante parrainée par Apple a révélé que les violations ont atteint un niveau record au cours des neuf premiers mois de 2023, soit 20 % de plus que toute autre année pour la même période.

- L’Internet Crime Complaint Center du FBI a signalé le volume de plaintes du public américain en 2023 à 880 418, soit une augmentation de 10 % par rapport à 2022. Les pertes potentielles liées à ces plaintes ont dépassé 12,5 milliards de dollars.

Problèmes et menaces de cybersécurité

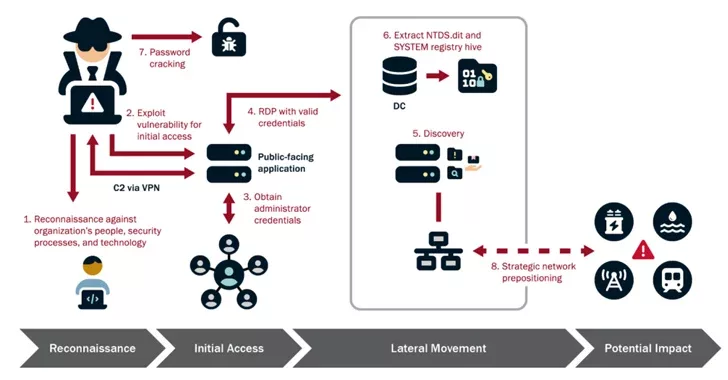

Il existe de nombreux types de menaces pour la sécurité. Contrairement à une violation, un incident de sécurité ne signifie pas nécessairement que des informations ont été compromises, mais simplement qu’elles ont été menacées. Les principaux types de menaces de sécurité sont les logiciels malveillants, les ransomwares, l’ingénierie sociale, le phishing, le vol d’identifiants et les attaques DDoS.

- Selon le « 2024 Data Breach Investigations Report » de Verizon, l’élément humain est le vecteur de menace le plus courant, avec 68 % des violations impliquant un élément humain non malveillant. Les gens sont trompés par des attaques d’ingénierie sociale, par exemple en cliquant sur un lien ou en fournissant des informations pouvant conduire à une exploitation.

- Les logiciels malveillants mobiles sont en augmentation, Kaspersky Lab signalant que ses produits ont bloqué 6,7 millions d’attaques mobiles au cours du seul troisième trimestre 2024.

- Les attaques de ransomwares constituent une menace constante qui touche tous les secteurs, et la situation ne fait qu’empirer. Les ransomwares ont touché 59 % des organisations interrogées, selon le rapport « The State of Ransomware 2024 » de Sophos.

- Grâce en partie à la croissance de l’IA générative (GenAI), les attaques de phishing ont augmenté de 4 151 % depuis les débuts publics de ChatGPT fin 2022, selon le rapport « The State of Phishing 2024 » de SlashNext. L’Anti-Phishing Working Group (APWG) a signalé 932 923 attaques de phishing au cours du seul troisième trimestre 2024.

- Les plateformes de réseaux sociaux sont fréquemment attaquées, représentant 30,5 % de toutes les attaques de phishing, selon l’APWG.

- Les attaques DDoS ont connu un pic en 2024, Netscout signalant environ 8 millions d’attaques DDoS au premier semestre 2024, en hausse de 13 % par rapport aux six mois précédents. La bande passante maximale pour une attaque DDoS était de 960 Gbit/s.

- L’une des attaques DDoS les plus importantes et les plus sophistiquées de 2024 a été signalée par Cloudflare et a atteint, à son apogée, une bande passante record de 3,8 Tbps.

Le coût de la cybercriminalité

La cybercriminalité peut affecter une entreprise des années après l’attaque initiale. Les coûts associés aux cyberattaques – poursuites judiciaires, hausses des tarifs d’assurance, enquêtes criminelles et mauvaise presse – peuvent mettre une entreprise à la faillite.

- Pour maintenir un niveau élevé de sécurité, il faut notamment s’assurer que chaque employé sache comment la sécurité affecte ses activités quotidiennes. L’élaboration d’un programme de formation de sensibilisation à la sécurité est un élément nécessaire de la stratégie de sécurité de toute entreprise, car les employés, des associés aux PDG, sont constamment inondés d’e-mails de phishing. Lorsque vous disposez d’appareils mobiles et IoT dans votre environnement, la création d’un plan de réponse aux incidents mobiles est indispensable. Le rapport Accenture « State of Cybersecurity Resilience 2023 » a identifié l’impact des organisations qui alignent la cybersécurité sur leurs objectifs commerciaux comme étant très bénéfique. Le groupe qu’Accenture identifie comme des « cyber-transformateurs » a signalé des coûts liés aux violations 26 % inférieurs à ceux des autres organisations interrogées et est 18 % plus susceptible d’augmenter la croissance de ses revenus.

- Une seule attaque – qu’il s’agisse d’une violation de données, d’un malware, d’un ransomware ou d’une attaque DDoS – peut avoir des effets importants. Le « Hiscox Cyber Readiness Report 2024 » a montré que 43 % des organisations ont perdu des clients existants à cause de cyberattaques.

- Le coût total moyen des violations de données en 2024 était de 4,88 millions de dollars, selon le rapport IBM/Ponemon Institute. Les violations dans le secteur de la santé ont été les plus coûteuses, avec 9,77 millions de dollars en moyenne, contre 6,08 millions de dollars pour les services financiers.

- Alors que 48 % de toutes les PME ont subi une cyberattaque, 43 % d’entre elles ont du mal à comprendre quelle sécurité est réellement requise, selon le rapport « Cyber security for SMBs: Navigating Complexity and Building Resilience » de Sage Group.

- En excluant le ministère de la Défense, le gouvernement américain a budgété 12,72 milliards de dollars en dépenses de cybersécurité pour l’exercice 2024.

- Au cours des années 2021 et 2022, le rapport de sécurité sponsorisé par Apple a révélé que 2,6 milliards de dossiers personnels avaient été volés lors de violations de données.

- D’ici 2030, les dépenses mondiales en matière de cybersécurité atteindre 538,3 milliards de dollars, selon Statista.

Actualités du secteur de la cybersécurité

De nombreuses nouvelles en matière de sécurité ont éclaté en 2024. Les pirates informatiques et les cybercriminels ont attaqué sans pitié les entreprises et les particuliers. Mais la cybercriminalité n’est pas la seule actualité que les experts en sécurité devraient prendre en compte à partir de 2024. Voici un aperçu de certaines des principales tendances du secteur liées à GenAI, à la réponse aux incidents, aux attaques et aux tests :

- GenAI est devenu une préoccupation croissante en matière de cybersécurité. Selon le « Hacker-Powered Security Report » HackerOne 2024, GenAI constitue l’un des principaux risques liés à l’informatique pour 48 % des organisations.

- GenAI rend le phishing plus dangereux en permettant aux attaquants de créer plus facilement des leurres articulés pour attirer des victimes potentielles.

- Au-delà du phishing, il existe de multiples risques de sécurité associés à GenAI qui ont commencé à être exposés en 2023, notamment les fuites de données sensibles et l’empoisonnement des données.

- La liste des cybercriminels les plus recherchés du FBI comprend plus de 100 individus et groupes qui ont conspiré pour commettre les crimes les plus dommageables contre les États-Unis. Ces crimes comprennent les intrusions informatiques, la fraude électronique, le vol d’identité, l’espionnage, le vol de secrets commerciaux et bien d’autres délits.

- En 2023, environ 63 % des applications présentaient des failles de code propriétaire et 70 % des failles de code tiers, selon le rapport Veracode « State of Software Security 2024 ».

- La gestion de la sécurité des appareils mobiles constitue un autre défi. Les appareils rootés ou jailbreakés, ainsi que les appareils sur lesquels des logiciels malveillants sont probablement installés, constituent une forme de risque. Un risque mobile supplémentaire provient du volume croissant de compromission des courriers électroniques professionnels basés sur la messagerie texte.

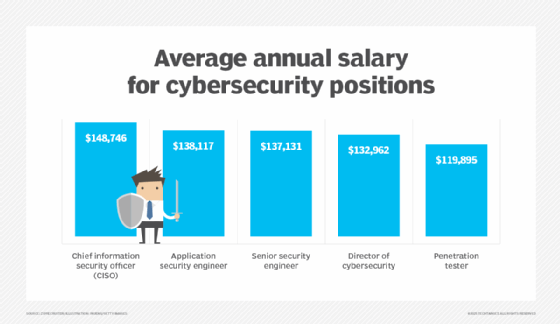

La pénurie de compétences

Le secteur de la cybersécurité connaît une pénurie d’employés et de compétences. Mais ne vous découragez pas, fidèles professionnels de la sécurité : Joseph Blankenship, directeur de recherche pour la sécurité et les risques chez Forrester Research, a suggéré aux organisations de rechercher en elles-mêmes les employés actuels qui pourraient être bien adaptés aux carrières en sécurité, puis de les recruter et de les former pour ces nouveaux. rôles. Il peut y avoir de nombreuses personnes – telles que des administrateurs réseau, des développeurs, des ingénieurs système et même des analystes en sécurité – possédant les compétences nécessaires pour ce travail.

Le gouvernement américain s’efforce également d’améliorer le processus de recrutement. La Cybersecurity and Infrastructure Security Agency (CISA) fait partie des agences gouvernementales les plus actives en matière de recrutement de talents informatiques.

- Selon l’« ISC2 Cybersecurity Workforce Study 2024 », environ 5,5 millions de personnes sont employées dans le monde dans le secteur de la cybersécurité, mais environ 5 millions d’employés en cybersécurité sont encore nécessaires dans le monde.

- Le rapport « State of Cybersecurity 2024 » de l’ISACA révèle que 46 % des organisations ont des postes non pourvus en cybersécurité.

- Pour couronner le tout, cette même étude révèle que 44 % des organisations gèrent du personnel ayant moins de trois ans d’expérience en cybersécurité. Une main-d’œuvre inexpérimentée peut résulter du recrutement de personnel talentueux en cybersécurité par d’autres entreprises et de mauvaises incitations salariales. Selon l’enquête, les autres principales raisons pour lesquelles les employés quittent l’entreprise sont les possibilités limitées de promotion et le stress élevé au travail.

- L’étude « 2024 ISC2 Cybersecurity Workforce Study » a révélé que l’Asie-Pacifique, le Moyen-Orient, l’Afrique et l’Amérique du Nord avaient les plus grandes demandes en matière de main-d’œuvre en cybersécurité.

Si les statistiques précédentes vous font dormir éveillé au milieu de la nuit, voici une statistique pour vous aider à dormir : selon les prévisions informatiques mondiales de Gartner pour 2025, les dépenses informatiques mondiales devraient augmenter de 9,3 % pour atteindre 5 740 milliards de dollars.

NDLR : Cet article a été mis à jour pour inclure les événements d’actualité sur la cybersécurité et les données issues de recherches et d’enquêtes récentes.

Sean Michael Kerner est un consultant informatique, passionné de technologie et bricoleur. Il a sorti Token Ring, configuré NetWare et est connu pour compiler son propre noyau Linux. Il consulte l’industrie et les organisations médiatiques sur les questions technologiques.