L’acteur menaçant lié à la Corée du Nord, connu sous le nom de Kimsuky (alias Black Banshee, Emerald Sleet ou Springtail) a été observé en train de changer de tactique, en exploitant les fichiers d’aide HTML compilés (CHM) comme vecteurs pour diffuser des logiciels malveillants permettant de récolter des données sensibles.

Kimsuky, actif depuis au moins 2012, est connu pour cibler des entités situées en Corée du Sud ainsi qu’en Amérique du Nord, en Asie et en Europe.

Selon Rapid7, les chaînes d’attaque ont exploité des documents Microsoft Office, des fichiers ISO et des fichiers de raccourci Windows (LNK), le groupe utilisant également des fichiers CHM pour déployer des logiciels malveillants sur des hôtes compromis.

La société de cybersécurité a attribué cette activité à Kimsuky avec une confiance modérée, citant des pratiques commerciales similaires observées dans le passé.

“Bien qu’à l’origine conçus pour la documentation d’aide, les fichiers CHM ont également été exploités à des fins malveillantes, telles que la distribution de logiciels malveillants, car ils peuvent exécuter du JavaScript lorsqu’ils sont ouverts”, a déclaré la société.

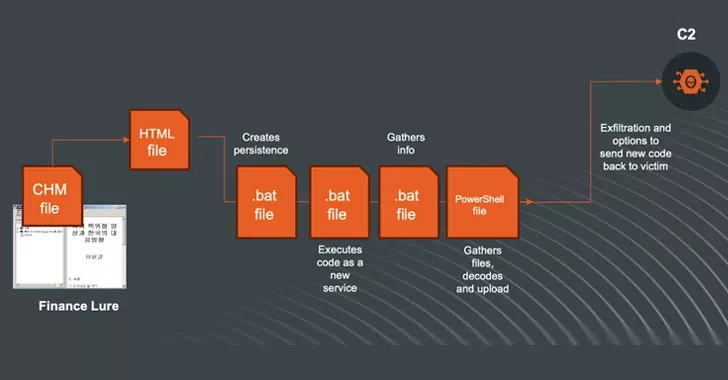

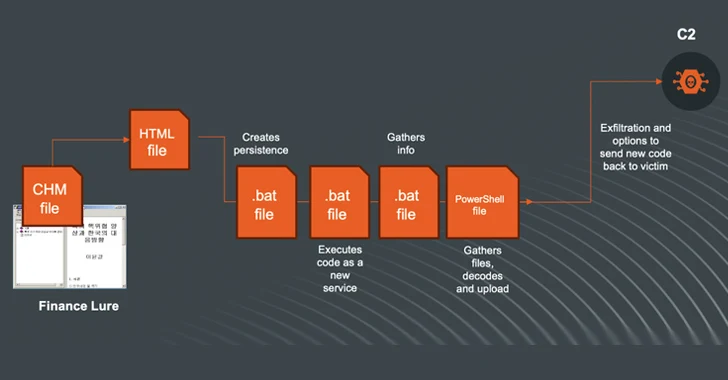

Le fichier CHM se propage dans un fichier ISO, VHD, ZIP ou RAR, qui s’ouvre et exécute un script Visual Basic (VBScript) pour configurer la persistance et atteindre un serveur distant pour récupérer une charge utile de l’étape suivante responsable de la collecte et de l’exfiltration. données sensibles.

Rapid7 a décrit les attaques comme étant en cours et évolutives, ciblant des organisations basées en Corée du Sud. Il a également identifié une séquence d’infection alternative qui utilise un fichier CHM comme point de départ pour supprimer les fichiers batch chargés de collecter les informations et un script PowerShell pour se connecter au serveur C2 et transférer les données.

“Le mode opératoire et la réutilisation du code et des outils montrent que l’acteur malveillant utilise et affine/remodèle activement ses techniques et tactiques pour recueillir des renseignements auprès des victimes”, a-t-il déclaré.

Cette évolution intervient alors que Symantec, propriété de Broadcom, a révélé que les acteurs de Kimsuky distribuaient des logiciels malveillants se faisant passer pour une application provenant d’une entité publique coréenne légitime.

“Une fois compromis, le dropper installe un malware de porte dérobée Endoor”, a déclaré Symantec. “Cette menace permet aux attaquants de collecter des informations sensibles auprès de la victime ou d’installer des logiciels malveillants supplémentaires.”

Il convient de noter que Endoor, basé sur Golang, aux côtés de Troll Stealer (alias TrollAgent), a été récemment déployé dans le cadre de cyberattaques ciblant les utilisateurs téléchargeant des programmes de sécurité à partir du site Web d’une association coréenne liée à la construction.

Ces conclusions arrivent également dans le cadre d’une enquête lancée par les Nations Unies sur 58 cyberattaques présumées menées par des acteurs étatiques nord-coréens entre 2017 et 2023, qui ont rapporté 3 milliards de dollars de revenus illégaux pour l’aider à développer davantage son programme d’armes nucléaires.

“Le volume élevé de cyberattaques perpétrées par des groupes de piratage informatiques subordonnés au Bureau général de reconnaissance se serait poursuivi”, indique le rapport. “Les tendances incluent le ciblage des entreprises de défense et des chaînes d’approvisionnement et, de plus en plus, le partage des infrastructures et des outils.”

Le Bureau général de reconnaissance (RGB) est le principal service de renseignement étranger de la Corée du Nord, comprenant des groupes de menaces largement suivis comme le groupe Lazarus – et ses éléments subordonnés, Andariel et BlueNoroff – et Kimsuky.

“Kimsuky a montré son intérêt pour l’utilisation de l’intelligence artificielle générative, y compris de grands modèles de langage, potentiellement pour coder ou rédiger des e-mails de phishing”, ajoute le rapport. “Kimsuky a été observé en utilisant ChatGPT.”