Escroqueries

Une fois votre crypto volée, il est extrêmement difficile de la récupérer – méfiez-vous des fausses promesses de récupérer vos fonds et apprenez à éviter d’être deux fois victime.

02 mai 2024

•

,

4 minutes. lire

C’est un scénario cauchemardesque pour tout utilisateur de cryptomonnaie. Vous êtes victime d’une arnaque cryptographique ou d’une cyberattaque, entraînant un vol de fonds. Vous ressentez du regret et de la honte – sans parler de la colère face à la perte monétaire. Malheureusement pour de nombreuses victimes, l’histoire ne s’arrête pas là. Imaginez un résultat encore pire : vous êtes approché par quelqu’un ou voyez une publicité proposant des services de récupération de cryptomonnaie. Mais au lieu de récupérer vos fonds, ils ne font que récupérer les frais initiaux que vous leur avez payés.

Malheureusement, ce type de « fraude au recouvrement » est de plus en plus courant, et même le FBI a publié un message d’intérêt public (PSA) à ce sujet l’année dernière. Les recherches indiquent que près d’un tiers (30 %) des victimes d’usurpation d’identité ont été revictimisées au moins une fois.

Comment fonctionnent les escroqueries en matière de récupération de cryptomonnaies ?

Les escroqueries en matière de recouvrement sont souvent un type de fraude liée aux frais anticipés : l’escroc exigera des frais d’avance pour le service qu’il prétend fournir, puis disparaîtra une fois qu’ils auront été payés. Ils peuvent également demander l’accès à vos comptes cryptographiques et/ou à vos informations personnelles et financières, qui peuvent être vendues sur le dark web et utilisées dans des escroqueries ultérieures.

Les fraudeurs en matière de récupération sont omniprésents sur les réseaux sociaux. Ils peuvent rechercher de manière proactive les personnes qui viennent d’être victimes d’un vol/fraude cryptographique et qui se défoulent en ligne – et leur envoyer des messages directs. Ou bien ils peuvent travailler à partir d’une liste de victimes cryptographiques qu’ils ont obtenue sur un forum de piratage. Ils pourraient même créer des « entreprises » de recouvrement d’avoirs d’apparence légitime sur des sites Web officiels et faire de la publicité en les inscrivant dans les résultats des moteurs de recherche payants.

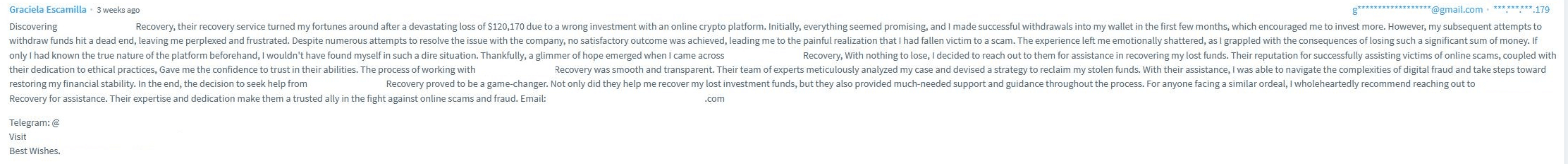

La sophistication de ces escrocs peut varier. Certains postent équitablement messages de base aux médias sociaux. D’autres pourraient téléphoner directement aux victimes de fraude, usurper l’identité de la police ou des fonctionnaires du tribunal et prétendant avoir volé de l’argent pour le restituer. Dans d’autres cas, les fraudeurs peuvent laisser de longs commentaires sur les forums de cybersécurité qui sont au mieux un mélange de témoignages et de publicités faisant la promotion de leurs services.

Exemples de messages vendant des services de récupération de crypto-monnaie dans les forums de discussion (cliquez pour agrandir)

Certains fraudeurs de récupération cryptographique font la publicité de leurs produits via des services de distribution de communiqués de presse en ligne à faible coût. Ils créent un communiqué de presse fictif sur la récupération des avoirs volés, qui contient des liens vers le site Web frauduleux. Ensuite, ils le téléchargent sur un réseau de médias abonnés pour le distribuer.

Éviter le vol de crypto

Certes, le meilleur moyen d’éviter les escroqueries en matière de récupération de cryptomonnaies est de ne pas se faire voler votre monnaie numérique en premier lieu. En 2022, 2,5 milliards de dollars ont été perdus à cause de la seule fraude aux cryptomonnaies, selon le FBI. Mais les acteurs malveillants ont développé de nombreuses autres façons de cibler vos fonds numériques.

En conséquence, il vaut la peine d’être sceptique à l’égard de tout projet d’investissement à faible risque et à rendement élevé ; même ceux qui semblent être soutenus par des célébrités ou d’autres personnes de confiance. Et il est toujours préférable de payer les marchandises en ligne par carte, car cela offre ainsi davantage de protections aux acheteurs. Aucune entreprise légitime n’est susceptible d’exiger que vous les payiez à l’avance en crypto.

Méfiez-vous également des intérêts romantiques que vous rencontrez en ligne et qui vous proposent des conseils en investissement, même si vous ressentez un lien étroit avec eux. De plus en plus, les escrocs mélangent fraude amoureuse et escroqueries à l’investissement dans ce que l’on appelle la « boucherie de porcs ». L’année dernière, le ministère de la Justice (DoJ) a révélé avoir saisi de la monnaie virtuelle d’une valeur estimée à 112 millions de dollars associée à ces escroqueries.

Comment repérer les signes avant-coureurs

Quel que soit le type d’arnaque, elles ont toutes un point commun : il n’existe pas de service de récupération. Tenez compte des signaux d’alarme suivants :

- Ils demandent des frais initiaux avant de commencer leur « travail », ou d’autres frais (par exemple, des taxes) avant que vous puissiez procéder au traitement des remboursements.

- Ils peuvent communiquer avec une messagerie Web (par exemple, Gmail/Yahoo) plutôt qu’avec un compte d’entreprise

- Ils demandent votre compte bancaire, crypto et/ou vos informations personnelles afin de « restituer » vos fonds

- Ils prétendent travailler en étroite collaboration avec les forces de l’ordre ou les représentants du gouvernement.

- Ils vous contactent à l’improviste – via les DM sur les réseaux sociaux, par SMS ou par e-mail.

- Ils ne proposent aucun numéro de téléphone pour nous contacter

- La personne qui vous contacte semble connaître de nombreux détails sur votre cas particulier, y compris éventuellement combien d’argent a été volé et comment.

Que dois-je faire si ma crypto est volée ?

Il convient de noter qu’il existe des entreprises légitimes qui peuvent proposer des services pour vous aider à obtenir une compensation pour un investissement en cryptomonnaie et d’autres types de fraude. Parfois, les fraudeurs tentent également de se faire passer pour ces organisations.

Considérez les étapes suivantes si vous avez récemment perdu une crypto-monnaie en raison d’une fraude ou d’un vol :

- Recueillir autant de preuves que possible

- Signaler l’incident à la police et/ou à l’organisme de réglementation compétent

- Contactez un cabinet d’avocats légitime qui propose des services de recouvrement – en vous assurant d’abord de faire des recherches approfondies sur son entreprise.

- Pensez à contacter l’échange où l’escroc a encaissé votre crypto (s’il est connu)

L’essentiel est qu’une fois votre crypto volée, il est extrêmement difficile de la récupérer. Bien que les monnaies basées sur la blockchain puissent être surveillées, certaines sont configurées pour protéger l’anonymat des utilisateurs, de sorte que le fraudeur ne puisse pas être démasqué. Ils essaieront également d’« encaisser » votre crypto dès que possible afin de brouiller davantage la piste. La nature décentralisée des cryptomonnaies signifie que, même si vous pouviez savoir où ils ont abouti, il serait extrêmement difficile de récupérer vos fonds. Parfois, le mieux que vous puissiez faire est d’éviter de devenir une double victime.

Les fraudeurs en ligne sont des prédateurs et ils se cachent partout. Ne les laissez pas mettre la main sur votre argent.