Voici une brève plongée dans les eaux troubles des attaques de changement de forme qui exploitent les kits de phishing dédiés aux pages de connexion personnalisées à la volée

09 mai 2025

•

,

4 min. lire

Le phishing reste une menace particulièrement obstinée dans le paysage de la cybersécurité. Cela reste en partie parce que même si les méchants sont toujours après le même prix – les références de connexion des gens et d’autres informations sensibles – ils ne cessent jamais d’évoluer et d’adapter leur tactique.

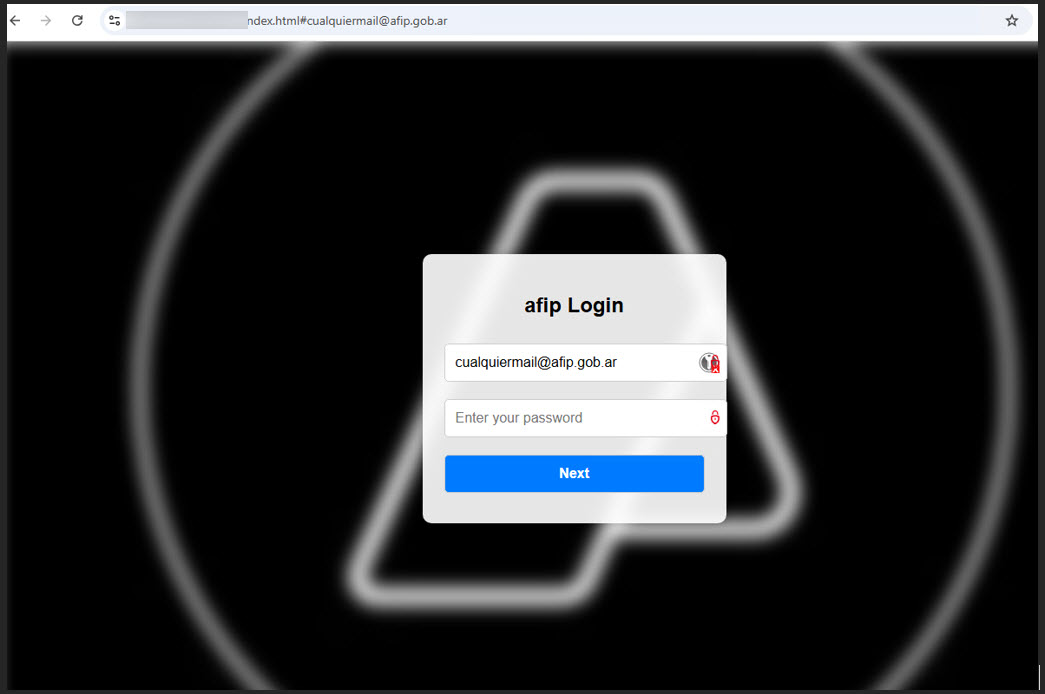

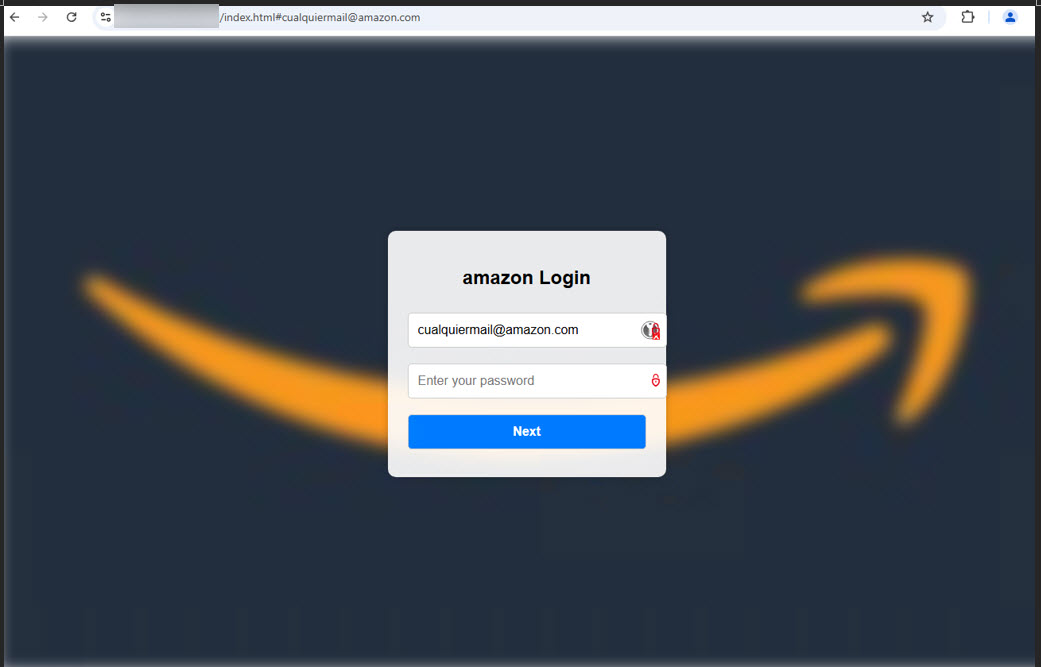

Une technique qui a gagné du terrain ces dernières années est l’utilisation de pages de phishing générées dynamiquement. En utilisant des boîtes à outils dédiées à phishing-as-a-service (PHAAS), les attaquants peuvent tourner des pages de phishing authentiques sur place, tout en les personnalisant pour qui ils ciblent.

Au lieu de cloner laborieusement un site Web cible, encore moins d’attaquants avertis peuvent faire en sorte que les boîtes à outils fassent le gros du travail pour eux – et en temps réel et à une échelle de masse à cela. Un exemple bien connu d’un tel ensemble d’outils, appelé Logokit, a d’abord fait la une des journaux en 2021 et apparemment il n’est pas allé nulle part depuis.

Une autre bouilloire de poisson

Alors, comment ces astuces se déroulent-elles réellement?

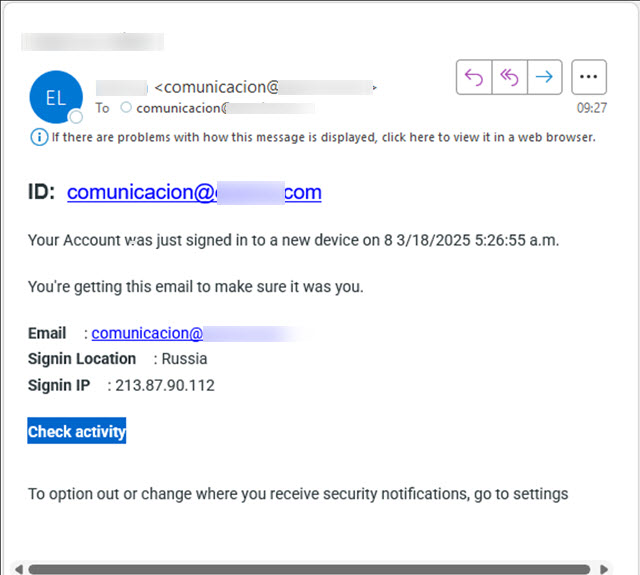

De manière quelque peu prévisible, le leurre commence généralement par un e-mail qui vise à créer un sentiment d’urgence ou de curiosité – quelque chose de conçu pour vous faire cliquer rapidement sans réfléchir deux fois.

En cliquant sur le lien vous amène à un site Web qui peut récupérer automatiquement le logo de l’entreprise qui est issue, tout en abusant l’API (interface de programmation d’application) d’un service de marketing tiers légitime tel que Clearbit.

En d’autres termes, la page de collecte des informations d’identification interroge des sources telles que les agrégateurs de données commerciales et les services de recherche FAVICON simples pour récupérer le logo et d’autres éléments de marque de l’entreprise à l’identité d’identité, ajoutant parfois même des indices visuels subtils ou des détails contextuels qui stimulent encore l’aura d’authenticité du stratagème.

Ajoutant à la tromperie, les attaquants peuvent également pré-remplir votre nom ou votre adresse e-mail, donnant l’impression que vous avez déjà visité le site.

Les détails de connexion sont envoyés en temps réel aux attaquants via une demande de poste Ajax. La page vous redirige finalement vers le site Web légitime réel que vous aviez l’intention de visiter tout au long, ne vous laissant pas plus sage jusqu’à ce qu’il soit trop tard.

Beaucoup de phish dans la mer

C’est probablement évident maintenant, mais la technique est une aubaine pour les attaquants pour plusieurs raisons:

- Personnalisation en temps réel: les attaquants peuvent adapter l’apparence de la page instantanément pour n’importe quelle cible, l’approvisionnement en logos et autres éléments de marque à partir des services publics à la volée.

- Évasion améliorée: le masquage des attaques avec des éléments visuels légitimes aide à échapper à la détection par de nombreuses personnes et certains filtres de spam.

- Déploiement évolutif et agile: les infrastructures d’attaque sont souvent légères et facilement déployées sur des plates-formes cloud telles que Firebase, Oracle Cloud, Github, etc.

- Barrières abaissées à l’entrée: des kits comme Logokit sont facilement disponibles sur les forums souterrains, offrant encore moins de personnes averties en technologie avec les outils nécessaires pour lancer des attaques.

Rester à l’écart

La défense contre l’évolution des tactiques de phishing nécessite une combinaison de conscience personnelle continue et de contrôles techniques robustes. Cependant, quelques règles éprouvées contribueront grandement à vous assurer la sécurité.

Si un e-mail, un SMS ou un appel vous demande de cliquer sur un lien, de télécharger un fichier ou de fournir des informations, de faire une pause et de les vérifier indépendamment. Ne cliquez pas sur les liens directement dans des messages suspects. Au lieu de cela, accédez au site Web légitime ou contactez l’organisation via un numéro de téléphone ou une adresse e-mail de confiance et de confiance.

Surtout, utilisez un mot de passe ou une phrase secrète solide et unique sur tous vos comptes en ligne, en particulier les précieux. Le complément de ceci avec l’authentification à deux facteurs (2FA), partout disponible est également une ligne de défense non négociable. 2FA ajoute une deuxième couche de sécurité critique qui peut empêcher les attaquants d’accéder à vos comptes même s’ils parviennent à voler votre mot de passe ou à le procurer des fuites de données. Idéalement, recherchez et utilisez des options de jeton 2FA basées sur des applications ou matérielles, qui sont généralement plus sécurisées que les codes SMS.

En outre, utilisez des solutions de sécurité multicouches robustes avec des protections antiphishing avancées sur tous vos appareils.

La ligne de fond

Bien que l’objectif – voler les informations sensibles des gens – soit généralement la même, les tactiques utilisées par les cybercriminels sont tout sauf statiques. L’approche de changement de forme ci-dessus illustre la capacité des cybercriminels à réutiliser même les technologies légitimes aux extrémités néfastes.

La montée des escroqueries aidées par l’AI et d’autres menaces brouillant encore plus les eaux. Avec des outils d’IA entre les mains des criminels, les e-mails de phishing peuvent évoluer au-delà de la charabia des modèles et devenir hyperrsonalisés. La combinaison de la conscience vigilante avec de fortes défenses techniques contribuera grandement à maintenir le phish en constante augmentation.