Même dans les environnements cloud d’aujourd’hui, les clés USB restent un outil utile. Les supports amovibles peuvent effectuer diverses tâches, parmi lesquelles des transferts rapides entre des systèmes sur différents réseaux ou le déplacement de fichiers d’installation et de configuration vers des réseaux isolés. Les supports optiques, tels que les CD et les DVD, sont également encore présents dans certains réseaux.

Malgré toute leur polyvalence, les supports amovibles posent un défi de gestion. Pour de nombreuses organisations, trouver des moyens de désactiver les supports amovibles est une nécessité. Une grande préoccupation est de savoir comment gérer le contenu entrant sur le réseau. Les lecteurs et les disques peuvent héberger des menaces et des logiciels malveillants, qui peuvent tous dévaster l’infrastructure. Et comme les supports amovibles contournent les barrières de sécurité, telles que les pare-feu et les systèmes de détection d’intrusion, les logiciels malveillants peuvent être facilement transférés sur le réseau.

Les supports amovibles sont également une source d’exfiltration de données, qui peut être tout aussi difficile à atténuer. Les utilisateurs pourraient innocemment copier des données confidentielles sur un disque afin de pouvoir travailler sur des projets à la maison. Si le lecteur est perdu, les données sont exposées.

Une formation de sensibilisation à la sécurité peut aider à gérer ces menaces, mais son efficacité est limitée. Les médias émis par l’entreprise pourraient aider à séparer les données personnelles et professionnelles, mais cette option n’est pas non plus utile. Il ne s’agit pas non plus d’une politique générale visant à empêcher les employés d’utiliser des supports amovibles ; certains utilisateurs pourraient avoir un besoin légitime de lecteurs et de disques amovibles, et d’autres pourraient tout simplement ne pas suivre la politique.

La stratégie de groupe Active Directory (AD) peut aider les organisations à gérer efficacement les supports amovibles. Lisez la suite pour savoir comment.

Comment fonctionne la stratégie de groupe

La stratégie de groupe est un outil de gestion essentiel pour les administrateurs AD qui offre des milliers de paramètres, de la gestion des mots de passe et du déploiement d’applications aux configurations de bureau, qui peuvent être appliqués aux membres du domaine AD.

La portée de la stratégie de groupe est large. Les administrateurs peuvent lier des stratégies à l’ensemble du domaine (comprenant tous les membres du domaine) ou à des unités organisationnelles (UO) spécifiques au sein du domaine. Les politiques ne sont pas associées aux groupes, une différence pour de nombreux administrateurs habitués à contrôler les ressources via des groupes. Au lieu de cela, les administrateurs peuvent définir des unités d’organisation pour les départements, les emplacements au sein de l’établissement, les régions géographiques ou toute autre association logique.

Les configurations et les étendues des stratégies de groupe doivent être conçues avec soin pour garantir que les stratégies appropriées couvrent les utilisateurs et les systèmes appropriés. Documentez à l’avance quels utilisateurs doivent ou non avoir accès aux supports amovibles et déterminez quels ordinateurs nécessitent des restrictions sur les supports amovibles. Comprendre ces exigences est essentiel.

Options de configuration

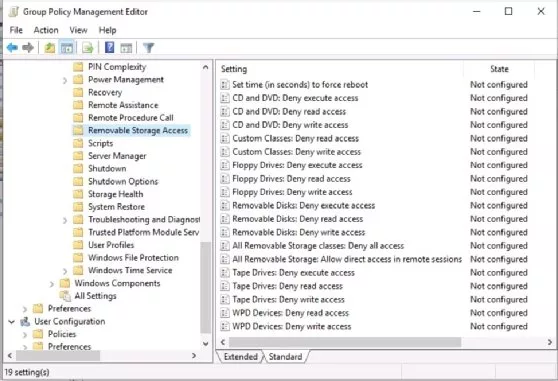

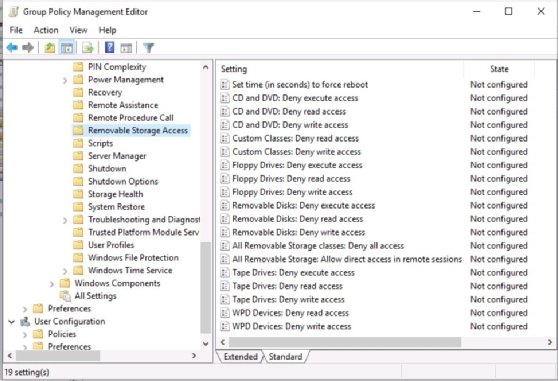

Pour concevoir la stratégie la mieux adaptée à votre opération, accédez d’abord aux paramètres des supports amovibles dans la stratégie de groupe. Sur un contrôleur de domaine ou un autre système doté d’outils d’administration AD, ouvrez la console de gestion des stratégies de groupe. Créez ou ouvrez un objet de stratégie de groupe (GPO) et parcourez les nœuds suivants pour afficher les paramètres disponibles : Configuration des ordinateurs > Stratégies > Modèle d’administration > Système > Accès au stockage amovible.

Recherchez les entrées liées à des types spécifiques de supports amovibles. Les choix incluent les lecteurs optiques (CD/DVD), les lecteurs de bande et les lecteurs de disquettes. Les clés USB sont classées comme disques amovibles.

Comment créer et mettre en œuvre votre politique

Maintenant que vous connaissez vos options de configuration et quelles sont les exigences de sécurité de votre entreprise, il est temps de créer une politique qui reflète ces choix. Les étapes comprennent la création d’une nouvelle stratégie, la définition des configurations et la liaison de la stratégie au domaine ou à diverses unités d’organisation.

Tout d’abord, créez un nouveau GPO. C’est une bonne pratique d’utiliser une stratégie spécifique pour décrire une configuration spécifique plutôt que d’essayer de maintenir des stratégies contenant une variété de paramètres sans rapport. Donnez à votre nouveau GPO un nom qui décrit son objectif.

Les GPO contiennent deux nœuds principaux : la configuration utilisateur et la configuration de l’ordinateur. La différence réside dans le fait que la stratégie s’applique à un utilisateur quel que soit l’ordinateur auquel il se connecte ou si elle s’applique à l’ordinateur quel que soit l’utilisateur connecté. Cet exemple suppose une configuration ordinateur.

Pour modifier le nouveau GPO, cliquez avec le bouton droit dans l’éditeur de gestion des stratégies de groupe, sélectionnez Modifierpuis accédez à Configuration des ordinateurs > Stratégies > Modèle d’administration > Système > Accès au stockage amovible.

L’éditeur de gestion des stratégies de groupe affiche les paramètres disponibles. Vous pouvez définir des contrôles pour les lecteurs de CD/DVD, les disquettes, les disques amovibles (lecteurs USB), les lecteurs de bande et les classes de disques personnalisées.

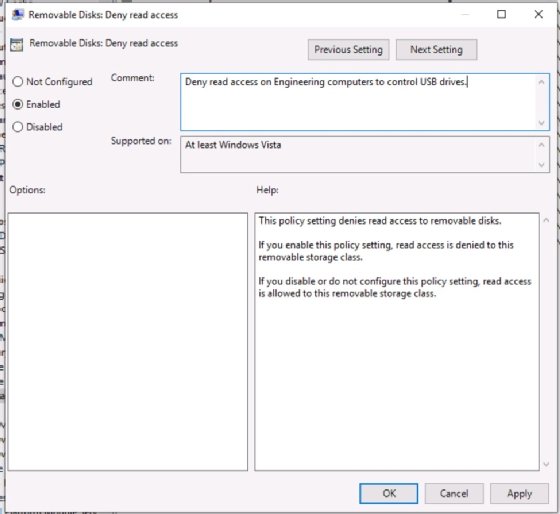

Définissez les paramètres en fonction de la politique et de la conception de sécurité de votre organisation. Sélectionnez les types de médias à contrôler : il y en a probablement plusieurs. Chaque paramètre comprend Activer, Désactiver et Pas configuré choix. Dans la plupart des cas, Activer le paramètre pour appliquer la configuration souhaitée. Je recommande fortement d’annoter le Commentaire champ avec la raison derrière le paramètre et sa portée. Ces commentaires aident les futurs administrateurs – ou même vous-même – à comprendre pourquoi cette politique existe et à quoi elle s’applique.

Une fois le GPO créé, il doit être appliqué. Les GPO ne peuvent être liés qu’au domaine ou aux unités d’organisation. Supposons que votre politique de sécurité spécifie que les ordinateurs du service d’ingénierie ont leurs lecteurs USB et CD/DVD désactivés. Liez votre stratégie à l’unité d’organisation d’ingénierie. Dans AD, cette unité d’organisation devrait déjà héberger les comptes d’utilisateurs des employés du service d’ingénierie, ainsi que les comptes des ordinateurs attribués à ce service. La stratégie de groupe applique les paramètres après son actualisation.

Pour lier le GPO, cliquez avec le bouton droit sur l’unité d’organisation et sélectionnez Lier un objet de stratégie de groupe existant. Accédez à votre nouveau GPO et sélectionnez-le.

Dans certains cas, vous souhaiterez peut-être exempter certains membres de l’unité d’organisation des paramètres de stratégie de groupe. AD ne peut pas lier les GPO à des utilisateurs ou à des groupes individuels, mais il existe un moyen d’obtenir un effet similaire. Les GPO sont essentiellement des fichiers texte, et vous savez déjà comment contrôler l’accès aux fichiers texte dans Windows – autorisations NTFS (New Technology File System). Définir un Refuser autorisation sur le GPO spécifique au(x) utilisateur(s) ou groupe(s) que vous souhaitez exempter des paramètres. Étant donné que le compte n’est pas autorisé à lire le GPO, la stratégie ne s’appliquera pas.

Soyez prudent lorsque vous utilisez les autorisations NTFS pour contrôler l’application de la stratégie de groupe. Cette fonctionnalité est difficile à documenter et à dépanner, et elle peut rapidement prêter à confusion.

Quand les paramètres prennent-ils effet ?

Les membres du domaine communiquent avec les contrôleurs de domaine toutes les 90 minutes pour vérifier les paramètres de stratégie mis à jour. Vous pouvez donc attendre que vos modifications se propagent en fonction de ce calendrier. Si vous dépannez la stratégie de groupe, actualisez manuellement les paramètres de stratégie de groupe à l’aide de l’outil gpupdate/force commande. Le redémarrage du système l’oblige également à s’enregistrer auprès du contrôleur de domaine pour connaître les nouveaux paramètres. À partir de Windows Server 2012, vous pouvez forcer à distance les mises à jour de la stratégie de groupe à partir du contrôleur de domaine. Une fois que le système actualise la stratégie, l’accès aux supports amovibles est restreint.

La stratégie de groupe propose une variété d’options de configuration de sécurité utiles – cet article n’en aborde qu’une seule. En verrouillant les options de supports amovibles pour les postes de travail sécurisés, vous pouvez contribuer à prévenir les logiciels malveillants entrants et à gérer les fuites de données sortantes. Ces paramètres peuvent être combinés avec de nombreux autres pour contribuer à atténuer les menaces de sécurité. Il s’agit là d’une autre façon pour les administrateurs AD d’exploiter la stratégie de groupe pour désactiver les supports amovibles et sécuriser leurs opérations.