L’essor du SaaS et des environnements de travail basés sur le cloud a fondamentalement modifié le paysage des cyber-risques. Alors que plus de 90 % du trafic réseau de l’organisation transite par des navigateurs et des applications Web, les entreprises sont confrontées à de nouvelles et graves menaces de cybersécurité. Il s’agit notamment des attaques de phishing, des fuites de données et des extensions malveillantes. En conséquence, le navigateur devient également une vulnérabilité qui doit être protégée.

LayerX a publié un guide complet intitulé « Kickstarting Your Browser Security Program ». Ce guide détaillé sert de feuille de route pour les RSSI et les équipes de sécurité qui cherchent à sécuriser les activités des navigateurs au sein de leur organisation ; y compris des instructions étape par étape, des cadres et des cas d’utilisation. Ci-dessous, nous apportons ses principaux points forts.

Donner la priorité à la sécurité du navigateur

Les navigateurs servent désormais d’interface principale pour les applications SaaS, créant de nouvelles opportunités malveillantes pour les cyber-adversaires. Les risques comprennent :

- Fuite de données – Les navigateurs peuvent exposer des données sensibles en permettant aux employés de les télécharger ou de les télécharger involontairement en dehors des contrôles organisationnels. Par exemple, coller le code source et les plans d’affaires dans les outils GenAI.

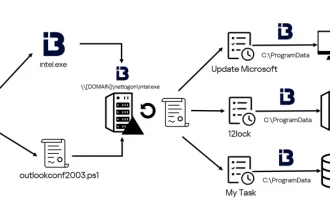

- Vol d’identifiants – Les attaquants peuvent exploiter le navigateur pour voler des informations d’identification en utilisant des méthodes telles que le phishing, des extensions malveillantes et des mots de passe réutilisés.

- Accès malveillant aux ressources SaaS – Les adversaires peuvent utiliser les informations d’identification volées pour effectuer le piratage de compte et accéder aux applications SaaS où qu’ils se trouvent, sans avoir besoin d’infiltrer le réseau.

- Risques tiers – Les attaquants peuvent exploiter les fournisseurs tiers, qui accèdent aux environnements internes à l’aide d’appareils non gérés présentant des niveaux de sécurité plus faibles.

Les mesures traditionnelles de sécurité des réseaux et des terminaux ne suffisent pas à protéger les organisations modernes contre de telles menaces véhiculées par les navigateurs. Au lieu de cela, un programme de sécurité du navigateur est requis.

Comment démarrer le programme de sécurité de votre navigateur

Le guide met l’accent sur une approche stratégique et progressive pour mettre en œuvre la sécurité du navigateur. Les étapes clés comprennent :

Étape 1 : Cartographie et planification

Pour lancer votre programme de sécurité de navigateur, la première étape consiste à cartographier votre paysage de menaces et à comprendre les besoins de sécurité spécifiques de votre organisation. Cela commence par évaluer l’exposition à court terme aux risques liés au navigateur, tels que les fuites de données, la compromission des informations d’identification et les piratages de comptes. Vous devez également prendre en compte les exigences réglementaires et de conformité. Une évaluation détaillée aidera à identifier les vulnérabilités et les lacunes immédiates, vous permettant ainsi de prioriser la résolution de ces problèmes pour des résultats plus rapides.

Une fois les risques à court terme compris, définissez l’objectif à long terme en matière de sécurité de votre navigateur. Cela implique d’examiner comment la sécurité du navigateur s’intègre à votre pile de sécurité existante, telle que SIEM, SOAR et IdP, et de déterminer si la sécurité du navigateur devient un pilier de sécurité principal dans votre pile. Cette analyse stratégique vous permet d’évaluer comment la sécurité du navigateur peut remplacer ou améliorer d’autres mesures de sécurité dans votre organisation, vous aidant ainsi à pérenniser vos défenses.

Étape 2 : exécution

La phase d’exécution commence par réunir les principales parties prenantes de diverses équipes telles que SecOps, IAM, la protection des données et l’informatique, qui seront impactées par la sécurité des navigateurs. L’utilisation d’un cadre tel que RACI (Responsible, Accountable, Consulted, Informed) peut aider à définir le rôle de chaque équipe dans le déploiement. Cela garantit que toutes les parties prenantes sont impliquées, créant ainsi un alignement et des responsabilités claires au sein des équipes. La collaboration garantira une exécution fluide et évitera les approches cloisonnées dans la mise en œuvre de la sécurité des navigateurs.

Ensuite, un plan de déploiement à court et à long terme doit être défini.

- Commencez par hiérarchiser les risques et les utilisateurs les plus critiques en fonction de votre évaluation initiale.

- Trouver et mettre en œuvre une solution de sécurité du navigateur.

- Le déploiement devrait inclure une phase pilote au cours de laquelle la solution est testée sur des utilisateurs et des applications sélectionnés, en surveillant l’expérience utilisateur, les faux positifs et les améliorations de sécurité.

- Définissez des KPI et des jalons clairs pour chaque phase afin de mesurer les progrès et de garantir que la solution est affinée au fur et à mesure de sa mise en œuvre dans l’ensemble de l’organisation.

- Améliorez progressivement votre programme en donnant la priorité à des applications spécifiques, à des domaines de sécurité ou en comblant des lacunes de grande gravité. Par exemple, vous pouvez choisir de vous concentrer sur des applications SaaS spécifiques à des fins de protection ou sur des catégories plus larges telles que la protection contre les fuites de données ou les menaces.

- À mesure que le programme évolue, abordez les appareils non gérés et les accès tiers. Cette étape nécessite de s’assurer que les politiques telles que l’accès au moindre privilège sont appliquées et que les appareils non gérés sont étroitement surveillés.

- Enfin, évaluez le succès global de votre programme de sécurité de navigateur dans la détection et la prévention des risques liés au navigateur. Cette étape consiste à évaluer l’efficacité de vos mesures de sécurité pour stopper les menaces telles que le phishing, le vol d’identifiants et la fuite de données. Une solution de sécurité de navigateur réussie doit démontrer des améliorations tangibles en matière d’atténuation des risques, de faux positifs et de sécurité globale, offrant ainsi un retour sur investissement clair pour l’organisation.

Sécurité d’entreprise évolutive

Le succès de votre programme de sécurité dépend d’une planification solide à court et à long terme. Votre organisation doit revoir régulièrement sa stratégie de sécurité pour s’assurer qu’elle est à jour et capable de s’adapter à l’évolution des menaces. Aujourd’hui, cela signifie investir dans des stratégies et des outils de sécurité des navigateurs. Pour en savoir plus sur cette approche et connaître les pratiques et les cadres que vous pouvez suivre, lisez le guide complet.