Des fuites de données involontaires aux codes buggés, voici pourquoi vous devriez vous soucier de l’utilisation non autorisée de l’IA dans votre entreprise

11 novembre 2025

•

,

5 minutes. lire

Le Shadow IT est depuis longtemps une épine dans le pied des équipes de sécurité des entreprises. Après tout, vous ne pouvez pas gérer ou protéger ce que vous ne pouvez pas voir. Mais les choses pourraient être sur le point d’empirer. L’ampleur, la portée et la puissance de l’intelligence artificielle (IA) devraient faire de l’IA fantôme une préoccupation pour tout responsable informatique ou responsable de la sécurité.

Le cyber-risque prospère dans les espaces sombres entre les politiques d’utilisation acceptables. Si ce n’est pas déjà fait, il est peut-être temps de mettre en lumière ce qui pourrait être votre plus grand angle mort en matière de sécurité.

Qu’est-ce que l’IA fantôme et pourquoi maintenant ?

Les outils d’IA font partie de l’informatique d’entreprise depuis un certain temps déjà. Depuis le début des années 2000, ils aident les équipes de sécurité à détecter les activités inhabituelles et à filtrer les menaces telles que le spam. Mais cette fois, c’est différent. Depuis le succès retentissant de l’outil ChatGPT d’OpenAI en 2023, lorsque le chatbot a attiré 100 millions d’utilisateurs au cours de ses deux premiers mois, les employés ont été séduits par le potentiel de l’IA générative pour leur faciliter la vie. Malheureusement, les entreprises ont mis plus de temps à s’y mettre.

Cela a créé un vide que les utilisateurs frustrés n’ont eu que trop envie de combler. Bien qu’il soit impossible de mesurer avec précision une tendance qui, par nature, existe dans l’ombre, Microsoft estime que 78 % des utilisateurs d’IA utilisent désormais leurs propres outils pour travailler. Ce n’est pas une coïncidence si 60 % des responsables informatiques s’inquiètent du fait que les cadres supérieurs n’ont pas de plan pour mettre en œuvre officiellement la technologie.

Les chatbots populaires comme ChatGPT, Gemini ou Claude peuvent être facilement utilisés et/ou téléchargés sur un combiné BYOD ou un ordinateur portable de travail à domicile. Ils offrent à certains employés la perspective alléchante de réduire la charge de travail, de réduire les délais et de les libérer pour travailler sur des tâches à plus forte valeur ajoutée.

Au-delà des modèles publics d’IA

Les applications autonomes comme ChatGPT jouent un rôle important dans le défi de l’IA fantôme. Mais ils ne représentent pas toute l’étendue du problème. La technologie peut également s’infiltrer dans l’entreprise via des extensions de navigateur. Ou même des fonctionnalités de produits logiciels d’entreprise légitimes que les utilisateurs activent à l’insu du service informatique.

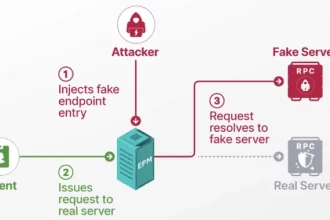

Ensuite, il y a l’IA agentique : la prochaine vague d’innovation en IA centrée sur les agents autonomes, conçus pour travailler de manière indépendante pour accomplir des tâches spécifiques qui leur sont confiées par les humains. Sans les garde-fous appropriés, ils pourraient potentiellement accéder à des magasins de données sensibles et exécuter des actions non autorisées ou malveillantes. Lorsque quelqu’un s’en rendra compte, il sera peut-être trop tard.

Quels sont les risques de l’IA fantôme ?

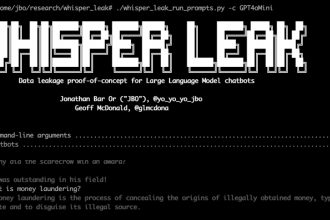

Tout cela soulève d’énormes risques potentiels en matière de sécurité et de conformité pour les organisations. Considérons d’abord l’utilisation non autorisée de modèles publics d’IA. À chaque invitation, le risque est que les employés partagent des données sensibles et/ou réglementées. Il peut s’agir de notes de réunion, d’une adresse IP, d’un code ou d’informations personnellement identifiables (PII) sur le client/employé. Tout ce qui entre est utilisé pour entraîner le modèle et pourrait donc être régurgité à d’autres utilisateurs à l’avenir. Elles sont également stockées sur des serveurs tiers, potentiellement dans des juridictions qui n’ont pas les mêmes normes de sécurité et de confidentialité que les vôtres.

Cela ne conviendra pas aux régulateurs de la protection des données (par exemple, RGPD, CCPA, etc.). Et cela expose davantage l’organisation en permettant potentiellement aux employés du développeur du chatbot de consulter vos informations sensibles. Les données pourraient également être divulguées ou violées par ce fournisseur, comme cela est arrivé au fournisseur chinois DeepSeek.

Les chatbots peuvent contenir des vulnérabilités logicielles et/ou des portes dérobées qui exposent involontairement l’organisation à des menaces ciblées. Et tout employé souhaitant télécharger un chatbot à des fins professionnelles peut accidentellement installer une version malveillante, conçue pour voler des secrets sur sa machine. Il existe de nombreux faux outils GenAI conçus explicitement à cet effet.

Les risques s’étendent au-delà de l’exposition des données. L’utilisation non autorisée d’outils de codage, par exemple, pourrait introduire des bogues exploitables dans les produits destinés aux clients, si les résultats ne sont pas correctement vérifiés. Même l’utilisation d’outils d’analyse basés sur l’IA peut s’avérer risquée si les modèles ont été formés sur des données biaisées ou de mauvaise qualité, ce qui conduit à une prise de décision erronée.

Les agents IA peuvent également introduire du faux contenu et du code bogué, ou entreprendre des actions non autorisées à l’insu de leurs maîtres humains. Les comptes que ces agents doivent exploiter pourraient également devenir une cible populaire de détournement si leurs identités numériques ne sont pas gérées de manière sécurisée.

Certains de ces risques sont encore théoriques, d’autres non. Mais IBM affirme que déjà, l’année dernière, 20 % des organisations ont subi une violation en raison d’incidents de sécurité impliquant l’IA fantôme. Pour ceux qui ont des niveaux élevés d’IA fantôme, cela pourrait ajouter jusqu’à 670 000 $ US en plus des coûts moyens de violation, calcule-t-il. Les violations liées à l’IA fantôme peuvent causer d’importants dommages financiers et à la réputation, y compris des amendes pour non-conformité. Mais les décisions commerciales prises sur des résultats défectueux ou corrompus peuvent être tout aussi préjudiciables, sinon plus, d’autant plus qu’elles risquent de passer inaperçues.

Mettre en lumière l’IA de l’ombre

Quoi que vous fassiez pour lutter contre ces risques, l’ajout de chaque nouvel outil d’IA fantôme que vous trouvez à une « liste de refus » ne suffira pas. Vous devez reconnaître que ces technologies sont utilisées, comprendre dans quelle mesure et à quelles fins, puis créer une politique d’utilisation réaliste et acceptable. Cela devrait aller de pair avec des tests internes et une diligence raisonnable sur les fournisseurs d’IA, afin de comprendre où existent les risques de sécurité et de conformité dans certains outils.

Il n’y a pas deux organisations identiques. Élaborez donc vos politiques en fonction de votre appétit pour le risque. Lorsque certains outils sont interdits, essayez de proposer des alternatives vers lesquelles les utilisateurs pourraient être persuadés de migrer. Et créez un processus transparent permettant aux employés de demander l’accès à de nouveaux fichiers que vous n’avez pas encore découverts.

Combinez cela avec la formation des utilisateurs finaux. Faites savoir au personnel ce qu’il peut risquer en utilisant l’IA fantôme. De graves violations de données aboutissent parfois à l’inertie des entreprises, à un blocage de la transformation numérique et même à des pertes d’emplois. Et envisagez des outils de surveillance et de sécurité du réseau pour atténuer les risques de fuite de données et améliorer la visibilité sur l’utilisation de l’IA.

La cybersécurité a toujours été un équilibre entre l’atténuation des risques et le soutien de la productivité. Et relever le défi de l’IA fantôme n’est pas différent. Une grande partie de votre travail consiste à assurer la sécurité et la conformité de l’organisation. Mais c’est aussi pour soutenir la croissance des entreprises. Et pour de nombreuses organisations, cette croissance dans les années à venir sera alimentée par l’IA.