Le concept consistant à disposer d’une suite unique de produits interconnectés, sans les problèmes d’installation et offrant des performances optimales sous chaque aspect, est parfois la meilleure option. L’autre considération est d’opter pour une sélection de produits « les meilleurs de leur catégorie », qui peuvent ne pas fonctionner ensemble et vous laisser avec des points vulnérables même en utilisant la meilleure technologie.

Il s’agit d’un problème dont les fournisseurs de cybersécurité sont bien conscients et ajoutent de nouveaux facteurs à leurs offres. J’ai récemment rencontré Securonix dont la récente acquisition de ThreatQuotient a ajouté une capacité de renseignement sur les menaces à son portefeuille existant d’analyse de sécurité, de détection des menaces et de réponse aux incidents via son SIEM de défense unifiée natif du cloud.

Spécifique et exploitable

Fournisseur de solutions avancées de cybersécurité, Securonix a déclaré que l’acquisition renforce sa capacité à fournir des informations plus spécifiques, exploitables et automatisées en intégrant les renseignements sur les menaces directement dans ses fondations SIEM et UEBA. Cela arrive à un moment où les clients recherchent moins de fournisseurs et davantage de consolidation, ce qui rend l’approche de plateforme unifiée attrayante.

Son vice-président Europe, Tim Bury, a déclaré que cet ajout renforce sa plate-forme unifiée en combinant UEBA (User and Entity Behavior Analytics), SIEM, renseignements sur les menaces en temps réel et agents d’IA pour créer des résultats de sécurité plus exploitables, efficaces et pertinents pour le conseil d’administration tout en réduisant la complexité, les coûts et le bruit pour les clients.

Il dit que les clients cherchent à consolider le nombre de fournisseurs dont ils disposent, “mais il s’agit vraiment d’extraire cette valeur, et ce que nous avons constaté, c’est que nous ingérons toujours différents flux, des flux de menaces, mais il n’y avait pas cette plate-forme pour la rendre efficace.”

Excellentes intégrations

Bury admet plus tard qu’il est avantageux de disposer d’une suite plus large car elle offre une vision plus holistique. Si vous n’adoptez pas une vision globale des différents composants dont dispose le client, vous manquerez des choses.

« Nous essayons de nous assurer que tout est inclus », dit-il. “En plus des sources externes et du contenu des renseignements sur les menaces, nos clients utilisaient d’autres sources pour cela, mais ils ne pouvaient pas nécessairement faire des choses intelligemment qui seraient entièrement intégrées dans un seul SIEM de défense unifiée. Il s’agit de les rassembler.”

Cette valeur réside dans l’intégration, affirme Bury, tandis que son collègue Cyrille Badeau, vice-président des ventes internationales chez Securonix, affirme que l’exploitation des renseignements sur les menaces ajoute plus d’expertise, rendant le SIEM plus efficace pour les clients. «Cela pourrait changer la façon dont les gens fonctionnent – et potentiellement résoudre de nombreux problèmes», déclare Badeau.

Renseignements sur les menaces

L’acquisition de ThreatQuotient ajoute des renseignements sur les menaces à son offre, car Bury affirme que les intégrations fonctionnent ensemble pour « obtenir une seule vitre », ce qui, admet-il, est très difficile à réaliser et à tirer de la valeur, mais s’inscrit dans sa mission d’essayer de rendre son offre super simple.

Bury affirme que ses propres recherches ont déterminé que les clients utilisent diverses sources pour le contenu des menaces. Il était donc avantageux de mettre en place une plate-forme capable d’extraire la valeur de ce contenu des menaces, qui est plus spécifique aux besoins des clients, et d’augmenter à la fois l’automatisation et l’intégration dans la plate-forme Securonix « pour la rendre plus significative et plus exploitable ».

Badeau affirme que l’ajout de renseignements sur les menaces en temps réel était la prochaine étape réaliste pour l’UEBA, dans la mesure où ces renseignements peuvent être utilisés comme contexte pour toute décision. Il dit également que l’intelligence peut « construire une mémoire pour apprendre au fil du temps », donc si quelque chose de nouveau est vu, ce n’est peut-être pas la même chose que ce qui a été vu la fois précédente, mais des actions peuvent être prises.

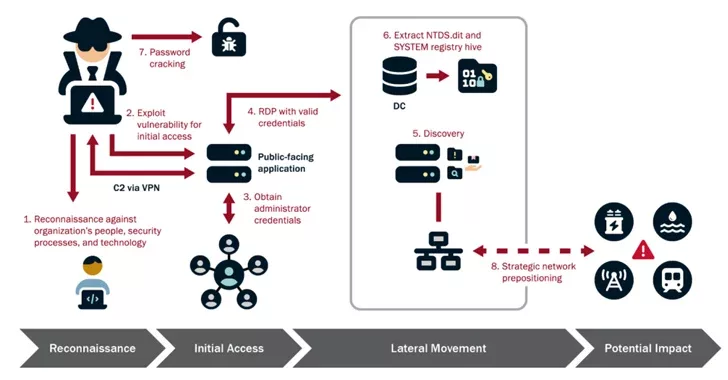

“Quelles sont les bonnes choses à rechercher ? Ce sont les priorités dont vous devez vous soucier”, dit-il. « Peut-être avez-vous un adversaire après vous, et cet adversaire est connu pour avoir détecté trois techniques différentes : les deux premières sont souvent utilisées et la troisième n’est jamais détectée, donc soit il n’a jamais essayé de vous, soit peut-être devrions-nous automatiser la capacité de chasse aux menaces en fonction de la troisième capacité ?

Prêt pour le conseil et la violation

La philosophie de Secuionix repose sur trois éléments : être prêt à être intégré, prêt à résister aux violations et alimenté par l’IA. Bury explique qu’être prête à faire face aux violations signifie qu’une organisation est prête à se défendre. Être prêt à siéger au conseil d’administration reconnaît que la cybersécurité est un défi au niveau du conseil d’administration, et qu’il est nécessaire de comprendre les résultats qu’ils recherchent. Enfin, tout doit être alimenté par l’IA.

« Un autre objectif que notre solution vous aide à atteindre est d’identifier où vous êtes à risque, afin de pouvoir empêcher qu’une violation ne se produise », explique Bury. “Il s’agit d’examiner l’intention et de détecter les choses avant qu’elles ne se produisent. Si vous êtes attaqué, il s’agit de savoir comment l’identifier et prendre des mesures correctives dans un laps de temps très court.”

Une dizaine d’années après l’émergence et l’acquisition des derniers fournisseurs autonomes de renseignements sur les menaces, la combinaison de SIEM, TDIR, UEBA et SOAR proposée par Securonix est désormais complétée par l’ajout de renseignements sur les menaces en temps réel, et l’offre permettant d’être en avance sur les attaques et de se préparer aux violations semble prometteuse.