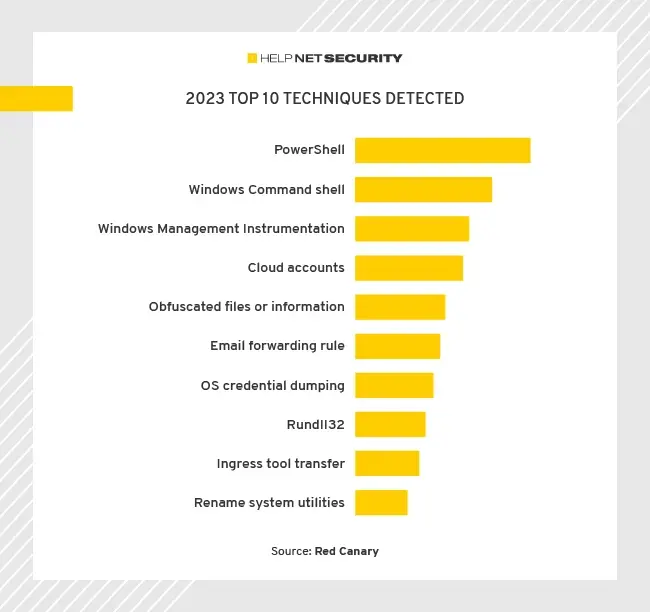

Même si le paysage des menaces continue de changer et d’évoluer, les motivations des attaquants restent inchangées, selon un rapport de Red Canary. Les outils et techniques classiques déployés par les adversaires restent cohérents, à quelques exceptions notables près.

Le rapport a suivi les techniques MITRE ATT&CK dont les adversaires abusent le plus fréquemment tout au long de l’année, et deux nouvelles entrées notables se sont hissées dans le top 10 en 2023 : la règle de transfert d’e-mails et les comptes cloud.

Pourquoi les adversaires abusent-ils des comptes cloud ?

Les compromissions de comptes cloud sont de plus en plus répandues à mesure que les organisations adoptent le logiciel en tant que service (SaaS) pour les applications de productivité critiques telles que la messagerie électronique, le stockage de fichiers et la messagerie, ce qui entraîne désormais le stockage d’un volume substantiel de données dans le cloud. Ce changement se reflète également chez les adversaires, qui trouvent tout autant d’intérêt à compromettre les identités cloud qu’ils l’ont historiquement trouvé dans les points de terminaison traditionnels.

Les comptes cloud étaient la quatrième technique MITRE ATT&CK la plus répandue détectée par les chercheurs en 2023, passant de la 46e place en 2022, augmentant de 16 fois le volume de détection et affectant trois fois plus de clients en 2023 qu’en 2022.

Les détections de règles de transfert d’e-mails malveillantes ont augmenté de près de 600 %, les pirates ayant compromis les comptes de messagerie, redirigé les communications sensibles vers des dossiers d’archives et d’autres endroits peu susceptibles d’être consultés par les utilisateurs, et tenté de modifier les destinations de paie ou de virement bancaire, redirigeant ainsi l’argent vers le compte du criminel.

En 2023, nous avons assisté à une utilisation continue de techniques préférées de longue date. Le phishing reste un problème persistant et cette année, les adversaires ont continué à exploiter divers types de fichiers dans leurs e-mails de phishing pour diffuser des charges utiles malveillantes. L’empoisonnement du référencement et la publicité malveillante sont restés populaires, avec de nouvelles menaces s’inspirant de familles de logiciels malveillants établies. Nous avons constaté un flux constant de nouvelles vulnérabilités exploitées par des adversaires allant des opérateurs de ransomwares aux menaces parrainées par des États, soulignant la nécessité de maintenir les niveaux de correctifs à la fois en interne et au sein de la chaîne d’approvisionnement.

Attaques d’identité

La moitié des principales menaces sont des précurseurs de ransomwares qui pourraient conduire à une infection par ransomware si rien n’est fait, les ransomwares continuant d’avoir un impact majeur sur les entreprises.

Malgré une vague de nouvelles vulnérabilités logicielles, les humains sont restés la principale vulnérabilité dont les adversaires ont profité en 2023, comprenant des identités pour accéder aux API des services cloud, exécuter des fraudes à la paie avec des règles de transfert d’e-mails, lancer des attaques de ransomware, et bien plus encore.

Alors que les organisations migrent vers le cloud et s’appuient sur un éventail croissant d’applications SaaS pour gérer et accéder aux informations sensibles, les identités sont les liens qui unissent tous ces systèmes entre eux. Les adversaires ont rapidement compris que ces systèmes hébergent les informations qu’ils souhaitent et que des identités valides et autorisées constituent le moyen le plus rapide et le plus fiable d’accéder à ces systèmes.

Les chercheurs ont noté plusieurs tendances plus larges ayant un impact sur le paysage des menaces, telles que l’émergence de l’IA générative, l’importance continue de l’abus des outils de surveillance et de gestion à distance (RMM), la prévalence de la diffusion de charges utiles basées sur le Web comme l’empoisonnement du référencement et la publicité malveillante, la nécessité croissante de Les techniques d’évasion MFA et la domination de programmes d’ingénierie sociale effrontés mais très efficaces tels que le phishing du service d’assistance.

« Les 10 principales menaces et techniques changent très peu d’une année sur l’autre, de sorte que la dérive que nous constatons dans le rapport 2024 est significative. L’augmentation des compromissions de comptes cloud du 46 au numéro 4 est sans précédent dans notre ensemble de données – et c’est une histoire similaire avec les règles de transfert de courrier électronique », a déclaré Keith McCammon, directeur de la sécurité chez Red Canary.

« Le fil d’or qui relie ces modes d’attaque est l’identité. Pour accéder aux comptes cloud et aux applications SaaS, les adversaires doivent compromettre une certaine forme d’identité ou d’identifiant, et celui qui est hautement privilégié peut accorder à un adversaire un accès illimité à des comptes précieux, soulignant l’importance cruciale de sécuriser les identités d’entreprise et les fournisseurs d’identité », a poursuivi McCammon.

Techniques émergentes à surveiller pour les utilisateurs de macOS, Microsoft et Linux

En 2023, les chercheurs ont détecté plus d’activités de vol que jamais auparavant dans les environnements macOS, ainsi que des cas de chargement de code réfléchissant et d’abus d’AppleScript.

Bien que de nombreuses techniques telles que PowerShell et Windows Command Shell persistent, il existe quelques variantes intéressantes, notamment :

- Les adversaires ont compilé des installateurs malveillants avec le nouvel outil de packaging MSIX de Microsoft – généralement utilisé pour mettre à jour les applications de bureau existantes ou en installer de nouvelles – pour inciter les victimes à exécuter des scripts malveillants sous couvert de télécharger des logiciels légitimes.

- Évasion de conteneur : les adversaires exploitent des vulnérabilités ou des erreurs de configuration dans les noyaux de conteneur et les environnements d’exécution pour « échapper » au conteneur et infecter le système hôte.

- Le chargement de code réfléchissant permet aux adversaires d’échapper aux contrôles de sécurité de macOS et d’exécuter du code malveillant sur des points de terminaison Apple autrement renforcés.

Les adversaires ne ciblent pas les secteurs verticaux ; ils ciblent les systèmes

Les données montrent que les adversaires exploitent de manière fiable le même petit ensemble de 10 à 20 techniques ATT&CK contre les organisations, quel que soit le secteur ou l’industrie de la victime. Cependant, les adversaires privilégient certains outils et techniques susceptibles de cibler des systèmes et des flux de travail courants dans des secteurs spécifiques :

- Soins de santé: Visual Basic et Unix Shell étaient plus répandus, probablement en raison des différentes machines et systèmes utilisés dans cette industrie.

- Éducation: Les règles de transfert et de masquage des e-mails étaient plus courantes, probablement en raison d’une forte dépendance à l’égard du courrier électronique.

- Fabrication: La réplication via des supports amovibles, tels que les clés USB, était plus courante, probablement en raison d’une dépendance à l’égard d’infrastructures physiques isolées ou pseudo-aérées et de systèmes existants.

- Services financiers et assurances : Des techniques moins « évidentes », telles que la contrebande HTML et le modèle objet de composants distribués, étaient plus courantes, probablement en raison d’investissements plus importants dans les contrôles et les tests.