Recherche ESET

ESET Research a mené une analyse technique complète de l’ensemble d’outils de Gamaredon utilisé pour mener ses activités de cyberespionnage concentrées en Ukraine.

26 septembre 2024

•

,

5 minutes. lire

La guerre en Ukraine, qui a débuté en février 2014 et s’est intensifiée avec l’invasion du pays par la Russie le 24 février.ème2022, illustre une guerre aux multiples facettes, truffée de campagnes de désinformation et de cyberguerre. Tout au long de ces années, ESET Research a révélé plusieurs cyberattaques très médiatisées menées par des groupes de menaces persistantes avancées (APT) alignées sur la Russie, ciblant des entités ukrainiennes et des locuteurs de l’ukrainien, analysé diverses opérations et suivi plusieurs groupes APT se concentrant sur cette région en raison de la guerre.

Dans cette recherche, nous avons décidé d’examiner les opérations de Gamaredon, le groupe aligné sur la Russie, actif depuis au moins 2013 et qui est actuellement le groupe APT le plus engagé en Ukraine. L’intensité du conflit physique a sensiblement augmenté depuis 2022, mais il convient de noter que le niveau d’activité de Gamaredon est resté constant : le groupe a déployé méthodiquement ses outils malveillants contre ses cibles bien avant le début de l’invasion.

Nous avons analysé des milliers d’échantillons tout en effectuant une analyse technique complète de l’ensemble d’outils de Gamaredon utilisé pour mener ses activités de cyberespionnage en 2022 et 2023 ; nous dévoilons les résultats de notre analyse dans notre livre blanc, que vous pouvez lire en intégralité ici :

Dans le livre blanc, nous partageons des détails sur les astuces d’obscurcissement en constante évolution de Gamaredon et les nombreuses techniques utilisées pour contourner le blocage basé sur le domaine. Ces tactiques posent un défi important aux efforts de suivi, car elles rendent plus difficile la détection et le blocage automatiques des outils du groupe par les systèmes. Néanmoins, au cours de nos recherches, nous avons réussi à identifier et comprendre ces tactiques, et à suivre les activités de Gamaredon. Nous décrivons également les outils les plus répandus ou intéressants d’une autre manière afin de mettre en lumière les relations qui existent entre les outils et d’aider à créer une image plus large de l’écosystème des outils.

Victimologie et contexte de groupe

Gamaredon a été attribué par le Service de sécurité de l’Ukraine (SSU) au 18ème Centre de sécurité de l’information du FSB, opérant depuis la Crimée occupée. Nous pensons que ce groupe collabore avec un autre acteur menaçant que nous avons découvert et nommé InvisiMole.

Comme le prouvent au fil du temps la télémétrie d’ESET, dans plusieurs rapports du CERT-UA et d’autres organismes officiels ukrainiens, la majorité des attaques de Gamaredon sont dirigées contre les institutions gouvernementales ukrainiennes. À notre grande surprise, en avril 2022 et février 2023, nous avons assisté à quelques tentatives de compromission d’objectifs dans plusieurs pays de l’OTAN, à savoir la Bulgarie, la Lettonie, la Lituanie et la Pologne, mais aucune violation réussie n’a été observée.

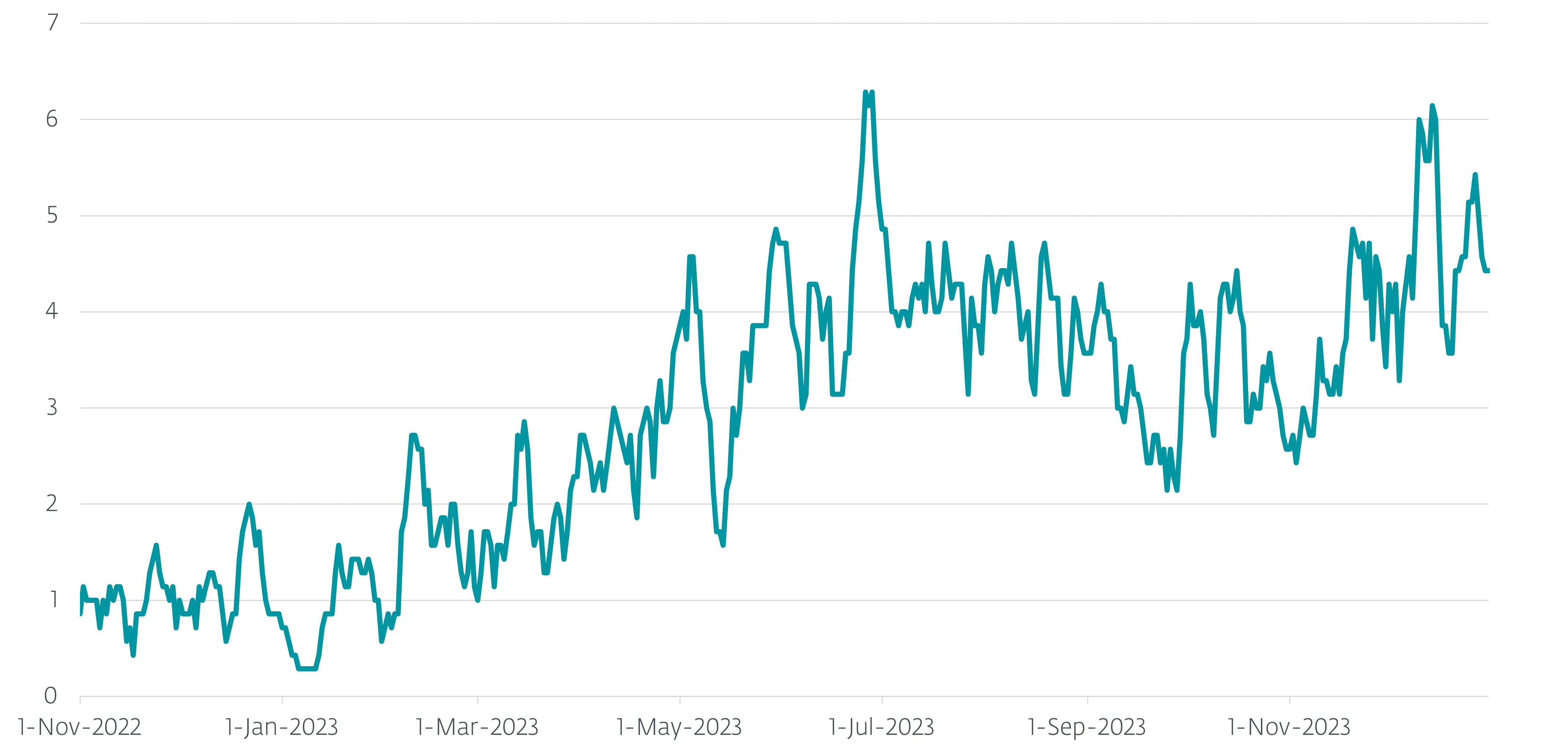

Entre le 1er novembreSt2022 et 31 décembreSt En 2023, nous avons observé plus d’un millier de machines uniques en Ukraine attaquées par Gamaredon. La moyenne mobile sur sept jours des ajouts quotidiens est visualisée dans la figure 1.

Bruyant et imprudent, mais toujours dangereux

Pour compromettre les nouvelles victimes, Gamaredon mène des campagnes de spearphishing, puis utilise son malware personnalisé pour militariser les documents Word et les clés USB accessibles à la victime initiale et qui devraient être partagés avec d’autres victimes potentielles.

D’après nos observations à long terme, Gamaredon, contrairement à la plupart des groupes APT, n’essaie pas d’être furtif et de rester caché le plus longtemps possible en utilisant de nouvelles techniques lors de la conduite d’opérations de cyberespionnage, mais les opérateurs sont plutôt imprudents et ne craignent pas d’être découverts par défenseurs lors de leurs opérations. Même s’ils ne se soucient pas vraiment d’être bruyants, ils font apparemment beaucoup d’efforts pour éviter d’être bloqués par des produits de sécurité et s’efforcent de maintenir l’accès aux systèmes compromis.

Généralement, Gamaredon tente de préserver son accès en déployant simultanément plusieurs téléchargeurs simples ou portes dérobées. Le manque de sophistication des outils Gamaredon est compensé par des mises à jour fréquentes et l’utilisation d’obfuscations changeant régulièrement.

Un virage vers VBScript et PowerShell

L’ensemble d’outils de Gamaredon a subi plusieurs modifications au fil du temps. En 2022, le groupe a lentement commencé à s’orienter vers l’utilisation conjointe de VBScript et PowerShell, et Gamaredon a presque complètement abandonné l’utilisation des archives SFX, qui était auparavant sa principale tactique. En 2023, Gamaredon a considérablement amélioré ses capacités de cyberespionnage et développé plusieurs nouveaux outils dans PowerShell, en mettant l’accent sur le vol de données précieuses, par exemple à partir d’applications Web exécutées dans les navigateurs Internet, de clients de messagerie et d’applications de messagerie instantanée telles que Signal et Telegram.

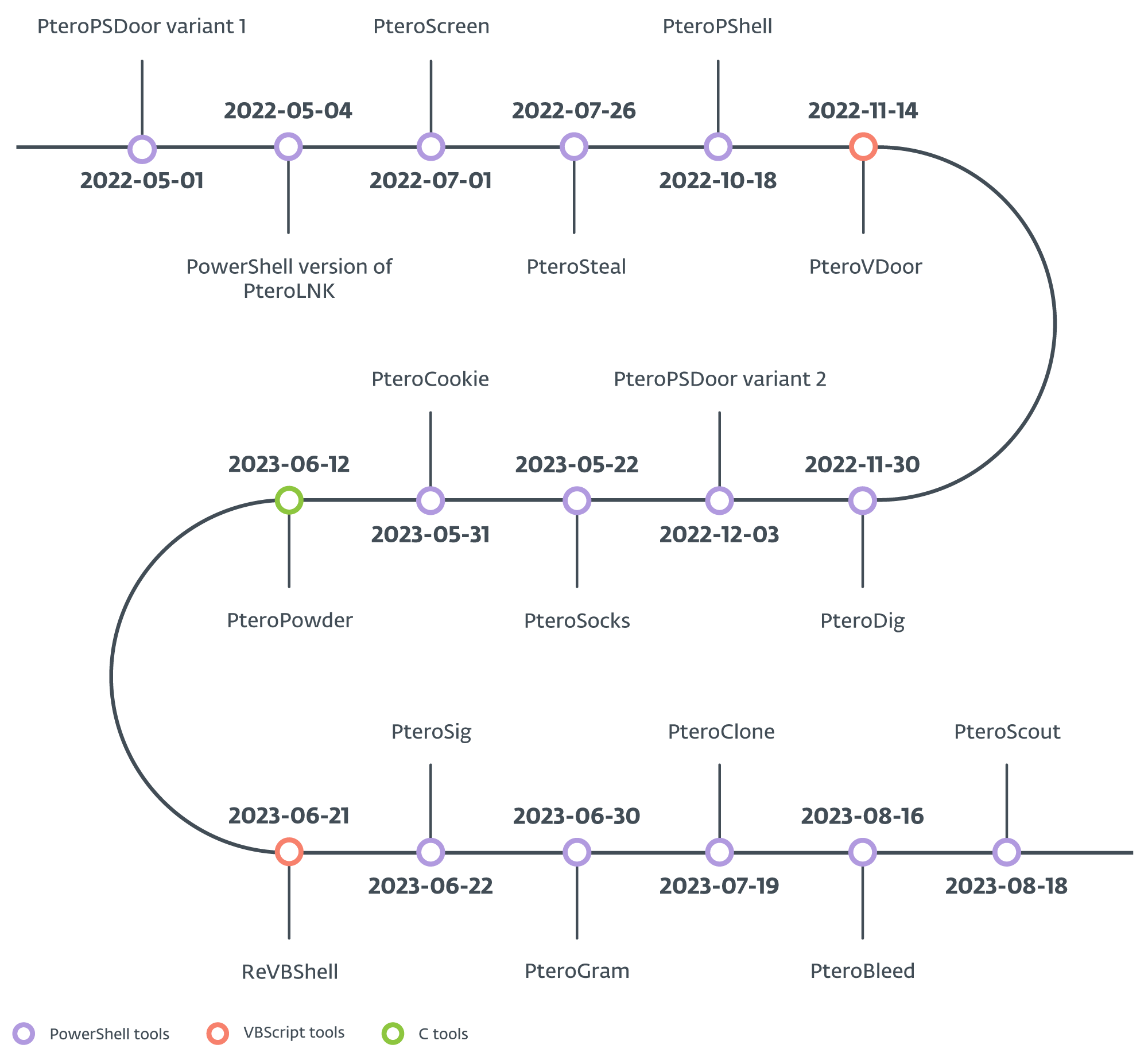

Cependant, PteroBleed, un voleur d’informations que nous avons découvert en août 2023, se concentre également sur le vol de données liées à un système militaire ukrainien et à un service de messagerie Web utilisé par une institution gouvernementale ukrainienne. La chronologie des nouveaux outils publiés en 2022 et 2023 est présentée dans la figure 2 ; à l’exception de PteroScreen, tous ont été découverts par ESET Research.

En général, nous pouvons classer l’ensemble d’outils de Gamaredon en téléchargeurs, droppers, militaristes, voleurs, portes dérobées et outils ad hoc. Le groupe utilise une combinaison de téléchargeurs à usage général et dédiés pour fournir des charges utiles. Les droppers sont utilisés pour fournir diverses charges utiles VBScript ; les militaristes modifient les propriétés des fichiers existants ou créent de nouveaux fichiers sur les clés USB connectées, et les voleurs exfiltrent des fichiers spécifiques du système de fichiers. De plus, les portes dérobées servent de shells distants et les outils ad hoc remplissent des fonctions spécifiques, comme un proxy SOCKS inversé ou la livraison de charges utiles à l’aide du programme de ligne de commande légitime rclone.

Commutation rapide des adresses IP et des domaines C&C

Notre analyse met également en lumière l’infrastructure réseau du groupe. Gamaredon utilise une technique connue sous le nom de DNS fast flux – modifiant fréquemment les adresses IP de ses serveurs de commande et de contrôle (C&C), généralement plusieurs fois par jour, pour éviter le blocage basé sur l’IP. Le groupe enregistre et met également fréquemment à jour de nombreux nouveaux domaines C&C pour éviter le blocage basé sur le domaine, principalement en utilisant .ru comme domaine de premier niveau (TLD).

Gamaredon a également fait preuve d’ingéniosité en employant diverses techniques pour échapper aux détections basées sur le réseau, en tirant parti de services tiers tels que Telegram, Cloudflare et ngrok.

Malgré la relative simplicité de ses outils, l’approche agressive et la persistance de Gamaredon en font une menace importante. Compte tenu de la guerre en cours dans la région, nous nous attendons à ce que Gamaredon continue de se concentrer sur l’Ukraine.

Pour une analyse plus détaillée et une ventilation technique des outils et activités de Gamaredon, vous pouvez accéder au livre blanc complet d’ESET Research ici.

Une liste complète des indicateurs de compromission (IoC) est disponible dans notre référentiel GitHub et dans le livre blanc Gamaredon.