L’acteur de menace aligné par la Corée du Nord connue sous le nom de Bluenoroff a été observé ciblant un employé du secteur Web3 avec des appels de zoom trompeuses mettant en vedette des dirigeants de la société profonde pour les inciter à installer des logiciels malveillants sur leurs appareils Apple MacOS.

Huntress, qui a révélé des détails sur la cyber-intrusion, a déclaré que l’attaque a ciblé un employé anonyme de la Fondation de la crypto-monnaie, qui a reçu un message d’un contact externe sur Telegram.

“Le message a demandé le temps de parler à l’employé, et l’attaquant a envoyé un lien calendrier pour mettre en place du temps de réunion”, a déclaré les chercheurs en sécurité Alden Schmidt, Stuart Ashenbrenner et Jonathan Semon. “Le lien calendrier était pour un événement Google Meet, mais lorsqu’il a cliqué, l’URL redirige l’utilisateur final vers un faux domaine de zoom contrôlé par l’acteur de menace.”

Après plusieurs semaines, l’employé aurait rejoint une réunion de zoom de groupe qui comprenait plusieurs profondeurs de membres connus de la haute direction de leur entreprise, ainsi que d’autres contacts externes.

Cependant, lorsque l’employé a déclaré qu’il n’était pas en mesure d’utiliser son microphone, les personnages synthétiques les ont exhortés à télécharger et à installer une extension de zoom pour résoudre le problème supposé. Le lien vers l’extension, partagé via Telegram, a téléchargé une pommes qui porte le nom “zoom_sdk_support.scpt”.

Cette Applescript ouvre d’abord une page Web légitime pour le kit de développement de logiciels Zoom (SDK), mais est également configuré pour télécharger furtivement une charge utile à la prochaine étape à partir d’un serveur distant (“Support[.]us05web-zoom[.]biz “) et exécute un script shell.

Le script commence par désactiver la journalisation de l’historique des bash, puis vérifie si Rosetta 2 est installée sur le Mac compromis, et sinon, l’installe. Rosetta est un logiciel qui permet aux Mac en cours d’exécution d’Apple Silicon d’exécuter des applications conçues pour un Mac avec un processeur Intel (x86_64).

Le script procède ensuite à la création d’un fichier caché appelé “.pwd” et télécharge un binaire à partir de la page Web de zoom malveillant (“web071zoom[.lus/fix/audio-fv/7217417464”) to the “/tmp/icloud_helper” directory. It also performs another request to “web071zoom[.]US / FIX / AUDIO-TR / 7217417464 “pour récupérer une autre charge utile non spécifiée.

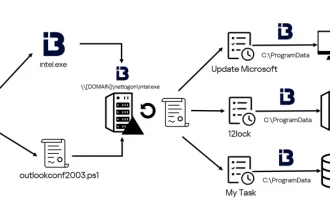

Le script shell invite également l’utilisateur à fournir son mot de passe système et à essuyer l’historique des commandes exécutées pour éviter de quitter un sentier médico-légal. Huntress a déclaré que son enquête avait conduit à la découverte de huit binaires malveillants distincts sur l’hôte de la victime –

- Télégramme 2un binaire basé à NIM responsable du démarrage de la porte dérobée principale

- Root Troy V4une porte dérobée GO entièrement tracée qui est utilisée pour exécuter des charges utiles de pommes distantes, des commandes de shell et télécharger des logiciels malveillants supplémentaires et les exécuter

- Injectwithdyldun chargeur binaire C ++ téléchargé par Root Troy V4, qui, à son tour, laisse tomber deux charges utiles supplémentaires: A Application Swift bénigne pour faciliter l’injection de processus et un autre Implant nim qui permet à l’opérateur d’émettre des commandes et de recevoir des réponses de manière asynchrone

- X écranun Keylogger objectif-C avec des fonctionnalités pour surveiller les touches de la victime, le presse-papiers et l’écran, et envoyer les informations à un serveur de commande et de contrôle (C2)

- Cryptobotun voleur d’informations basé sur GO qui peut collecter des fichiers liés à la crypto-monnaie de l’hôte

- Netchkun binaire presque vide conçu pour générer des nombres aléatoires pour toujours

Bluenoroff, également suivi sous les noms séduisants Poissons, Apt38, Black Alicanto, Copernicium, Nickel Gladstone, Stardust Chollima et TA444, est un sous-cluster au sein du groupe Lazarus qui a une histoire d’institutions financières frappantes, des entreprises crypto-monnaie et des ATM pour les gains monétaires).

Le groupe est surtout connu pour orchestrer une série de crampons de crypto-monnaie connus sous le nom de TraderTraitor pour cibler les employés d’organisations engagées dans des recherches en blockchain avec des applications de trading de crypto-monnaie malveillant. Certains des cas significatifs incluent les hacks de Bybit en février 2025 et Axie Infinity en mars 2022.

“Les travailleurs à distance, en particulier dans les zones de travail à haut risque, sont souvent les cibles idéales pour des groupes comme TA444”, a déclaré Huntress. “Il est important de former les employés à identifier les attaques communes qui commencent par l’ingénierie sociale liées aux logiciels de réunion à distance.”

Selon la dernière évaluation de DTEX de la cyber-structure de la Corée du Nord, la mission APT38 n’existe probablement plus et s’est fracturée dans TraderTraitor (alias Jade Sleet et UNC4899) et Cryptocore (aka Cageychameleon, Cryptomimic, Dangerearpassword, le New Financial Shegel.

“TraderTraitor est sans doute le plus prolifique de tous les groupes de la RPDC en matière de vol de crypto-monnaie et semble avoir abrité le plus de talent de l’effort APT38 original”, a déclaré DTEX. “Cryptocore est actif depuis au moins 2018, se séparant probablement de l’APT38 avec TraderTraitor.”

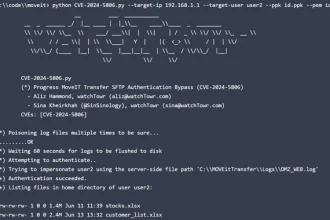

De plus, l’utilisation de leurres sur le thème des problèmes audio pour inciter les victimes potentielles à compromettre leurs propres machines avec des logiciels malveillants a ses échos dans une évolution d’une autre campagne de la Corée du Nord sur une interview contagieuse, qui consiste à utiliser des alertes de style Clickfix pour livrer un autre malware nommé Golangghost.

La nouvelle itération, appelée interview Clickfake, tourne autour de la création de fausses publicités de travail et de la dupe des candidats à l’emploi dans la copie et l’exécution d’une commande malveillante sous le prétexte de résoudre un problème avec la caméra d’accès et le microphone sur un faux site Web mis en place par les acteurs de la menace pour compléter leur évaluation de recrue.

Ces attaques multiplateformes, par Cisco Talos, ont depuis évolué, utilisant une version python de Golangghost qui a été nommée Pylangghost. Les faux sites d’évaluation se font passer pour des entités financières bien connues telles que Archblock, Coinbase, Robinhood et UniSwap, et se sont avérées cibler un petit ensemble d’utilisateurs principalement situés en Inde.

“Dans les campagnes récentes, l’acteur de menace célèbre Chollima – potentiellement composé de plusieurs groupes – a utilisé une version basée sur Python de leur Troie pour cibler les systèmes Windows, tout en continuant à déployer une version basée à Golang pour les utilisateurs de MacOS”, a déclaré Vanja Svajcer, chercheur de sécurité. “Les utilisateurs de Linux ne sont pas ciblés dans ces dernières campagnes.”

PylangGhost, comme son homologue Golang, établit un contact avec un serveur C2 pour recevoir des commandes qui permettent aux attaquants de contrôler à distance la machine infectée, de télécharger / télécharger des fichiers, ainsi que de voler des cookies et des informations d’identification à partir de plus de 80 extensions de navigateur, y compris des gestionnaires de mot de passe et des portefeuilles crypto-monnaie.

“Ce n’est pas clair […] Pourquoi les acteurs de la menace ont décidé de créer deux variantes en utilisant un langage de programmation différent, ou qui a été créé en premier “, a fait remarquer Talos.” La structure, les conventions de dénomination et les noms de fonction sont très similaires, ce qui indique que les développeurs des différentes versions ont travaillé en étroite collaboration ou sont la même personne. “