Les gestionnaires de mots de passe sont-ils sûrs pour une utilisation en entreprise ?

À mesure que le nombre d'applications et de logiciels utilisés continue d'augmenter, le nombre de noms d'utilisateur et de…

La publicité malveillante sous stéroïdes sert le voleur d’informations de Lumma

Une campagne de publicité malveillante à grande échelle distribuant le malware Lumma infostealer via des « publicités » intrusives menant à de…

Pirater une voiture – ou plutôt son système d’infodivertissement

Confidentialité Nos « ordinateurs sur roues » sont plus connectés que jamais, mais les fonctionnalités qui améliorent notre commodité s'accompagnent…

L’Allemagne perturbe le logiciel malveillant BADBOX sur 30 000 appareils à l’aide de Sinkhole Action

L'Office fédéral allemand de la sécurité de l'information (BSI) a annoncé avoir perturbé une opération malveillante appelée BADBOX, préchargée sur…

Risque et répétition : les attaques s’intensifient contre le logiciel Cleo MFT

Les acteurs malveillants ciblent les produits de transfert de fichiers gérés Cleo via deux vulnérabilités, dont une nouvelle faille…

Rubrik Turbo Threat Hunting accélère la cyber-reprise

Alors que les organisations du monde entier sont confrontées à des temps d'arrêt prolongés et à des pertes de revenus…

Dans quelle mesure votre entreprise est-elle cyber-sécurisée ?

Vidéo, sécurité des entreprises La cybersécurité étant une question de réussite ou d'échec pour les entreprises de toutes tailles, la…

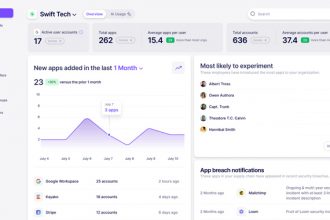

Qu’est-ce que Nudge Security et comment ça marche ?

Dans le milieu de travail hautement distribué d'aujourd'hui, chaque employé a la possibilité d'agir en tant que son propre DSI,…

Qu’est-ce que le chaînage de blocs de chiffrement (CBC) ?

Le chaînage de blocs de chiffrement (CBC) est un mode de fonctionnement pour un chiffrement par bloc, dans lequel une…

TPM 2.0 : la nouvelle norme en matière de firmware sécurisé

Les appareils connectés sont mieux protégés contre les cyberattaques et moins susceptibles d'être compromis par des erreurs grâce à la…