Les logiciels malveillants constituent l’une des plus grandes menaces de sécurité auxquelles les entreprises sont confrontées. Les services de sécurité doivent surveiller activement les réseaux pour détecter et contenir les logiciels malveillants avant qu’ils ne causent des dommages importants. Toutefois, dans le cas des logiciels malveillants, la prévention est essentielle. Mais pour prévenir une attaque, il est essentiel de comprendre d’abord ce qu’est un malware, ainsi que les types de malware les plus courants.

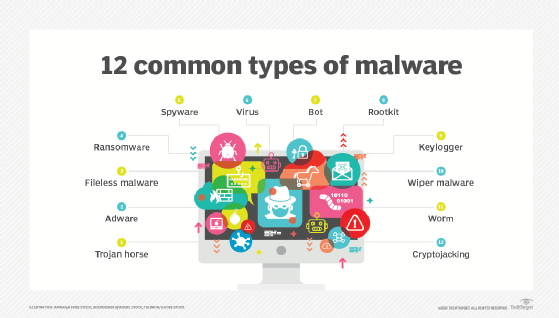

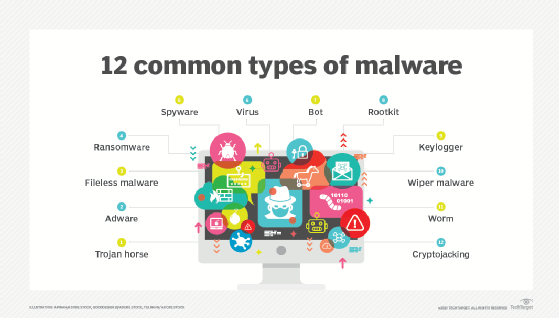

Les attaquants utilisent des logiciels malveillants, abréviation de logiciel malveillant, pour endommager et infecter intentionnellement les appareils et les réseaux. Le terme générique englobe de nombreuses sous-catégories, dont les suivantes :

- Virus.

- Vers.

- Ransomware.

- Des robots.

- Chevaux de Troie.

- Enregistreurs de frappe.

- Rootkits.

- Spyware.

- Malware sans fichier.

- Cryptojacking.

- Logiciel malveillant d’essuie-glace.

- Logiciel publicitaire.

Explorons chacun plus en détail.

1. Virus

Un virus informatique infecte les appareils et se réplique sur tous les systèmes. Les virus nécessitent une intervention humaine pour se propager. Une fois que les utilisateurs téléchargent le code malveillant sur leurs appareils – souvent via des publicités malveillantes ou des e-mails de phishing – le virus se propage dans tous leurs systèmes. Les virus peuvent modifier les fonctions et les applications de l’ordinateur ; copier, supprimer et exfiltrer des données ; chiffrer les données pour effectuer des attaques de ransomware ; et mener des attaques DDoS.

Le virus Zeus, détecté pour la première fois en 2006, est encore utilisé aujourd’hui par les acteurs malveillants. Les attaquants l’utilisent pour créer des botnets et comme cheval de Troie bancaire pour voler les données financières des victimes. Les créateurs de Zeus ont publié le code source du malware en 2011, permettant aux auteurs de menaces de créer des versions mises à jour et plus menaçantes du virus d’origine.

2. Vers

Un ver informatique s’auto-reproduit et infecte d’autres ordinateurs sans intervention humaine. Ce malware s’insère dans les appareils via des failles de sécurité ou des liens ou fichiers malveillants. Une fois à l’intérieur, les vers recherchent les appareils en réseau à attaquer. Les vers passent souvent inaperçus auprès des utilisateurs, généralement déguisés en fichiers de travail légitimes.

WannaCry, également une forme de ransomware, est l’un des vers les plus connus. Le malware a profité de la vulnérabilité EternalBlue dans les versions obsolètes du protocole Server Message Block de Windows. Au cours de sa première année, le ver s’est propagé dans 150 pays. L’année suivante, il a infecté près de 5 millions d’appareils.

3. Rançongiciel

Les ransomwares verrouillent ou cryptent des fichiers ou des appareils et obligent les victimes à payer une rançon en échange d’une nouvelle entrée. Bien que ransomware et malware soient souvent utilisés de manière synonyme, le ransomware est une forme spécifique de malware.

Les types courants de ransomwares sont les suivants :

- Rançongiciel de casier verrouille complètement les utilisateurs hors de leurs appareils.

- Rançongiciel cryptographique crypte tout ou partie des fichiers sur un appareil.

- Logiciel d’extorsion implique que des attaquants volent des données et menacent de les publier à moins qu’une rançon ne soit payée.

- Ransomware à double extorsion crypte et exporte les fichiers des utilisateurs. De cette façon, les attaquants peuvent potentiellement recevoir des paiements provenant de la rançon et/ou de la vente des données volées.

- Ransomware triple extorsion ajoute une troisième couche à une attaque de double extorsion, par exemple une attaque DDoS, pour exiger potentiellement un troisième paiement.

- Le ransomware en tant que service, également connu sous le nom de RaaS, permet aux affiliés ou aux clients de louer un ransomware. Dans ce modèle d’abonnement, le développeur du ransomware reçoit un pourcentage de chaque rançon payée.

Les variantes de ransomware bien connues incluent REvil, WannaCry et DarkSide, la souche utilisée dans l’attaque Colonial Pipeline.

Les sauvegardes de données ont longtemps été la meilleure défense contre les ransomwares. Avec une sauvegarde appropriée, les victimes pourraient restaurer leurs fichiers à partir d’une version connue. Cependant, avec la montée des logiciels d’extorsion, les organisations doivent suivre d’autres mesures pour protéger leurs actifs contre les ransomwares, telles que le déploiement de technologies de protection avancées et d’antimalwares.

4. Bots

Un bot est un malware auto-répliquant qui se propage à d’autres appareils, créant ainsi un réseau de robots ou un réseau de zombies. Une fois infectés, les appareils effectuent des tâches automatisées commandées par l’attaquant. Les botnets sont souvent utilisés dans les attaques DDoS. Ils peuvent également effectuer un enregistrement de frappe et envoyer des e-mails de phishing.

Mirai est un exemple classique de botnet. Ce malware, qui a lancé une attaque DDoS massive en 2016, continue aujourd’hui de cibler l’IoT et d’autres appareils. Les recherches montrent également que les botnets ont prospéré pendant la pandémie de COVID-19. Les appareils grand public infectés – cibles courantes de Mirai et d’autres botnets – utilisés par les employés dans le cadre de leur travail ou sur les réseaux d’employés travaillant sur des appareils appartenant à l’entreprise depuis leur domicile permettent aux logiciels malveillants de se propager aux systèmes de l’entreprise.

5. Chevaux de Troie

Un cheval de Troie est un logiciel malveillant qui semble légitime aux utilisateurs. Les chevaux de Troie s’appuient sur des techniques d’ingénierie sociale pour envahir les appareils. Une fois à l’intérieur d’un appareil, la charge utile du cheval de Troie (le code malveillant) est installée pour faciliter l’exploit. Les chevaux de Troie permettent aux attaquants d’accéder par une porte dérobée à un appareil, d’effectuer un enregistrement de frappe, d’installer des virus ou des vers et de voler des données.

Les chevaux de Troie d’accès à distance (RAT) permettent aux attaquants de prendre le contrôle d’un appareil infecté. Une fois à l’intérieur, les attaquants peuvent utiliser l’appareil infecté pour infecter d’autres appareils avec le RAT et créer un botnet.

Un exemple de cheval de Troie est Emotet, découvert pour la première fois en 2014. Malgré un retrait mondial début 2021, les attaquants ont reconstruit Emotet et il continue d’aider les acteurs malveillants à voler les informations financières des victimes.

6. Enregistreurs de frappe

Un keylogger est un malware de surveillance qui surveille les modèles de frappe. Les acteurs malveillants utilisent des enregistreurs de frappe pour obtenir les noms d’utilisateur et les mots de passe des victimes ainsi que d’autres données sensibles.

Les enregistreurs de frappe peuvent être matériels ou logiciels. Les enregistreurs de frappe matériels sont installés manuellement sur les claviers. Une fois qu’une victime utilise le clavier, l’attaquant doit récupérer physiquement l’appareil. Les enregistreurs de frappe logiciels, en revanche, ne nécessitent pas d’accès physique. Ils sont souvent téléchargés par les victimes via des liens ou des pièces jointes malveillants. Les enregistreurs de frappe logiciels enregistrent les frappes au clavier et téléchargent les données vers l’attaquant.

Le keylogger Agent Tesla est apparu pour la première fois en 2014. Le logiciel espion RAT continue de tourmenter les utilisateurs, avec ses dernières versions enregistrant non seulement les frappes au clavier, mais prenant également des captures d’écran des appareils des victimes.

Les gestionnaires de mots de passe aident à prévenir les attaques par enregistreur de frappe, car les utilisateurs n’ont pas besoin de saisir physiquement leurs noms d’utilisateur et mots de passe, empêchant ainsi un enregistreur de frappe de les enregistrer.

7. Rootkits

Un rootkit est un logiciel malveillant qui permet aux acteurs malveillants d’accéder et de contrôler à distance un appareil. Les rootkits facilitent la propagation d’autres types de logiciels malveillants, notamment les ransomwares, les virus et les enregistreurs de frappe.

Les rootkits passent souvent inaperçus, car une fois à l’intérieur d’un appareil, ils peuvent désactiver les logiciels anti-programme malveillant et antivirus. Les rootkits pénètrent généralement dans les appareils et les systèmes via des e-mails de phishing et des pièces jointes malveillantes.

Pour détecter les attaques de rootkits, les équipes de cybersécurité doivent analyser le comportement du réseau. Définissez des alertes, par exemple, si un utilisateur qui se connecte régulièrement chaque jour à la même heure et au même endroit se connecte soudainement à une heure ou un endroit différent.

Le premier rootkit, NTRootkit, est apparu en 1999. Hacker Defender, l’un des rootkits les plus largement déployés des années 2000, a été lancé en 2003.

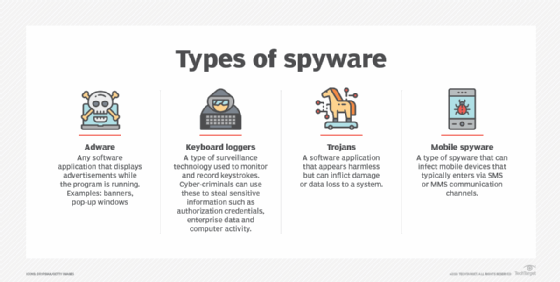

8. Logiciels espions

Un logiciel espion est un logiciel malveillant qui se télécharge sur un appareil à l’insu de l’utilisateur. Il vole les données des utilisateurs pour les vendre à des annonceurs et à des utilisateurs externes. Les logiciels espions peuvent suivre les informations d’identification et obtenir des coordonnées bancaires et d’autres données sensibles. Il infecte les appareils via des applications malveillantes, des liens, des sites Web et des pièces jointes. Les logiciels espions sur les appareils mobiles, qui peuvent se propager via le service de messages courts et le service de messagerie multimédia, sont particulièrement dommageables car ils suivent la position d’un utilisateur et ont accès à la caméra et au microphone de l’appareil. Les logiciels publicitaires, les enregistreurs de frappe, les chevaux de Troie et les logiciels espions mobiles sont autant de formes de logiciels espions.

Pegasus est un logiciel espion mobile qui cible les appareils iOS et Android. Il a été découvert pour la première fois en 2016, date à laquelle il était lié au fournisseur de technologie israélien NSO Group. Apple a intenté une action en justice contre le fournisseur en novembre 2021 pour avoir attaqué des clients et des produits Apple. Pegasus était également lié à l’assassinat du journaliste saoudien Jamal Khashoggi en 2018.

9. Logiciel malveillant sans fichier

Les logiciels malveillants sans fichier, contrairement aux logiciels malveillants traditionnels, n’impliquent pas que les attaquants installent du code sur les disques durs des victimes. Au lieu de cela, il utilise des techniques de subsistance pour tirer parti d’outils légitimes et vraisemblablement sûrs, notamment PowerShell, les macros Microsoft et WMI, pour infecter les systèmes des victimes. Les logiciels malveillants sans fichier résident dans la mémoire de l’ordinateur. Sans exécutable, il peut échapper aux outils de détection basés sur les fichiers et les signatures, tels que les antivirus et les antimalware.

Notez que les logiciels malveillants sans fichier peuvent effectivement contenir des fichiers, mais les attaques ne laissent aucun fichier une fois l’attaque terminée, ce qui rend l’attribution difficile.

Frodon, Emotet et Sorebrect sont des exemples de logiciels malveillants sans fichier.

10. Cryptojacking

Le cryptomining – le processus de vérification des transactions au sein d’une blockchain – est très rentable mais nécessite une immense puissance de traitement. Les mineurs sont récompensés pour chaque transaction blockchain qu’ils valident. Cryptomining malveillant, connu sous le nom de cryptojacking, permet aux auteurs de menaces d’utiliser les ressources d’un appareil infecté, notamment l’électricité et la puissance de calcul, pour effectuer une vérification. Cela peut entraîner une dégradation des performances de l’appareil infecté et une perte d’argent due au vol de ressources.

Coinhive, Vivin, XMRig Lucifer, WannaMine et RubyMiner sont des exemples de logiciels malveillants de cryptomining.

11. Logiciel malveillant d’essuie-glace

Aussi connu sous le nom essuie-glace ou effaceurs de données, ce malware est souvent classé comme un type de ransomware. Tout comme les ransomwares, leur objectif est de bloquer l’accès aux données de la victime. Contrairement aux ransomwares, il détruit les données plutôt que de les conserver contre une rançon. Le but des attaques de malwares wiper n’est pas un gain financier, mais l’effacement des données. Les acteurs malveillants utilisent souvent des logiciels malveillants pour effacer leurs traces après une attaque.

NotPetya, Azov, HermeticWiper et WhisperGate sont des exemples de malwares wiper.

12. Logiciels publicitaires

Un logiciel publicitaire est un logiciel qui affiche ou télécharge des publicités indésirables, généralement sous la forme de bannières ou de fenêtres contextuelles. Il collecte l’historique du navigateur Web et les cookies pour cibler les utilisateurs avec des publicités spécifiques.

Tous les logiciels publicitaires ne sont pas malveillants. Les développeurs de logiciels utilisent des logiciels publicitaires légitimes – avec le consentement des utilisateurs – pour compenser les coûts des développeurs. Cependant, les logiciels publicitaires malveillants affichent des publicités susceptibles de conduire à une infection si vous cliquez dessus.

Les auteurs de menaces utilisent des vulnérabilités pour infecter les systèmes d’exploitation et placer des logiciels publicitaires malveillants dans des applications préexistantes. Les utilisateurs peuvent également télécharger des applications déjà corrompues par des logiciels publicitaires. Alternativement, les logiciels publicitaires peuvent être inclus dans un ensemble de logiciels lors du téléchargement d’une application légitime ou être préinstallés sur un appareil, également appelé bloatware.

Fireball, Gator, DollarRevenue et OpenSUpdater sont des exemples de logiciels publicitaires.

Comment prévenir les attaques de logiciels malveillants

Une bonne hygiène de cybersécurité constitue la meilleure défense contre les attaques de logiciels malveillants. Le principe de la cyber-hygiène est similaire à celui de l’hygiène personnelle : si une organisation maintient un niveau élevé de santé (sécurité), elle évite de tomber malade (attaque).

Les pratiques de cyberhygiène qui empêchent les attaques de logiciels malveillants sont les suivantes :

Organisez régulièrement des formations de sensibilisation à la sécurité pour enseigner aux employés les dangers des différents types de logiciels malveillants et les inciter à la prudence lorsque vous cliquez sur des liens et téléchargez des fichiers.