Microsoft confirme que des pirates russes ont volé le code source et certains secrets de clients

09 mars 2024RédactionCyberattaque/intelligence sur les menaces Microsoft a révélé vendredi que l'acteur malveillant soutenu par le Kremlin, connu sous le…

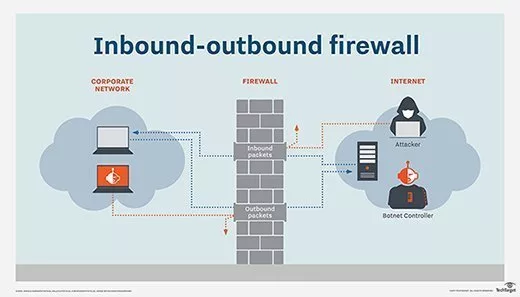

Les différences entre les règles de pare-feu entrantes et sortantes

Il est essentiel de comparer les rôles des règles de pare-feu entrants et sortants avant de déployer un pare-feu d'entreprise…

Comment fonctionne l’analyse dynamique des logiciels malveillants

Les logiciels malveillants constituent un défi constant. Et cela continue de proliférer parce que les mauvais acteurs savent que cela…

Les vulnérabilités des VPN professionnels sous le feu des projecteurs

Les services de réseau privé virtuel (VPN) sont devenus des outils essentiels pour les entreprises modernes ces dernières années, doublement…

Les pirates informatiques UNC1549 liés à l’Iran ciblent les secteurs de l’aérospatiale et de la défense au Moyen-Orient

28 février 2024RédactionCyber-espionnage/logiciels malveillants Un acteur menaçant lié à l’Iran connu sous le nom de UNC1549 a été attribué avec…

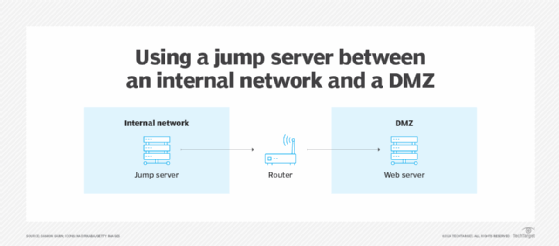

Comment utiliser un serveur jump pour relier les zones de sécurité

Les serveurs de saut, également appelés Jump Box, sont un moyen populaire de sécuriser les chemins d'administration entre les systèmes…

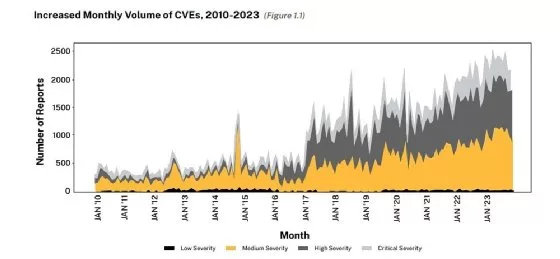

Coalition : les systèmes de notation des vulnérabilités ne sont pas à la hauteur

Dans un nouveau rapport publié mercredi, la société de cyberassurance Coalition a souligné les limites des systèmes actuels de notation…

Le cerveau des logiciels malveillants Zeus et IcedID les plus recherchés du FBI plaide coupable

18 février 2024RédactionLogiciels malveillants/cybercriminalité Un ressortissant ukrainien a plaidé coupable aux États-Unis pour son rôle dans deux programmes malveillants différents,…

Comprendre les avantages et les inconvénients des gestionnaires de mots de passe d’entreprise

Le vol d'identifiants est impliqué dans près de la moitié des violations perpétrées par des acteurs extérieurs, selon le «…

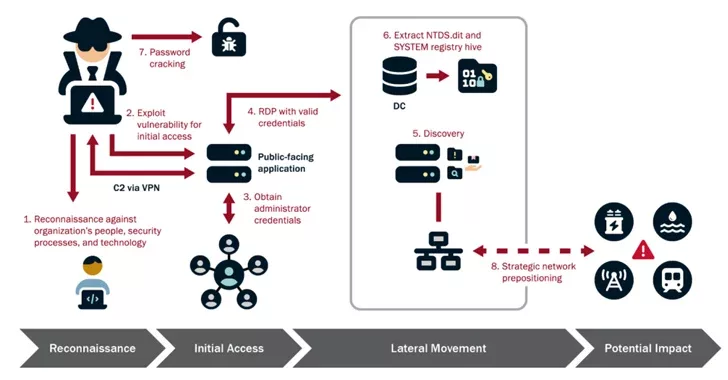

Les pirates informatiques chinois opèrent sans être détectés dans les infrastructures critiques américaines depuis une demi-décennie

Le gouvernement américain a déclaré mercredi que le groupe de piratage informatique parrainé par l'État chinois et connu sous le…