Les mises à jour de Regula Forensic Studio améliorent la précision des examens médico-légaux

Regula a publié une mise à jour importante de son logiciel d'exploitation, Regula Forensic Studio. Cette refonte majeure améliore la…

Comment les chaînes YouTube piratées propagent des escroqueries et des logiciels malveillants

Escroqueries, réseaux sociaux Voici comment les cybercriminels s'attaquent aux chaînes YouTube et les utilisent comme canaux de fraude – et…

Juniper Networks publie une mise à jour de sécurité critique pour les routeurs

01 juil. 2024RédactionVulnérabilité / Sécurité du réseau Juniper Networks a publié des mises à jour de sécurité hors bande pour…

TeamViewer piraté par l’acteur d’État russe Midnight Blizzard

Le réseau d'entreprise de TeamViewer a été violé cette semaine lors d'une attaque que l'éditeur de logiciels d'accès à distance…

USX Cyber GUARDIENT aide les MSP à protéger leurs clients

USX Cyber a dévoilé GUARDIENT, une plate-forme de cybersécurité de détection et de réponse étendue (XDR) conçue spécifiquement pour les…

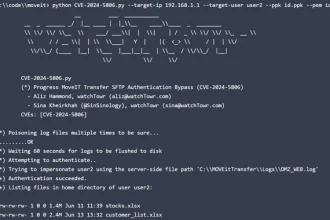

Nouvelle vulnérabilité de transfert MOVEit en exploitation active

26 juin 2024RédactionVulnérabilité / Protection des données Une faille de sécurité critique récemment révélée affectant Progress Software MOVEit Transfer fait…

Bilan de la semaine : les pare-feu de Palo Alto Networks attaqués, Microsoft corrige deux failles Zero Day exploitées

Voici un aperçu de certaines des actualités, articles, interviews et vidéos les plus intéressants de la semaine dernière : Les pare-feu…

Un ancien ingénieur en sécurité condamné à 3 ans de prison pour vol de crypto-échange de 12,3 millions de dollars

13 avril 2024RédactionCrypto-monnaie / Conformité réglementaire Un ancien ingénieur en sécurité a été condamné à trois ans de prison aux…

CISA révèle une violation de Sisense et des données clients compromises

CISA a révélé une violation chez Sisense et a exhorté les utilisateurs à réinitialiser leurs informations d'identification, mais le fournisseur…

De nouvelles techniques secrètes d’exfiltration de données SharePoint révélées

Les chercheurs de Varonis Threat Labs ont découvert deux techniques que les attaquants peuvent utiliser pour exfiltrer des données secrètes…