Escroqueries, réseaux sociaux

Voici comment les cybercriminels s’attaquent aux chaînes YouTube et les utilisent comme canaux de fraude – et ce à quoi vous devez faire attention lorsque vous regardez des vidéos sur la plateforme.

01 juil. 2024

•

,

4 minutes. lire

En tant que l’une des plateformes de médias sociaux les plus populaires d’aujourd’hui, YouTube est souvent dans la ligne de mire des cybercriminels qui l’exploitent pour colporter des escroqueries et diffuser des logiciels malveillants. Les leurres couvrent toute la gamme, mais impliquent souvent des vidéos se présentant comme des didacticiels sur des logiciels populaires ou des publicités pour des cadeaux cryptographiques. Dans d’autres scénarios, les fraudeurs intègrent des liens vers des sites Web malveillants dans les descriptions ou les commentaires des vidéos, les déguisant en véritables ressources liées au contenu de la vidéo.

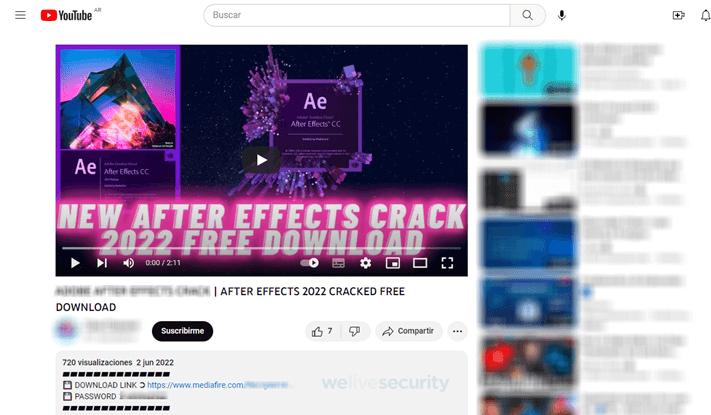

Les vols de chaînes YouTube populaires viennent encore enrichir le jeu. En étendant la portée des campagnes frauduleuses à un nombre incalculable d’utilisateurs réguliers de YouTube, elles donnent aux attaquants le meilleur rapport qualité-prix. On sait depuis longtemps que les cybercriminels réutilisent ces canaux pour propager des escroqueries cryptographiques et autres, ainsi qu’une variété de logiciels malveillants voleurs d’informations, souvent via des liens vers des logiciels, des films et des jeux piratés et chargés de logiciels malveillants.

Pendant ce temps, les YouTubers dont les comptes ont été volés vont vivre une expérience très pénible, avec des conséquences allant de la perte de revenus à une atteinte durable à leur réputation.

Comment les cybercriminels peuvent-ils s’emparer des chaînes YouTube ?

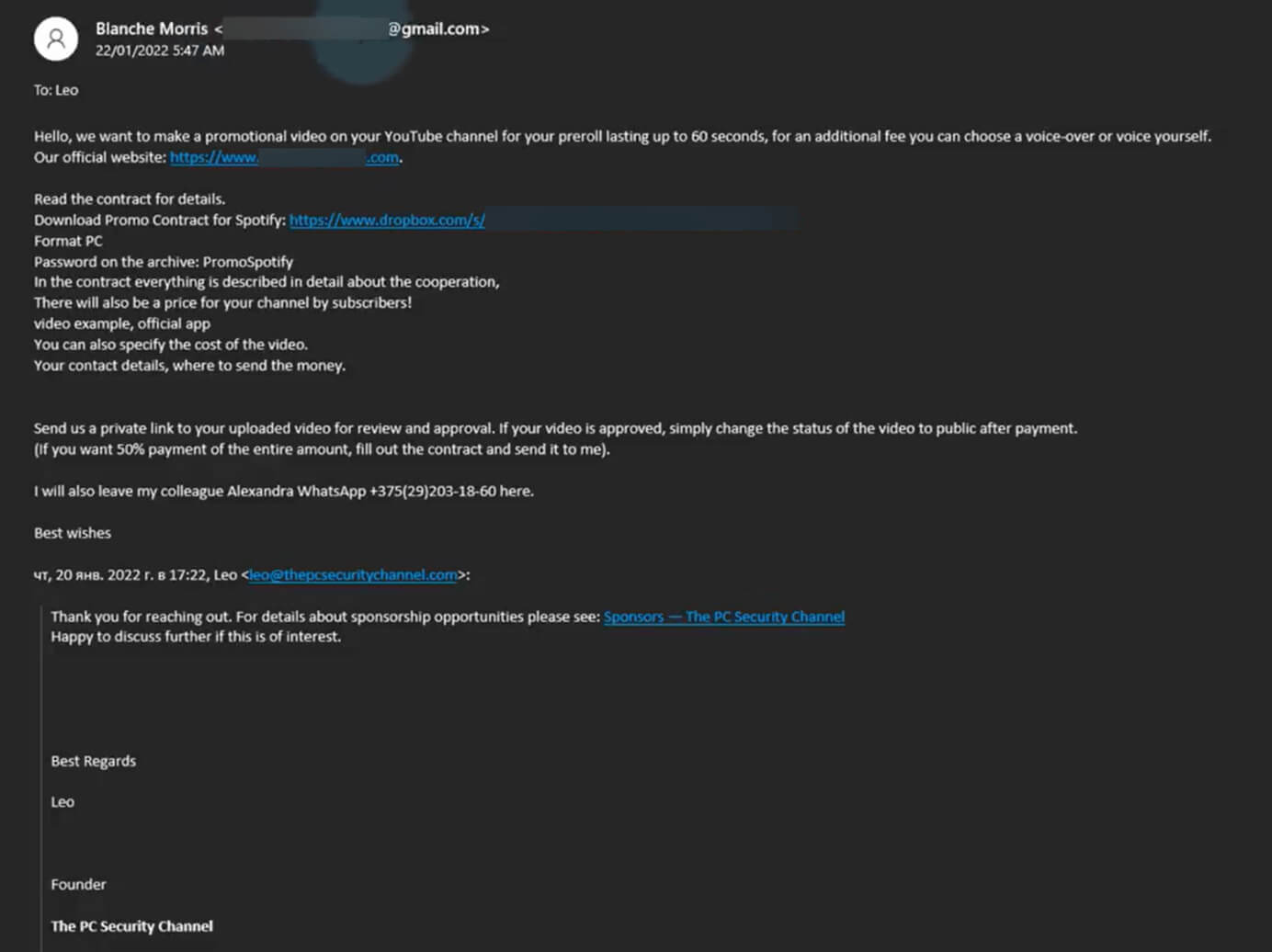

Le plus souvent, tout commence par un bon vieux phishing. Les attaquants créent de faux sites Web et envoient des e-mails qui semblent provenir de YouTube ou de Google et tentent de tromper les cibles pour qu’elles leur livrent leurs « clés du royaume ». Dans de nombreux cas, ils vantent également les accords de parrainage ou de collaboration comme leurre – le message comprend une pièce jointe ou un lien vers un fichier dans lequel les termes et conditions sont censés être détaillés.

Cependant, rien ne pourrait être plus éloigné de la vérité, la menace devenant encore plus aiguë lorsque les comptes n’étaient pas protégés par une authentification à deux facteurs (2FA) ou lorsque les attaquants contournaient cette protection supplémentaire. (Depuis fin 2021, les créateurs de contenu doivent utiliser 2FA sur le compte Google associé à leur chaîne YouTube).

Dans certains cas (comme la violation de Linus Tech Tips, une chaîne comptant 15 millions d’abonnés à l’époque), les attaquants n’avaient besoin ni de mots de passe ni de codes 2FA pour pirater les chaînes. Au lieu de cela, ils ont volé les cookies de session des navigateurs des victimes, ce qui leur a finalement permis de contourner les contrôles de sécurité supplémentaires impliqués dans le processus d’authentification.

Dans une autre technique éprouvée, les attaquants exploitent des listes de noms d’utilisateur et de mots de passe issus de violations de données antérieures pour pénétrer dans des comptes existants, en s’appuyant sur le fait que de nombreuses personnes réutilisent leurs mots de passe sur différents sites. Dans le cadre de tentatives de force brute, les attaquants utilisent des outils automatisés pour essayer de nombreuses combinaisons de mots de passe jusqu’à ce qu’ils trouvent la bonne. Cette méthode porte ses fruits, surtout si les gens utilisent des mots de passe faibles ou courants et lésinent sur le 2FA.

Il y a quelques semaines à peine, l’AhnLab Security Intelligence Center (ASEC) a signalé un nombre croissant de cas dans lesquels des cybercriminels détournent des chaînes YouTube populaires, dont une avec 800 000 abonnés, et les exploitent pour diffuser des logiciels malveillants tels que RedLine Stealer, Vidar et Lumma Stealer.

Comme décrit dans le rapport sur les menaces d’ESET au deuxième semestre 2023, Lumma Stealer a fait sensation, particulièrement au cours du second semestre de l’année dernière. Ce voleur d’informations à louer est connu pour cibler les portefeuilles cryptographiques, les identifiants de connexion et les extensions de navigateur 2FA, ainsi que pour exfiltrer les informations des machines compromises. Comme le montre le rapport ESET sur les menaces du premier semestre 2024, les deux outils restent une menace majeure et se présentent souvent comme des logiciels de triche ou des cracks de jeux vidéo, y compris via YouTube.

Dans certains scénarios, les criminels détournent les comptes Google existants et, en quelques minutes, créent et publient des milliers de vidéos qui diffusent des logiciels malveillants voleurs d’informations. Les personnes victimes de ces attaques peuvent voir leurs appareils compromis par des logiciels malveillants qui volent également leurs comptes sur d’autres plateformes majeures telles qu’Instagram, Facebook, X, Twitch et Steam.

Rester à l’abri du danger sur YouTube

Ces conseils contribueront grandement à assurer votre sécurité sur la plateforme, y compris si vous êtes vous-même un YouTuber.

- Utilisez des identifiants de connexion forts et uniques

Créez des mots de passe ou des phrases secrètes solides et évitez de les réutiliser sur plusieurs sites. Explorez les mots de passe comme une autre forme d’authentification proposée par Google.

Pour une couche de sécurité supplémentaire, utilisez 2FA non seulement sur votre compte Google, mais sur tous vos autres comptes. Dans la mesure du possible, choisissez le 2FA impliquant des applications d’authentification ou des clés de sécurité matérielles plutôt que des méthodes basées sur SMS.

- Soyez prudent avec les e-mails et les liens

Méfiez-vous des e-mails ou des messages prétendant provenir de YouTube ou de Google, encore plus lorsqu’ils vous demandent vos informations personnelles ou vos identifiants de compte. Vérifiez l’adresse e-mail de l’expéditeur et recherchez des signes de phishing. Tout aussi important, évitez de cliquer sur des liens suspects ou de télécharger des pièces jointes provenant de sources inconnues. Il en va de même pour les applications ou autres logiciels promus sur YouTube, à moins qu’ils ne proviennent de sources fiables et vérifiées.

- Gardez votre système d’exploitation et vos autres logiciels à jour

Assurez-vous que votre système d’exploitation, votre navigateur et vos autres logiciels sont à jour pour vous protéger contre les vulnérabilités connues.

- Gardez un œil sur l’activité de votre compte

Vérifiez régulièrement l’activité de votre compte pour détecter toute action suspecte ou tentative de connexion. Si vous pensez que votre chaîne a été la proie d’une attaque, reportez-vous à ces conseils de Google.

Restez informé des dernières cybermenaces et escroqueries vous ciblant en ligne, y compris sur YouTube. Savoir à quoi faire attention peut vous aider à éviter d’être victime de ces menaces.

- Signaler et bloquer le contenu suspect

Signalez tout contenu, commentaire, lien ou utilisateur suspect ou nuisible à YouTube. Bloquer ces utilisateurs peut les empêcher de vous contacter davantage.

Utilisez un logiciel de sécurité multicouche sur vos appareils pour vous protéger contre diverses menaces.