Zero Trust est un modèle de cybersécurité, pas une technologie ou un contrôle. Il prend le principe des moindres privilèges au niveau suivant en ajoutant de nouvelles restrictions régissant la façon dont les utilisateurs accèdent aux ressources.

Le terme zéro confiance est lui-même un terme impropre. La confiance est un continuum. En conséquence, Zero Trust signifie s’éloigner de la “confiance en tout” vers “Nothing Nothing” – limitant l’accès proportionnel au risque et à la convivialité des mesures de vérification de la confiance.

En bref, le modèle de sécurité Zero-Trust suppose que les menaces actives existent à l’intérieur et à l’extérieur du périmètre d’un réseau, avec des utilisateurs sur place et distants nécessaires pour répondre aux exigences d’authentification et d’autorisation strictes avant d’avoir accès aux données et aux ressources.

Une initiative zéro-trust, mise en œuvre efficacement, doit trouver un équilibre raisonnable entre la sécurité et la convivialité. Les compromis sont moins susceptibles de se produire, et ceux qui le font coûteront plus de temps et d’efforts pour réaliser. Les équipes de sécurité détecteront également les attaques plus tôt, réduisant leur impact.

Examinons comment mettre en œuvre zéro confiance dans votre organisation.

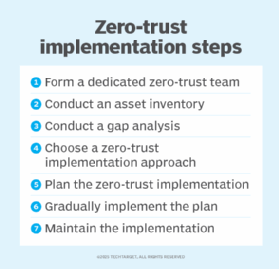

Un guide étape par étape de la mise en œuvre de zéro-trust

Suivez ces étapes de haut niveau pour déployer une stratégie efficace de la lutte zéro.

1. Formez une équipe dédiée à zéro-frust

Dédiquez une petite équipe chargée de mettre en œuvre la migration zéro-frust. Identifiez le personnel clé pour planifier et concevoir la stratégie zéro-trustf. Éduquer l’équipe sur les principes zéro-frust et comment la mise en œuvre est rendue possible grâce à une combinaison de changements architecturaux, de technologies et de politiques de cybersécurité.

Envisagez de recruter des membres de l’équipe ayant une expertise dans plusieurs domaines de sécurité, notamment l’application, les données, le réseau, l’infrastructure et la sécurité des appareils.

2. Effectuer un inventaire d’actifs

Cette étape aide à définir la surface d’attaque de l’organisation et ses risques potentiels. Il décrit chaque actif dont une organisation a besoin pour sécuriser et aide à hiérarchiser les mises à jour ou les changements en fonction des niveaux de risque.

Tout d’abord, inventaire tous les actifs de cybersécurité, y compris les données, les appareils, les services, les applications, les systèmes et les réseaux. Faites-le aussi complet et à jour que possible. L’inventaire doit inclure les détails suivants sur chaque actif:

- Classer son importance.

- Impsenter son emplacement géographique et son propriétaire.

- Désignez qui et / ou ce qui devrait pouvoir y accéder.

- Déterminez à quel point cet accès est important ou sensible – par exemple, le lancement de grands transferts bancaires par rapport à la soumission de rapports de dépenses.

Commencez également à identifier les composants possibles possibles déjà en place. Vérifiez que les plans d’acquisition de technologies de cybersécurité existants pour voir si des technologies à déployer dans les mois ou les années à venir pourraient faire partie d’une stratégie zéro contrepartie.

3. Effectuer une analyse d’écart

Déterminez l’objectif de votre entreprise pour zéro confiance. Effectuer une analyse des lacunes pour déterminer où se trouve l’entreprise aujourd’hui et ce qu’elle veut réaliser. La clé est de limiter l’accès à la proportion des risques tout en gardant la technologie utilisable. Zero Trust sera différent pour chaque organisation. L’analyse des écarts devrait inclure des techniques, telles que la modélisation des menaces, qui identifient les faiblesses que la confiance zéro peut atténuer.

4. Choisissez une approche d’implémentation zéro-frust

Il n’y a pas d’approche unique pour mettre en œuvre Zero Trust. Il s’agit d’une combinaison de technologies, de processus et de contrôles propres à votre organisation.

NIST a défini quatre approches d’architecture zéro-frust courantes:

- Une gouvernance d’identité améliorée. Cette approche se concentre sur l’identité des utilisateurs et des entités. Il permet l’accès basé sur l’identité et les attributs attribués à l’aide de technologies telles que l’identité et la gestion de l’accès, la gestion des informations d’identification, le MFA, la biométrie, l’identité fédérée, la gouvernance de l’identité, la sécurité des points de terminaison, les analyses SIEM et Sécurité.

- Périmètre défini par logiciel. Cette approche utilise l’infrastructure réseau pour implémenter Zero Trust. Il implique un réseau de superposition et utilise des agents et des passerelles pour établir un canal de communication sécurisé entre les clients et les ressources.

- Micro -gegmentation. Cette approche divise les actifs individuels ou les groupes d’actifs sur les segments de réseau protégés par les composants de sécurité de passerelle. Il utilise des infrastructures telles que des commutateurs intelligents, des routeurs, des pare-feu de nouvelle génération (NGFWS) ou des passerelles. Cela pourrait également impliquer la micro -gegmentation basée sur l’hôte à l’aide d’agents logiciels ou de pare-feu sur les actifs de point final. Il nécessite également un programme de gouvernance d’identité.

- Secure Access Service Edge. L’approche SASE utilise SD-WAN, Secure Web Gateways, Cloud Access Security Brokers, NGFWS et Zero-Cust Network Access pour créer une architecture zéro-frust pour les succursales, les travailleurs distants et les réseaux sur site.

5. Planifiez la mise en œuvre du zéro-trust

Attendez-vous à ce que la mise en œuvre complète prenne au moins quelques années. Votre organisation a probablement déjà des composants en place et peut reconfigurer d’autres pour soutenir Zero Trust, mais presque toutes les organisations devront acquérir de nouvelles technologies de cybersécurité au niveau de l’entreprise.

Cela implique l’évaluation, l’acquisition et la mise en œuvre des produits – qui pourraient tous facilement nécessiter un an ou plus. Bien que cela se déroule, réutilisez les composants et les processus déjà en place pour soutenir Zero Trust.

La planification doit inclure les éléments suivants:

- Éléments fondamentaux de zéro confiance. Comprend la prestation d’identité des utilisateurs, les identités de périphériques, les informations d’identification, les méthodes d’authentification, le contrôle d’accès et les technologies de gestion d’accès et les architectures de réseau – par exemple, une segmentation accrue, un accès à distance.

- Mise à l’échelle des technologies de support. Assurer que les technologies telles que la journalisation, la surveillance et l’analyse des événements peuvent soutenir la mise en œuvre. Zero Trust est susceptible d’augmenter le fardeau de ces technologies.

- Élaboration de politiques zéro-trust. Nier tout par défaut et autoriser uniquement ce qui est explicitement autorisé. Déployez des mesures d’évaluation des risques dynamiques, comme nécessitant une authentification plus rigoureuse et / ou plus fréquente dans des situations à haut risque.

- Aménageux pour la technologie héritée. Certaines parties d’une organisation peuvent utiliser des technologies héritées qui ne peuvent pas entièrement prendre en charge Zero Trust. Déterminez quels aspects de fiducie zéro que ces systèmes peuvent fournir et décider si une confiance zéro peut exister en dehors de la technologie héritée pour la protéger. Par exemple, utilisez la segmentation du réseau pour minimiser l’accès à et depuis les dispositifs hérités.

6. Implémentez progressivement le plan zéro-trust

La mise en œuvre de Zero Trust peut sembler écrasante, mais la bonne nouvelle est que cela est mieux fait progressivement et sur une longue période de temps – une série de petits changements de temps en temps plutôt que de nombreux changements à la fois. Prioriser les modifications qui fournissent des gains rapides aux utilisateurs, tels que les technologies de connexion unique (SSO) qui améliorent la convivialité. Concentrez-vous sur les changements, en particulier dans les coulisses, qui sont des conditions préalables à d’autres modifications.

Évaluez l’effet sur la convivialité avant les modifications déployées. Effectuez des tests d’utilisation et considérez les commentaires des utilisateurs avant de mettre en œuvre largement les ajustements liés à la confiance zéro. Si les tests de convivialité officiels ne sont pas possibles, envisagez de faire partie de la loi sur le personnel technologique comme adoptants précoces. Ensuite, rassemblez et abordez leurs commentaires avant le déploiement plus large.

Passez en revue le plan Zero-Trust aux points clés lors de sa mise en œuvre pour déterminer si le plan a besoin de mises à jour. Peut-être qu’un contrôle de sécurité existant a récemment ajouté un support de confiance Zero, éliminant ainsi la nécessité d’ajouter un produit ou un service distinct avec ces mêmes capacités.

7. Maintenir l’implémentation zéro-trust

N’oubliez pas que le déploiement d’une stratégie zéro contre confiance n’est pas une activité unique. En tant que cadre, il est essentiel de favoriser et de maintenir une confiance zéro au fil du temps.

Lorsque vous apprenez à mettre en œuvre un modèle zéro-trust, gardez à l’esprit que ses politiques nécessiteront une mise à jour à mesure que les cyber-actifs changent et évoluent. Surveillez et maintenez les actifs existants pour s’assurer qu’ils continuent de soutenir le plan zéro-trust et s’assurer que tous les nouveaux actifs sont inclus dans la stratégie.

Un exemple d’implémentation zéro-trust

Le fournisseur de services cloud Akamai Technologies, basé à Cambridge, Mass., A commencé à explorer zéro confiance après avoir subi une violation de données dans l’opération 2009 Aurora Cyberattack.

“Il n’y avait pas vraiment de feuille de route à suivre”, a déclaré Andy Ellis, ancienne CSO Akamai. “Nous venons de dire:” Nous devons comprendre comment nous pouvons mieux protéger notre réseau d’entreprise et nos utilisateurs. “”

Akamai visait initialement à restreindre les mouvements latéraux au sein du réseau d’entreprise en utilisant la microsegmentation. Cela a cependant présenté un défi, car le mouvement latéral s’est souvent produit entre les applications qui avaient la permission de se parler.

“Il est vraiment difficile de microsegmenter les choses lorsque votre serveur de sauvegarde peut tout parler”, a déclaré Ellis. “C’est là que vous êtes compromis.”

Tout d’abord, l’équipe Akamai s’est concentrée sur la sécurisation des comptes des administrateurs de domaine, le travail sur les protocoles d’authentification et le mandat de mots de passe séparés pour chaque niveau d’accès supplémentaire. Il a également exploré à l’aide de certificats X.509 pour activer l’authentification matérielle sur une base de périphérique par appareils.

“Mais nous pensions toujours en termes de réseau”, a déclaré Ellis. Ensuite, l’équipe a fait une percée. “Nous avons réalisé qu’il ne s’agissait pas du réseau; il s’agit vraiment de l’application.”

Il voulait trouver un moyen de permettre aux employés d’accéder en toute sécurité à des applications internes à partir d’un point de connexion sur le réseau de livraison de contenu (CDN) de l’entreprise, gardant ainsi entièrement les appareils des utilisateurs finaux. L’équipe d’Ellis a ouvert un trou dans le pare-feu et a commencé à intégrer manuellement une application à la fois – un processus lent et fastidieux. “Permettez-moi de vous dire que nos administrateurs système devenaient assez grincheux”, a déclaré Ellis.

Mais, à mi-chemin du projet, l’organisation a découvert une petite entreprise appelée Soha Systems qui a permis un modèle d’accès alternatif: supprimer une machine virtuelle entre le pare-feu d’Akamai et les serveurs d’applications pour connecter des applications d’un côté avec le service SSO basé sur CDN de l’autre. Ellis et son équipe ont trouvé le connecteur SOHA pris en charge l’accès granulaire basé sur les rôles pour les employés et les entrepreneurs tiers sur une base de l’utilisateur et appa par application, via un navigateur sans VPN requis. Si les pirates ont réussi à réquisitionner les références d’un employé, ils ne verraient théoriquement que les applications et services limités que le travailleur en particulier avait le droit d’utiliser.

Akamai a déployé la technologie de Soha, achetant finalement l’entreprise et pliant la technologie dans son service d’accès aux applications d’entreprise, permettant aux clients de décharger progressivement le trafic VPN lorsqu’ils construisent leurs propres environnements zéro-frust.

“Vous n’avez pas à tout faire en même temps”, a déclaré Ellis, soulignant que le voyage à zéro de la confiance d’Akamai s’est déroulé au cours des années. “C’est étape par étape. Vous allez transformer toute votre entreprise à votre fin.”

Karen Scarfone est un expert général de la cybersécurité qui aide les organisations à communiquer leurs informations techniques grâce à un contenu écrit. Elle a co-écrit le Cybersecurity Framework (CSF) 2.0 et était autrefois un informaticien principal pour NIST.

Alissa Irei est la rédactrice en chef du site du site de recherche de recherche d’Informa Techtarget.