Le 8 décembre 2024, le Département du Trésor américain a révélé un incident de cybersécurité majeur impliquant des pirates chinois parrainés par l’État.

Le 5 mars 2025, le ministère américain de la Justice (DOJ) a identifié les pirates comme le groupe Cyberattacker APT27, également connu sous le nom de Typhoon de soie.

Les attaquants ont acquis un accès non autorisé à plusieurs bureaux au sein de l’agence, mettant en danger des informations potentiellement sensibles. La cause de l’incident est apparemment liée à un composant logiciel tiers vulnérable utilisé par le département du Trésor. Le logiciel vulnérable est venu de Beyondtrust, un fournisseur de services de cybersécurité tiers spécialisé dans la gestion de l’accès privilégié (PAM).

La violation est un autre exemple d’une attaque de chaîne d’approvisionnement, où une organisation est exploitée par un composant tiers. Les organisations de toutes tailles ont été touchées par les attaques de la chaîne d’approvisionnement, et il y a eu de nombreux incidents importants aux États-Unis ces dernières années, y compris Solarwinds.

L’attaque fait également partie d’une tendance continue où les attaques de cybersécurité proviendront des attaquants soutenus par le gouvernement de la République populaire de Chine. Tout au long de 2024, plusieurs cyberopérations chinoises parrainées par l’État ont été alléguées, notamment Volt Typhoon ciblant les infrastructures critiques et le typhon de sel menant à l’espionnage sur les sociétés de télécommunications.

Détails sur l’incident

La violation a permis aux attaquants d’accéder à plusieurs postes de travail des bureaux du département du Trésor et à des documents non classifiés via la plate-forme SaaS du support à distance de Beyondtrust. Le service compromis a fourni un support technique pour les bureaux du Trésor des utilisateurs finaux.

Les responsables du Département du Trésor ont déclaré publiquement que les attaquants avaient eu accès à un nombre non spécifié de documents non classés maintenus par les utilisateurs concernés. Le Département du Trésor a également confirmé que, bien que la violation soit importante, il n’y a actuellement aucune preuve suggérant un accès non autorisé continu à ses systèmes après la découverte et l’atténuation du compromis.

Les aspects clés de la violation comprennent les éléments suivants:

- Accès non autorisé aux postes de travail des bureaux départementaux du Trésor.

- Compromis de documents non classés maintenus par les utilisateurs concernés.

- Engagement immédiat avec les forces de l’ordre et la cybersécurité et l’agence de sécurité des infrastructures (CISA) lors de la découverte.

- Les enquêteurs médico-légaux tiers ont été déployés pour évaluer l’impact.

Comment cette attaque s’est-elle produite?

La plate-forme SaaS de Beyondtrust était utilisée par le département du Trésor pour fournir PAM à certaines postes de travail et documents des bureaux ministériels. Les attaquants ont pu exploiter une série de vulnérabilités précédemment inconnues dans la plate-forme logicielle de support à distance de Beyondtrust pour accéder. La plate-forme d’assistance à distance a été utilisée par Beyondtrust pour aider à fournir un support technique aux utilisateurs finaux dans les bureaux départementaux du Trésor.

L’attaque s’est probablement produite à plusieurs étapes impliquant à la fois au-delà et dans le département du Trésor.

Compromis initial

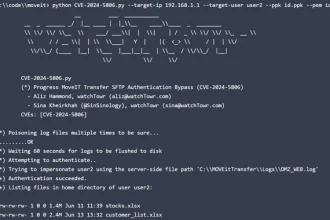

Les attaquants ont probablement commencé avec une énumération cible initiale en recherchant des vulnérabilités qui pourraient être exploitées. Le compromis initial peut s’être produit par les attaquants identifiant puis exploitant une paire de nouvelles vulnérabilités. Beyondtrust a publiquement identifié une paire de vulnérabilités:

- CVE-2024-12356. Détaillé dans le conseil BT24-10, il s’agit d’une vulnérabilité critique permettant l’exécution de commande distante non authentifiée. Cette vulnérabilité pourrait être utilisée par un attaquant pour charger un fichier malveillant.

- CVE-2024-12686. Détaillé dans le conseil BT24-11, il s’agit d’une vulnérabilité d’injection de commande de gravité moyenne. Cette vulnérabilité pourrait être utilisée pour injecter des commandes dans un site.

Vol clé

En exploitant les vulnérabilités, les attaquants ont probablement pu voler une clé cryptographique utilisée par Beyondtrust. La clé volée a permis aux attaquants de remplacer les protocoles de sécurité du service.

Exploitation du Trésor

Avec la clé exploitée qui suit la sécurité de Beyondtrust, les attaquants ont pu obtenir un accès à distance non autorisé aux postes de travail des bureaux du Trésor. En tant que clé de confiance, le système Beyondtrust a pu accéder aux postes de travail. Cette clé a été exploitée par les attaquants pour accéder aux documents non classifiés stockés sur les postes de travail.

Qui a été affecté?

L’impact global des vulnérabilités Beyondtrust n’est pas encore connu car il a probablement un impact plus large que le seul service du Trésor. En regardant le Trésor, il y a plusieurs bureaux au sein du département qui auraient été touchés, notamment les suivants:

- Bureau des actifs étrangers Contrôle. Administre et applique les sanctions économiques.

- Bureau du secrétaire du Trésor. Gère les opérations ministérielles de haut niveau.

- Bureau de la recherche financière. Analyse le risque du système financier et gère les données financières et la recherche critiques.

Chronologie de l’attaque

Bien que tous les détails sur l’attaque émergent toujours, il y a des indications précoces sur la progression et la chronologie de l’attaque:

- 2 décembre 2024. Beyondtrust a détecté une activité suspecte initiale.

- 5 décembre 2024. La société a confirmé la violation de la sécurité.

- 8 décembre 2024. Département du Trésor informé du compromis.

- 8 décembre 2024. Service Beyondtrust pris hors ligne.

- 16 décembre 2024. Beyondtrust a identifié la vulnérabilité BT24-10 et a fourni un patch.

- 18 décembre 2024. Beyondtrust a révélé le conseil BT24-11 avec vulnérabilité et correction.

- 30 décembre 2024. Le département du Trésor a informé le Congrès via une lettre officielle.

- Janvier 2025. Un rapport supplémentaire de 30 jours est prévu à la suite de directives de l’Office de gestion et de budget des États-Unis.

- 5 mars 2025. Le ministère américain de la Justice a publié de multiples actes d’accusation contre le présumé cyberattaque.

Qui était responsable de l’attaque?

Le Département du Trésor a initialement allégué qu’un acteur avancé de menace persistante (APT) de la République populaire de Chine a mené l’attaque.

Cette allégation a été prolongée dans un acte d’accusation officiel publiquement non scellé par le bureau du procureur américain, District de Columbia, le 5 mars. Les actes d’accusation allèguent que les membres du groupe APT27 (également connu sous le nom de typhon de soie) étaient directement responsables de l’incident.

Selon le DOJ, ces personnes ont mené des campagnes d’intrusion par ordinateur à but lucratif à but lucratif datant de 2013 au moins 2013.“MPS “) et le ministère de la Sécurité des États (MSS).

Plusieurs groupes chinois APT ont activement ciblé les États-Unis au cours des dernières années. En novembre 2024, CISA et le FBI ont rapporté que le typhon de sel, un groupe APT basé en Chine, visait activement les fournisseurs de télécommunications américains.

En 2023 et 2024, un autre groupe basé en Chine connu sous le nom de Volt Typhoon ciblé l’infrastructure américaine à l’aide de petits routeurs de bureau / bureau à domicile exploités avec malware botnet.

Le groupe spécifique qui a attaqué le département du Trésor était dans l’ensemble assez actif. En fait, l’acte d’accusation du MJ allègue que les pirates impliqués dans l’attaque du Trésor avaient ciblé plus de 100 organisations américaines sur une décennie.

Quel est l’impact de cette attaque?

L’impact complet reste à l’étude, mais les principales préoccupations comprennent les éléments suivants:

- Accès potentiel aux documents sensibles du Département du Trésor.

- Exposition des communications internes et des discussions sur les politiques.

- Une éventuelle collecte de renseignements sur la planification des sanctions américaines.

- Sécurité compromise de l’infrastructure technique du Trésor.

Autres incidents connexes

La violation du Département du Trésor s’inscrit dans un schéma plus large de cyberopérations sophistiquées et d’attaques de la chaîne d’approvisionnement, dont beaucoup sont attribués aux acteurs de l’État chinois. Les incidents importants récents comprennent les éléments suivants:

- Salt Typhoon Attaque. Fin 2024, le Typhoon APT Salt a pu exploiter les principaux fournisseurs de télécommunications américains, notamment AT&T et Verizon. Les attaquants ont pu accéder aux systèmes utilisés pour les demandes de l’agence d’application de la loi.

- Typhon Volt. Tout au long de 2023 et en 2024, le groupe Volt Typhoon a ciblé les organisations d’infrastructures critiques, y compris les secteurs de l’énergie, du transport et de l’eau.

- Storm-0558. Microsoft a révélé que le groupe chinois parrainé par l’État Storm-0558 a compromis les comptes de messagerie cloud de plus de 25 organisations, y compris les agences gouvernementales. Les attaquants ont pu obtenir une clé de signature leur permettant de forger des jetons d’authentification.

- 3cx. Dans cet incident, un fournisseur de communication unifié 3CX a été exploité lorsque les attaquants ont pu compromettre un installateur de logiciel légitime grâce à une attaque de chaîne d’approvisionnement. L’attaque a affecté de nombreuses agences et entreprises gouvernementales.

- Barracuda envoie un courriel aux attaques de passerelle de sécurité. Fin 2023, les acteurs de la menace soutenus par la Chine ont été soupçonnés d’être responsables des attaques contre les appareils électroménagers de la Gateway de la sécurité de Barracuda. Les attaques ont affecté les appareils de sécurité des e-mails dans le monde entier.

Sean Michael Kerner est consultant informatique, passionné de technologie et bricoleur. Il a tiré un anneau de jeton, configuré NetWare et est connu pour compiler son propre noyau Linux. Il consulte les organisations de l’industrie et des médias sur les questions technologiques.