Des centaines de professionnels, analystes et décideurs de la cybersécurité se sont réunis plus tôt ce mois-ci pour ESET World 2024, une conférence qui a présenté la vision et les avancées technologiques de l’entreprise et a donné lieu à un certain nombre de discussions approfondies sur les dernières tendances en matière de cybersécurité et au-delà.

Les sujets étaient très variés, mais on peut affirmer sans se tromper que les sujets qui ont le plus retenu l’attention comprenaient la recherche de pointe sur les menaces d’ESET et les perspectives sur l’intelligence artificielle (IA). Examinons maintenant brièvement quelques sessions qui ont abordé le sujet qui est sur toutes les lèvres ces jours-ci : l’IA.

Retour aux sources

Tout d’abord, Juraj Malcho, Chief Technology Officer (CTO) d’ESET, a donné un aperçu du terrain, offrant son point de vue sur les principaux défis et opportunités offerts par l’IA. Il ne s’est toutefois pas arrêté là et a ensuite cherché des réponses à certaines des questions fondamentales entourant l’IA, notamment : « Est-elle aussi révolutionnaire qu’on le prétend ?

Les itérations actuelles de la technologie d’IA se présentent principalement sous la forme de grands modèles de langage (LLM) et de divers assistants numériques qui donnent à la technologie un aspect très réel. Cependant, ils sont encore assez limités et nous devons définir en profondeur la manière dont nous souhaitons utiliser la technologie afin de renforcer nos propres processus, y compris ses utilisations en matière de cybersécurité.

Par exemple, l’IA peut simplifier la cyberdéfense en déconstruisant les attaques complexes et en réduisant les demandes en ressources. De cette façon, il améliore les capacités de sécurité des opérations informatiques des entreprises en manque de personnel.

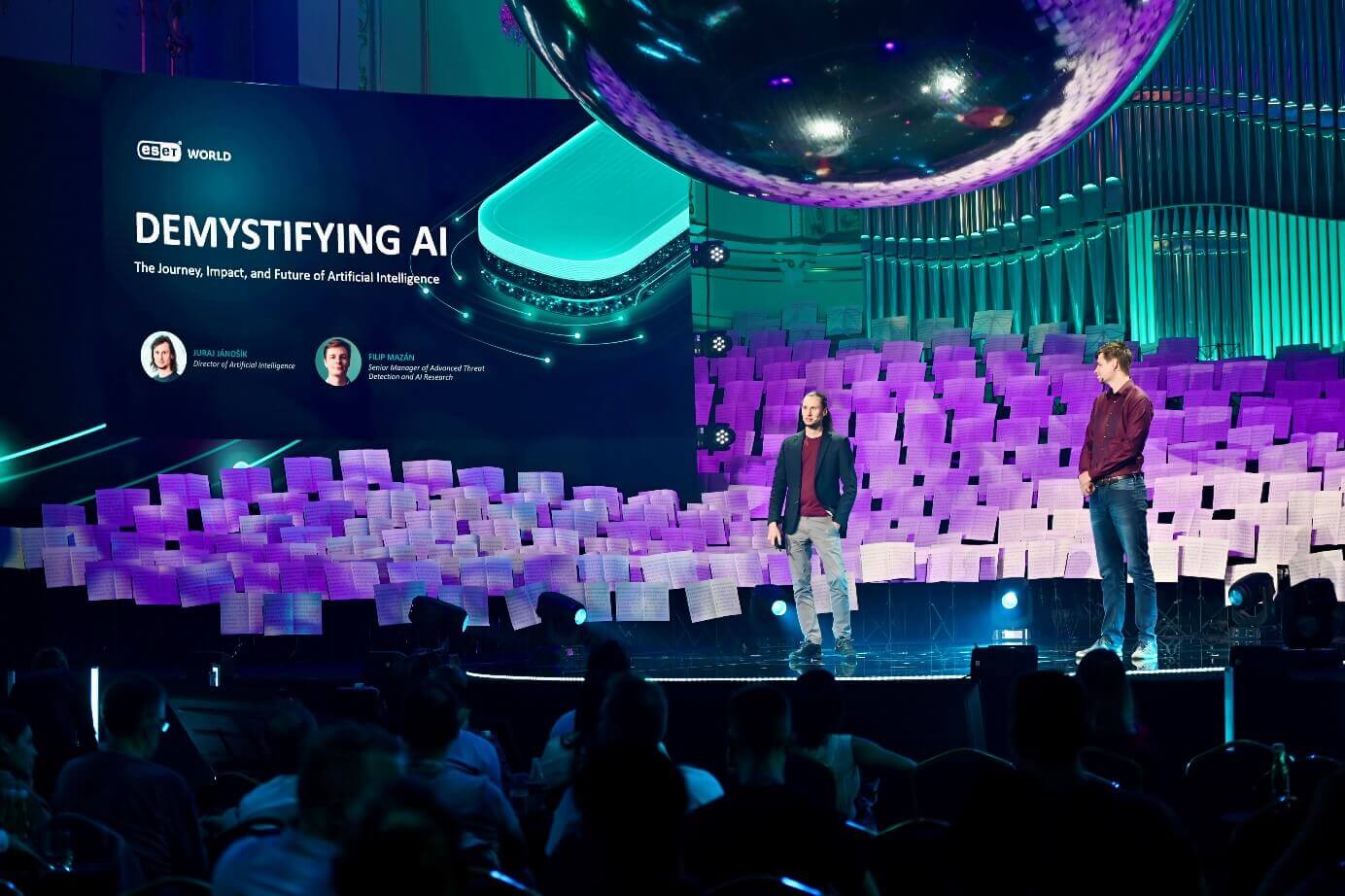

Démystifier l’IA

Juraj J.unNonsik, directeur de l’intelligence artificielle chez ESET, et Filip Mazunn, responsable principal de la détection avancée des menaces et de l’IA chez ESET, a ensuite présenté une vision complète du monde de l’IA et de l’apprentissage automatique, explorant leurs racines et leurs caractéristiques distinctives.

M. Mazan a démontré comment ils sont fondamentalement basés sur la biologie humaine, dans laquelle les réseaux d’IA imitent certains aspects du fonctionnement des neurones biologiques pour créer des réseaux de neurones artificiels avec des paramètres variables. Plus le réseau est complexe, plus son pouvoir prédictif est grand, ce qui conduit aux progrès observés dans les assistants numériques comme Alexa et les LLM comme ChatGPT ou Claude.

Plus tard, M. Mazunn a souligné qu’à mesure que les modèles d’IA deviennent plus complexes, leur utilité peut diminuer. À mesure que nous approchons de la recréation du cerveau humain, le nombre croissant de paramètres nécessite un affinement approfondi. Ce processus nécessite une surveillance humaine pour surveiller et affiner en permanence les opérations du modèle.

En effet, les modèles plus légers sont parfois meilleurs. M. Mazunn a décrit comment l’utilisation stricte par ESET des capacités internes d’IA permet une détection des menaces plus rapide et plus précise, répondant ainsi au besoin de réponses rapides et précises à toutes sortes de menaces.

Il a également fait écho à M. Malcho et a souligné certaines des limites qui pèsent sur les grands modèles linguistiques (LLM). Ces modèles fonctionnent sur la base de prédictions et impliquent des connexions de significations, qui peuvent facilement s’embrouiller et donner lieu à des hallucinations. En d’autres termes, l’utilité de ces modèles a ses limites.

Autres limites de la technologie actuelle de l’IA

De plus, M. Jánošík a continué à s’attaquer à d’autres limites de l’IA contemporaine :

- Explicabilité : Les modèles actuels sont constitués de paramètres complexes, ce qui rend leurs processus décisionnels difficiles à comprendre. Contrairement au cerveau humain, qui fonctionne sur la base d’explications causales, ces modèles fonctionnent grâce à des corrélations statistiques, qui ne sont pas intuitives pour les humains.

- Transparence: Les modèles haut de gamme sont propriétaires (jardins clos), sans visibilité sur leur fonctionnement interne. Ce manque de transparence signifie qu’il n’y a aucune responsabilité sur la façon dont ces modèles sont configurés ou sur les résultats qu’ils produisent.

- Hallucinations : Les chatbots d’IA générative génèrent souvent des informations plausibles mais incorrectes. Ces modèles peuvent dégager une grande confiance tout en fournissant de fausses informations, entraînant des incidents, voire des problèmes juridiques, par exemple après Le chatbot d’Air Canada a présenté de fausses informations à propos d’une réduction pour un passager.

Heureusement, les limites s’appliquent également à l’utilisation abusive de la technologie de l’IA à des fins malveillantes. Même si les chatbots peuvent facilement formuler des messages plausibles pour faciliter les attaques de spearphishing ou de compromission de la messagerie professionnelle, ils ne sont pas très bien équipés pour créer des logiciels malveillants dangereux. Cette limitation est due à leur propension aux « hallucinations » – produisant des résultats plausibles mais incorrects ou illogiques – et à leurs faiblesses sous-jacentes dans la génération d’un code logiquement connecté et fonctionnel. Par conséquent, la création de nouveaux logiciels malveillants efficaces nécessite généralement l’intervention d’un véritable expert pour corriger et affiner le code, ce qui rend le processus plus difficile que certains pourraient le penser.

Enfin, comme l’a souligné M. Jánošík, l’IA n’est qu’un outil parmi d’autres que nous devons comprendre et utiliser de manière responsable.

La montée des clones

Lors de la session suivante, Jake Moore, conseiller mondial en cybersécurité chez ESET, a donné un avant-goût de ce qui est actuellement possible avec les bons outils, du clonage de cartes RFID et du piratage de vidéosurveillance à la création de deepfakes convaincants – et comment cela peut mettre les données et les finances de l’entreprise en danger. en danger.

Entre autres choses, il a montré à quel point il est facile de compromettre les locaux d’une entreprise en utilisant un gadget de piratage bien connu pour copier les cartes d’entrée des employés ou en piratant (avec autorisation !) un compte de réseau social appartenant au PDG de l’entreprise. Il a ensuite utilisé un outil pour cloner son image, à la fois faciale et vocale, afin de créer une vidéo deepfake convaincante qu’il a ensuite publiée sur l’un des comptes de réseaux sociaux du PDG.

La vidéo – qui Le fait que le futur PDG ait annoncé un « défi » pour faire du vélo du Royaume-Uni à l’Australie et a accumulé plus de 5 000 vues – était si convaincant que les gens ont commencé à proposer des parrainages. En effet, même le directeur financier de l’entreprise s’est également laissé berner par la vidéo, demandant au PDG où il se trouvait à l’avenir. Une seule personne n’a pas été dupe : la fille du PDG, âgée de 14 ans.

En quelques étapes, M. Moore a démontré le danger que représente la propagation rapide des deepfakes. En effet, voir n’est plus croire : les entreprises, et les particuliers eux-mêmes, doivent examiner minutieusement tout ce qu’ils trouvent en ligne. Et avec l’arrivée d’outils d’IA comme Sora, capables de créer des vidéos basées sur quelques lignes d’entrée, des temps dangereux pourraient être proches.

La touche finale

La dernière séance consacrée à la nature de l’IA était un panel comprenant M. Jánošík, M. Mazunn, et M. Moore et était dirigé par Mme Pavlova. Cela a commencé par une question sur l’état actuel de l’IA, où les panélistes ont convenu que les derniers modèles regorgent de nombreux paramètres et nécessitent d’être affinés davantage.

La discussion s’est ensuite déplacée vers les dangers et les préoccupations immédiates pour les entreprises. M. Moore a souligné qu’un nombre important de personnes ignorent les capacités de l’IA, que de mauvais acteurs peuvent exploiter. Même si les panélistes ont convenu que les logiciels malveillants sophistiqués générés par l’IA ne constituent pas actuellement une menace imminente, d’autres dangers, tels que la génération améliorée d’e-mails de phishing et les deepfakes créés à l’aide de modèles publics, sont bien réels.

De plus, comme le souligne M. Janošik, le plus grand danger réside dans l’aspect confidentialité des données de l’IA, compte tenu de la quantité de données que ces modèles reçoivent des utilisateurs. Dans l’UE, par exemple, le RGPD et Loi sur l’IA ont fixé certains cadres pour la protection des données, mais cela ne suffit pas car il ne s’agit pas d’actes mondiaux.

M. Moore a ajouté que les entreprises devraient s’assurer que leurs données restent en interne. Les versions d’entreprise des modèles génératifs peuvent faire l’affaire, évitant le « besoin » de s’appuyer sur des versions (gratuites) qui stockent les données sur des serveurs externes, mettant éventuellement en danger les données sensibles de l’entreprise.

Pour répondre aux problèmes de confidentialité des données, M. Mazunn a suggéré que les entreprises devraient commencer par la base, en s’appuyant sur des modèles open source qui peuvent fonctionner pour des cas d’utilisation plus simples, tels que la génération de résumés. Ce n’est que si celles-ci s’avèrent inadéquates que les entreprises devraient se tourner vers des solutions basées sur le cloud provenant d’autres parties.

M. Janošik a conclu en disant que les entreprises négligent souvent les inconvénients de l’utilisation de l’IA – des lignes directrices pour une utilisation sécurisée de l’IA sont en effet nécessaires, mais même le bon sens contribue grandement à assurer la sécurité de leurs données. Comme l’a résumé M. Moore dans sa réponse concernant la manière dont l’IA devrait être réglementée, il existe un besoin urgent de sensibiliser au potentiel de l’IA, y compris aux risques potentiels. Encourager la pensée critique est crucial pour garantir la sécurité dans notre monde de plus en plus axé sur l’IA.