Un groupe hacktiviste connu sous le nom de Douze a été observé en train d’utiliser un arsenal d’outils accessibles au public pour mener des cyberattaques destructrices contre des cibles russes.

“Plutôt que d’exiger une rançon pour le décryptage des données, Twelve préfère chiffrer les données des victimes, puis détruire leur infrastructure avec un effaceur pour empêcher leur récupération”, a déclaré Kaspersky dans une analyse publiée vendredi.

“Cette approche témoigne d’une volonté de causer un maximum de dégâts aux organisations cibles sans en tirer de bénéfices financiers directs.”

Le groupe de hackers, qui aurait été formé en avril 2023 après le début de la guerre russo-ukrainienne, a l’habitude de multiplier les cyberattaques visant à paralyser les réseaux des victimes et à perturber les opérations commerciales.

Il a également été observé en train de mener des opérations de piratage et de fuite qui exfiltrent des informations sensibles, qui sont ensuite partagées sur sa chaîne Telegram.

Kaspersky a déclaré que Twelve partage des chevauchements infrastructurels et tactiques avec un groupe de ransomwares appelé DARKSTAR (alias COMET ou Shadow), ce qui soulève la possibilité que les deux ensembles d’intrusions soient probablement liés l’un à l’autre ou fassent partie du même cluster d’activités.

“Dans le même temps, alors que les actions de Twelve sont clairement de nature hacktiviste, DARKSTAR s’en tient au schéma classique de double extorsion”, a déclaré l’éditeur russe de cybersécurité. “Cette variation des objectifs au sein du syndicat souligne la complexité et la diversité des cybermenaces modernes.”

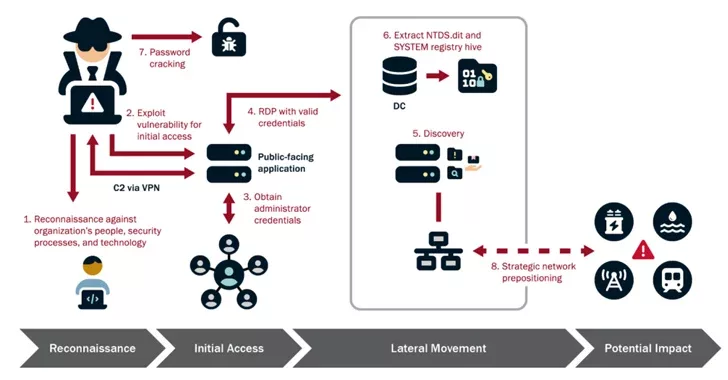

Les chaînes d’attaque commencent par obtenir un accès initial en abusant de comptes locaux ou de domaine valides, après quoi le protocole RDP (Remote Desktop Protocol) est utilisé pour faciliter les mouvements latéraux. Certaines de ces attaques sont également menées via les sous-traitants de la victime.

“Pour ce faire, ils ont accédé à l’infrastructure du sous-traitant et ont ensuite utilisé son certificat pour se connecter au VPN de son client”, a expliqué Kaspersky. “Ayant obtenu l’accès à cela, l’adversaire peut se connecter aux systèmes du client via le protocole RDP (Remote Desktop Protocol), puis pénétrer dans l’infrastructure du client.”

Parmi les autres outils utilisés par Twelve figurent Cobalt Strike, Mimikatz, Chisel, BloodHound, PowerView, adPEAS, CrackMapExec, Advanced IP Scanner et PsExec pour le vol d’informations d’identification, la découverte, le mappage réseau et l’élévation de privilèges. Les connexions RDP malveillantes au système sont tunnelisées via ngrok.

Des shells Web PHP sont également déployés avec des capacités permettant d’exécuter des commandes arbitraires, de déplacer des fichiers ou d’envoyer des e-mails. Ces programmes, tels que le shell Web WSO, sont facilement disponibles sur GitHub.

Dans un incident sur lequel Kaspersky a enquêté, les auteurs de la menace auraient exploité des vulnérabilités de sécurité connues (par exemple, CVE-2021-21972 et CVE-2021-22005) dans VMware vCenter pour fournir un shell Web qui a ensuite été utilisé pour supprimer une porte dérobée baptisée Visage de poisson.

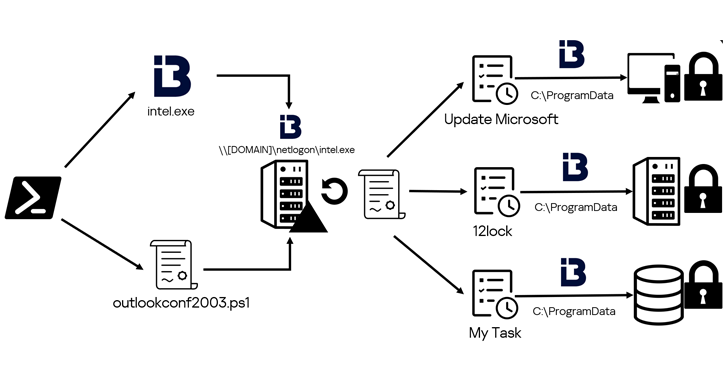

“Pour prendre pied dans l’infrastructure du domaine, l’adversaire a utilisé PowerShell pour ajouter des utilisateurs et des groupes de domaine et pour modifier les ACL (listes de contrôle d’accès) pour les objets Active Directory”, indique-t-il. “Pour éviter d’être détectés, les attaquants ont déguisé leurs logiciels malveillants et leurs tâches sous les noms de produits ou services existants.”

Certains des noms utilisés incluent « Update Microsoft », « Yandex », « YandexUpdate » et « intel.exe ».

Les attaques se caractérisent également par l’utilisation d’un script PowerShell (« Sophos_kill_local.ps1 ») pour mettre fin aux processus liés au logiciel de sécurité Sophos sur l’hôte compromis.

Les étapes finales impliquent l’utilisation du Planificateur de tâches Windows pour lancer des charges utiles de ransomware et d’effacement, mais pas avant de collecter et d’exfiltrer des informations sensibles sur leurs victimes via un service de partage de fichiers appelé DropMeFiles sous la forme d’archives ZIP.

“Les attaquants ont utilisé une version du populaire ransomware LockBit 3.0, compilée à partir d’un code source accessible au public, pour chiffrer les données”, ont déclaré les chercheurs de Kaspersky. “Avant de commencer à travailler, le ransomware met fin aux processus susceptibles d’interférer avec le cryptage de fichiers individuels.”

Le wiper, identique au malware Shamoon, réécrit le master boot record (MBR) sur les lecteurs connectés et écrase tout le contenu des fichiers avec des octets générés aléatoirement, empêchant ainsi la récupération du système.

“Le groupe s’en tient à un arsenal d’outils malveillants connus et accessibles au public, ce qui suggère qu’il n’en fabrique aucun”, a noté Kaspersky. “Cela permet de détecter et de prévenir les attaques de Douze à temps.”