Les chercheurs en cybersécurité ont mis en garde contre une augmentation du nombre de pages de phishing créées à l’aide d’un outil de création de sites Web appelé Webflow, alors que les acteurs malveillants continuent d’exploiter à leur avantage des services légitimes tels que Cloudflare et Microsoft Sway.

“Les campagnes ciblent les informations sensibles provenant de différents portefeuilles cryptographiques, notamment Coinbase, MetaMask, Phantom, Trezor et Bitbuy, ainsi que les informations de connexion de plusieurs plates-formes de messagerie Web de l’entreprise, ainsi que les informations de connexion Microsoft 365”, a déclaré Jan Michael Alcantara, chercheur chez Netskope Threat Labs. dit dans une analyse.

La société de cybersécurité a déclaré avoir détecté une multiplication par 10 du trafic vers les pages de phishing créées à l’aide de Webflow entre avril et septembre 2024, les attaques ciblant plus de 120 organisations à travers le monde. La majorité des personnes ciblées se trouvent en Amérique du Nord et en Asie, dans les secteurs des services financiers, bancaires et technologiques.

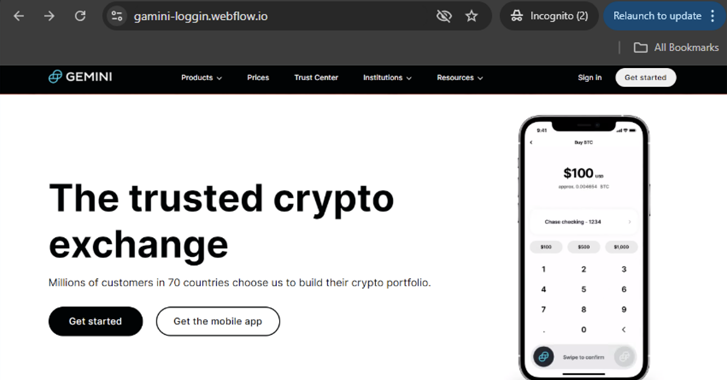

Les attaquants ont été observés utilisant Webflow pour créer des pages de phishing autonomes, ainsi que pour rediriger les utilisateurs sans méfiance vers d’autres pages de phishing sous leur contrôle.

“Le premier offre aux attaquants furtivité et facilité car il n’y a pas de lignes de code de phishing à écrire et à détecter, tandis que le second donne à l’attaquant la flexibilité d’effectuer des actions plus complexes selon les besoins”, a déclaré Michael Alcantara.

Ce qui rend Webflow beaucoup plus attrayant que Cloudflare R2 ou Microsoft Sway, c’est qu’il permet aux utilisateurs de créer des sous-domaines personnalisés sans frais supplémentaires, par opposition aux sous-domaines alphanumériques aléatoires générés automatiquement qui sont susceptibles d’éveiller les soupçons.

- Cloudflare R2 – https://pub-.r2.dev/webpage.htm

- Microsoft Sway – https://sway.cloud.microsoft/{16_alphanumeric_string}?ref={sharing_option}

Dans le but d’augmenter les chances de succès de l’attaque, les pages de phishing sont conçues pour imiter les pages de connexion de leurs homologues légitimes afin d’inciter les utilisateurs à fournir leurs informations d’identification, qui sont ensuite exfiltrées vers un autre serveur dans certains cas.

Netskope a déclaré avoir également identifié les sites Web frauduleux de crypto-monnaie Webflow qui utilisent une capture d’écran d’une page d’accueil de portefeuille légitime comme leurs propres pages de destination et redirigent le visiteur vers le site frauduleux réel en cliquant n’importe où sur le faux site.

L’objectif final de la campagne de crypto-phishing est de voler les phrases de départ de la victime, permettant ainsi aux attaquants de détourner le contrôle des portefeuilles de crypto-monnaie et de drainer des fonds.

Dans les attaques identifiées par la société de cybersécurité, les utilisateurs qui finissent par fournir la phrase de récupération voient un message d’erreur indiquant que leur compte a été suspendu en raison d’une « activité non autorisée et d’un échec d’identification ». Le message invite également l’utilisateur à contacter son équipe d’assistance en lançant une discussion en ligne sur tawk.to.

Il convient de noter que les services de chat tels que LiveChat, Tawk.to et Smartsupp ont été utilisés à mauvais escient dans le cadre d’une campagne d’arnaque aux cryptomonnaies baptisée CryptoCore par Avast.

“Les utilisateurs doivent toujours accéder aux pages importantes, telles que leur portail bancaire ou leur messagerie Web, en saisissant l’URL directement dans le navigateur Web au lieu d’utiliser les moteurs de recherche ou de cliquer sur d’autres liens”, a déclaré Michael Alcantara.

Cette évolution intervient alors que les cybercriminels font la publicité de nouveaux services anti-bot sur le dark web qui prétendent contourner les avertissements de navigation sécurisée de Google sur le navigateur Web Chrome.

« Les services anti-bots, comme Otus Anti-Bot, Remove Red et Limitless Anti-Bot, sont devenus la pierre angulaire des opérations de phishing complexes », a déclaré SlashNext dans un récent rapport. “Ces services visent à empêcher les robots d’exploration de sécurité d’identifier les pages de phishing et de les bloquer.”

“En filtrant les robots de cybersécurité et en masquant les pages de phishing des scanners, ces outils prolongent la durée de vie des sites malveillants, aidant ainsi les criminels à échapper plus longtemps à la détection.”

Des campagnes de spam et de publicité malveillante en cours ont également été découvertes propageant un malware en évolution active appelé WARMCOOKIE (alias BadSpace), qui agit ensuite comme un canal pour des malwares tels que CSharp-Streamer-RAT et Cobalt Strike.

« WarmCookie offre une variété de fonctionnalités utiles aux adversaires, notamment le déploiement de charges utiles, la manipulation de fichiers, l’exécution de commandes, la collecte de captures d’écran et la persistance, ce qui le rend attrayant à utiliser sur les systèmes une fois l’accès initial obtenu pour faciliter un accès persistant à plus long terme dans des environnements réseau compromis. “, a déclaré Cisco Talos.

Une analyse du code source suggère que le malware est probablement développé par les mêmes acteurs malveillants que Resident, un implant post-compromis déployé dans le cadre d’un ensemble d’intrusions baptisé TA866 (alias Asylum Ambuscade), aux côtés du voleur d’informations Rhadamanthys. Ces campagnes ont ciblé le secteur manufacturier, suivi de près par les services gouvernementaux et financiers.

“Bien que le ciblage à long terme associé aux campagnes de distribution semble aveugle, la plupart des cas où des charges utiles de suivi ont été observées se sont produits aux États-Unis, avec des cas supplémentaires répartis au Canada, au Royaume-Uni, en Allemagne, en Italie, en Autriche et aux Pays-Bas. “, a déclaré Talos.