Les cybercriminels se font passer pour la marque de signature électronique de confiance et envoient de fausses notifications Docusign pour inciter les gens à fournir leurs données personnelles ou d’entreprise

27 mai 2025

•

,

5 min. lire

Rappelez-vous quand vous deviez imprimer, signer, scanner, envoyer un e-mail et / ou même fax chaque fois que vous vouliez signer et envoyer un document officiel? Aujourd’hui, une grande partie du travail acharné se fait dans les coulisses par des fournisseurs d’applications cloud comme DocuSign.

Mais comme toutes les marques technologiques, une fois qu’elle a atteint une masse critique d’utilisateurs, les cybercriminels chercheront des moyens de l’abuser à leurs propres fins. DocuSign prétend avoir 1,6 million de clients dans le monde, dont 95% du Fortune 500 et plus d’un milliard d’utilisateurs. Cela l’a mis fermement dans la réticule des acteurs de la menace. Lisez la suite pour comprendre comment protéger vos employés du phishing sur le thème de Docusign.

Comment fonctionne le phishing docusign?

L’ingénierie sociale est l’une des plus grandes menaces pour votre entreprise. Selon Verizon, le phishing est désormais un vecteur d’accès initial pour 19% des violations de données, tandis qu’un énorme 60% présente un «élément humain». En tant que marque de confiance et largement reconnue, Docusign est un choix naturel pour les acteurs de menace qui cherchent à récolter les connexions d’entreprise et à monétiser potentiellement les attaques d’autres manières.

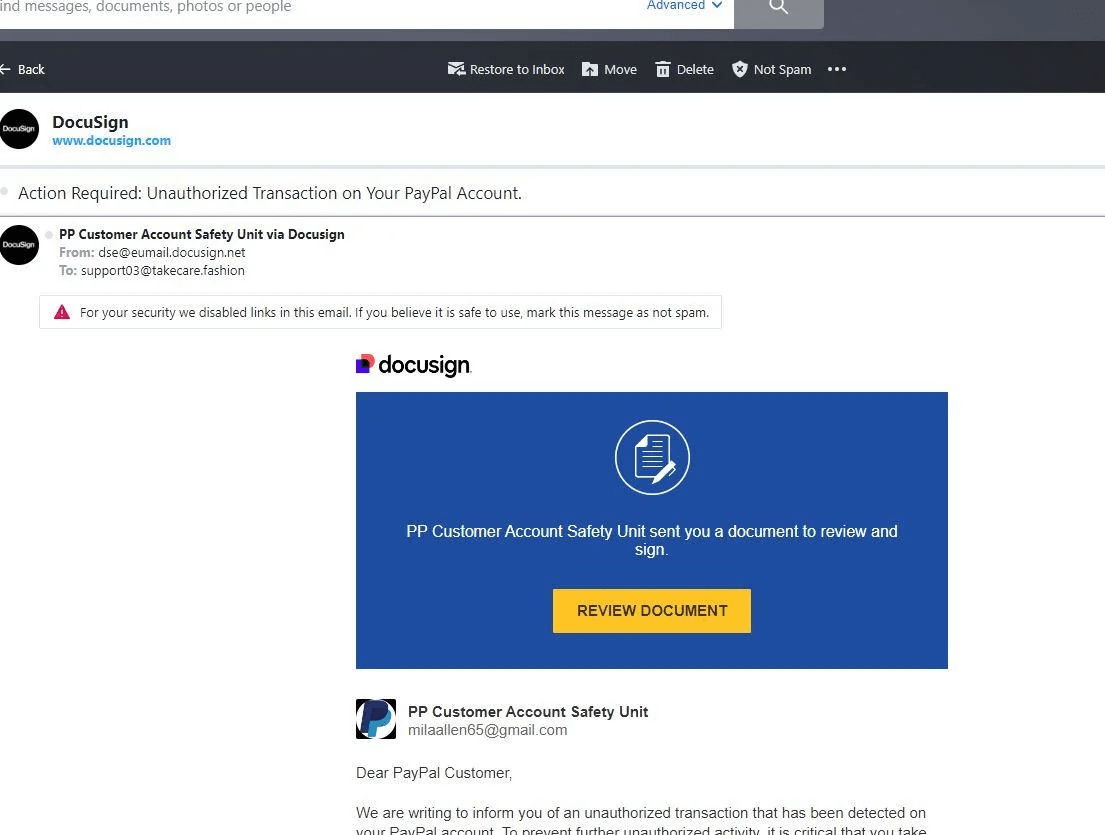

Les victimes recevront généralement un e-mail avec une «enveloppe» DocuSign usurre demandant qu’ils cliquent sur une grande boîte jaune pour «réviser le document». Il peut également y avoir une pièce jointe avec un code QR. Les deux actions pourraient conduire au même résultat: la victime est emmenée sur un site de phishing tel qu’une fausse page de connexion Microsoft, et a demandé de saisir des informations personnelles et / ou financières.

Les codes QR sont également populaires car ils nécessitent que l’utilisateur scanne avec son appareil mobile, qui peut ne pas avoir des logiciels de sécurité installés pour empêcher qu’ils ne soient transportés sur une page malveillante. Quoi qu’il en soit, une attaque de phishing ciblée comme celle-ci pourrait également permettre aux acteurs de menace de prendre un pied crucial dans les réseaux d’entreprise, ainsi que pour l’escalade des privilèges, le mouvement latéral et l’exfiltration / ransomware des données.

Quelques exemples

Au cours des derniers mois, des incidents ont émergé de:

- Docusign «légitime» enveloppe qui parvient les factures des fournisseurs, dans le but de inciter les entreprises à transférer de l’argent.

- De fausses escroqueries de factures qui se font l’identité des agences de l’État et municipales américaines et conçue pour inciter les fournisseurs à câbler de l’argent.

- Les cybercriminels ne comprennent pas de faux e-mails DocuSign, mais à la place d’enregistrer des comptes réels auprès de la société, et d’utiliser ses API pour envoyer des enveloppes légitimes usurpées de marques populaires.

- Des e-mails de phishing réguliers usurpant la marque DocuSign et emmenant l’utilisateur dans les pages de connexion à phishing. Ceux-ci pourraient imiter les services RH et salariaux des entreprises, ou même des entités externes comme les autorités municipales.

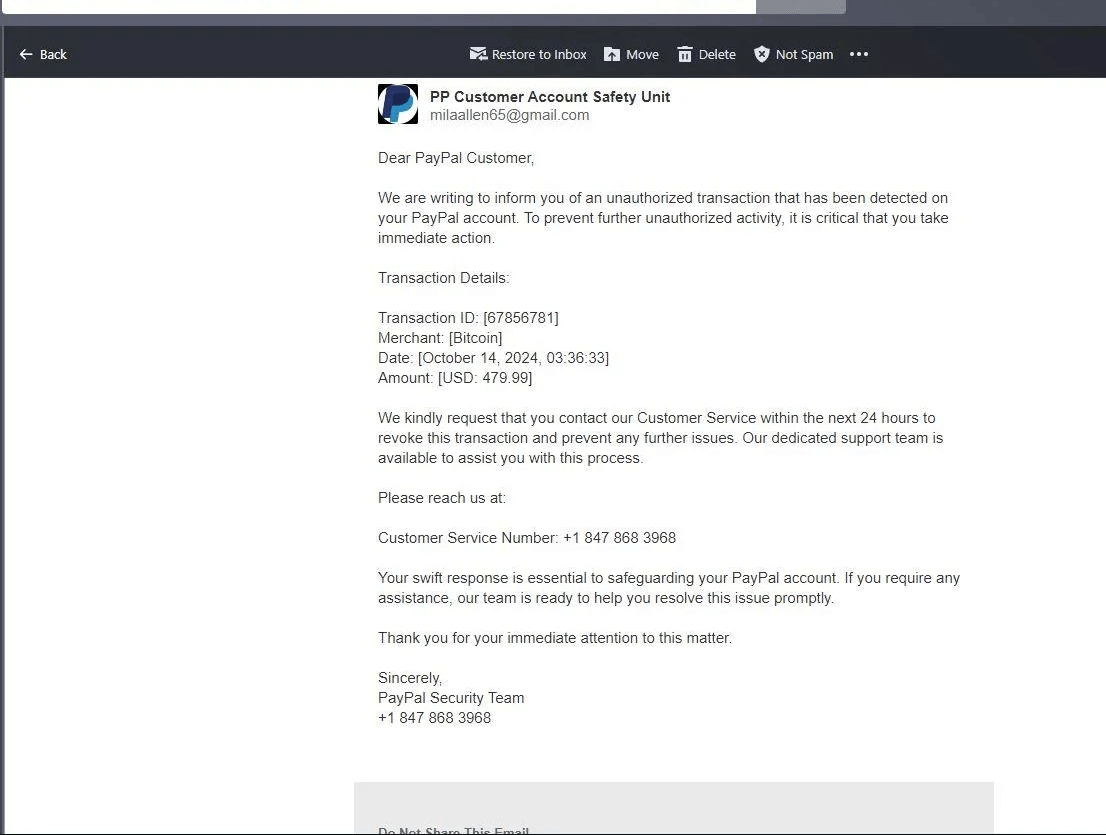

- Rembourser les escroqueries qui citent une fausse transaction et essaient de forcer la victime à appeler un numéro si elle souhaite l’annuler. Une fois au téléphone, ils seront persuadés de remettre leurs détails personnels / financiers / carte pour réclamer le «remboursement».

Exemple d’une arnaque abusant de la confiance des gens dans Docusign pour le vol de données (Source: Reddit)

Rester en sécurité

Heureusement, vous pouvez faire beaucoup pour garder vous-même et votre entreprise à l’abri des menaces DocuSign. Du point de vue d’une entreprise, la première ligne de conduite est d’être consciente des risques et de mettre à jour vos programmes de sensibilisation au phishing pour s’assurer que le personnel est en mesure de repérer les signes d’avertissement d’un e-mail d’arnaque. Les outils de simulation doivent être suffisamment personnalisables pour le supporter.

Des choses que les travailleurs devraient apprendre à rechercher incluent:

- URL de destination: survolez tous les liens / boutons dans les e-mails DocuSign pour vérifier que les URL de destination sont légitimes.

- Codes de sécurité: Ceux-ci doivent figurer sur n’importe quel e-mail DocuSign légitime (dans la section «Sign-in Méthode alternative») et permettre à l’utilisateur d’accéder à un document directement sur le site DocuSign plutôt que de suivre les liens d’un e-mail.

- Pièces jointes: il ne devrait pas y avoir de pièces jointes dans un e-mail initial DocuSign. Ce n’est qu’une fois qu’un DOC a été signé que vous recevrez une version finie de celui-ci via la pièce jointe.

- Organisation d’orthographe, grammaticale et tonale: sont un autre signe révélateur d’un e-mail de phishing.

- Une signature par e-mail et un nom / adresse e-mail de l’expéditeur qui ne correspondent pas.

Superposez les défenses en plus du morceau de sensibilisation à la sécurité en incluant des choses comme:

- Authentification multi-facteurs (MFA) pour tous les comptes d’entreprise, ce qui rendra plus difficile pour les pirates d’accéder à vos données, même s’ils parviennent à voler vos connexions.

- Hygiène de mot de passe, y compris l’utilisation de mots de passe solides et uniques pour chaque compte, stockés dans un gestionnaire de mots de passe.

- Un outil de sécurité multicouche d’un fournisseur réputé comme ESET, qui, entre autres, détecte des pièces jointes malveillantes, empêche les utilisateurs de suivre les liens vers des sites de phishing et permet aux administrateurs de définir manuellement les conditions et les actions de filtrage des e-mails.

- Politique mise à jour pour exhorter les utilisateurs à ne pas ouvrir les pièces jointes ou à suivre les liens dans des e-mails non sollicités et à accéder uniquement aux documents documentaires via le code de sécurité.

- Changer les processus commerciaux internes concernant les transferts de fonds, afin que toutes les sommes importantes soient soumises à un examen supplémentaire.

- Encourageant les utilisateurs à signaler tous les e-mails suspects sur le thème de Docusign à votre équipe informatique / sécurité et à spam@doccusign.com.

Que faire si vous êtes victime

Si le pire se produit et qu’un employé clique sur une arnaque DocuSign, vous en tant qu’administrateur, vous devrez travailler à travers un ensemble spécifique d’actions, notamment:

- Réinitialisez les mots de passe pour l’utilisateur touché, y compris tous les comptes qu’ils ont pu réutiliser les informations d’identification

- Exécutez une analyse malveillante sur la machine de la victime pour détecter et supprimer tout code malveillant

- Isoler l’appareil du réseau pour contenir le «rayon de souffle» d’une attaque

- Surveillez le Web Dark pour des signes de vol / fuite d’informations

- Surveiller les comptes de la victime pour une activité inhabituelle

- Apprenez plus profondément avec la médecine légale pour comprendre ce que l’attaquant voulait et s’il a réussi à gagner un accès interne élevé

- Utilisez l’événement comme moment d’apprentissage pour les employés: les encourager à signaler rapidement les e-mails suspects et à être sur leurs gardes en général sur les e-mails non sollicités

Bien sûr, DocuSign n’est pas seulement utilisé par les entreprises. Vous y avez peut-être été exposé à titre personnel lors de l’achat d’une maison ou de l’achèvement des documents fiscaux. Dans ce cas, bon nombre des conseils ci-dessus vous tiendront toujours en bonne place. Les applications de signature électronique sont un excellent gain de temps. Mais assurez-vous de ne pas vous faire prendre par des escrocs exploitant votre confiance dans ces applications.