Que sont les vulnérabilités et expositions courantes (CVE) ?

Common Vulnerabilities and Exposures (CVE) est un catalogue public de menaces de sécurité connues. Le catalogue est parrainé par le Département américain de la sécurité intérieure (DHS) et les menaces sont divisées en deux catégories : vulnérabilités et expositions.

Malgré son nom encombrant, le CVE n’est qu’une liste de vulnérabilités connues en matière de cybersécurité. Pour être éligible à l’ajout au CVE, une vulnérabilité ou une faille doit pouvoir être corrigée indépendamment des autres failles, reconnues par un fournisseur comme ayant un impact négatif sur la sécurité (actuellement ou dans le futur) et elle doit affecter une seule base de code (c’est-à-dire une seule base de code). produit).

La liste, tenue à jour par MITRE Corporation et soutenue par la Cybersecurity and Infrastructure Security Agency (CISA) du DHS, identifie, définit et divulgue publiquement les vulnérabilités en matière de cybersécurité. Ces informations peuvent aider les équipes de sécurité de l’entreprise à mieux comprendre le paysage des menaces de leur organisation et à mettre en œuvre des contrôles appropriés pour atténuer les menaces connues.

Toutes les vulnérabilités de cybersécurité connues publiquement dans le CVE contiennent un numéro d’identification (CVE ID), une description et une ou plusieurs références publiques. Des centaines ou des milliers d’identifiants CVE sont émis chaque année pour tenir compte du nombre de nouvelles vulnérabilités découvertes chaque année.

L’ID et la description font partie de l’enregistrement CVE. Chaque vulnérabilité du catalogue CVE possède un enregistrement CVE. Les enregistrements CVE sont fournis dans plusieurs formats lisibles par l’homme et la machine.

Lorsqu’une organisation signale une vulnérabilité au CVE, elle demande un identifiant CVE. L’autorité de numérotation CVE (CNA) responsable réserve l’identifiant CVE. Mais avant de divulguer publiquement la vulnérabilité, le CNA identifie les éléments de données minimum requis pour un enregistrement CVE, puis confirme la vulnérabilité signalée. Ce n’est qu’après confirmation du CNA que le dossier est publié sur la liste CVE.

Qu’est-ce qu’une vulnérabilité dans le CVE ?

Dans le contexte du CVE, une vulnérabilité fait référence à toute faille dans un logiciel, un micrologiciel, un matériel ou un composant de service qui peut être exploitée par un cybercriminel ou d’autres acteurs malveillants. L’exploitation d’une vulnérabilité peut se produire si une organisation en a connaissance mais ne parvient pas à l’éliminer par des mesures de sécurité appropriées. Si la vulnérabilité est exploitée, elle peut avoir un impact négatif sur la confidentialité, l’intégrité ou la disponibilité du composant concerné, et peut entraver les opérations ou les données d’une organisation.

Quel est l’objectif des vulnérabilités et expositions communes ?

L’objectif principal du catalogue est de standardiser la manière dont chaque vulnérabilité ou exposition connue est identifiée. Ceci est important car les identifiants standard permettent aux administrateurs de sécurité d’accéder rapidement aux informations techniques sur une menace spécifique à travers plusieurs sources d’informations compatibles CVE.

Les spécialistes des technologies de l’information et de la cybersécurité peuvent utiliser le CVE et ses enregistrements pour comprendre, prioriser et traiter les vulnérabilités qui existent dans leurs organisations. Ils peuvent également utiliser le CVE pour engager des discussions utiles avec des collègues et coordonner leurs efforts d’atténuation.

Qu’est-ce que le système commun de notation des vulnérabilités (CVSS) ?

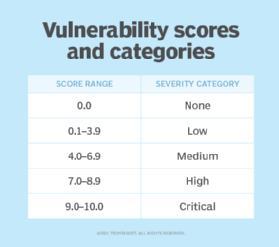

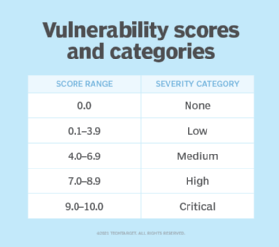

Le CVSS est l’un des nombreux efforts liés au CVE, mais distincts de celui-ci. Il fournit une méthode systématique pour comprendre une vulnérabilité connue et quantifier sa gravité telle que mesurée par un score numérique. La base de données nationale sur les vulnérabilités (NVD) des États-Unis fournit un calculateur CVSS qui permet aux équipes de sécurité de créer des scores d’évaluation de la gravité et de hiérarchiser les enregistrements CVE.

Les équipes de sécurité peuvent utiliser le calculateur CVSS et CVSS pour évaluer la gravité des vulnérabilités logicielles identifiées par les enregistrements CVE. Ils peuvent ensuite convertir la gravité quantitative en une expression qualitative, telle que faible/moyenne/élevée/critique, afin de prioriser les activités de remédiation des vulnérabilités et d’évaluer et d’améliorer leurs capacités de gestion des vulnérabilités.

Quelle est la différence entre les vulnérabilités et expositions courantes et l’énumération des faiblesses communes ?

Common Vulnerabilities and Exposures (CWE) est le catalogue des vulnérabilités connues tandis que Common Weakness Enumeration est une liste de différents types de faiblesses logicielles et matérielles. En termes simples, le CWE répertorie les faiblesses pouvant conduire à une vulnérabilité.

Contrairement au CVE, le CWE agit comme une sorte de dictionnaire qui énumère les types de failles dans l’architecture logicielle/matérielle, la conception, le code ou l’implémentation. Ces failles pourraient entraîner des vulnérabilités de sécurité exploitables. Une fois connues, ces vulnérabilités se retrouvent dans le CVE.

Voici des exemples de faiblesses matérielles pouvant conduire à l’introduction de vulnérabilités :

- Problèmes de base et de calcul dans les processeurs ou les processeurs graphiques.

- Problèmes de séparation des privilèges et de contrôle d’accès.

- Ressources partagées.

- Problèmes d’alimentation et d’horloge.

Autorité de numérotation CVE (CNA) et racine

Une autorité de numérotation CVE ou CNA est toute entité (fournisseur, chercheur, organisme fournisseur de bug bounty, équipe d’intervention en cas d’urgence informatique, etc.) qui dispose d’une portée de couverture et de l’autorité nécessaire pour attribuer des identifiants CVE aux vulnérabilités et publier des enregistrements CVE. Portée désigne la responsabilité spécifique des CNA en matière d’identification, de description, de référencement et de publication (sur le site Internet des CVE) des vulnérabilités des blocs de CVE qui leur sont attribués.

Un CNA doit être autorisé par le programme CVE pour pouvoir attribuer des identifiants et publier des enregistrements. Pour être autorisé, le CNA doit avoir une politique publique de divulgation des vulnérabilités et une source publique pour les nouvelles divulgations de vulnérabilités (dans la liste CVE).

Dans le programme CVE, un Racine désigne une organisation autorisée à recruter, former et gouverner un ou plusieurs CNA ou autres Racines. Une racine de niveau supérieur (TL-Root) est une racine qui ne relève pas d’une autre racine et qui n’est responsable que devant le conseil d’administration CVE.