Qu’est-ce que Jean l’Ember?

John the Ripper est un outil de fissuration de mot de passe hors ligne qui a été développé en 1996 par Openwall Project. Il est remarquable pour soutenir une diversité de formats de mot de passe. Cet outil permet aux praticiens de la sécurité de casser des mots de passe, indépendamment des mots de passe chiffrés ou hachés, des codes d’authentification de message (MAC) et des Mac basés sur le hachage (HMAC) ou d’autres artefacts du processus d’authentification.

L’outil est également remarquable pour son ubiquité et son accessibilité. Il est inclus dans les référentiels par défaut pour de nombreuses distributions Linux, y compris Debian et Ubuntu, et installé par défaut dans la plupart des distributions de tests de pénétration, y compris Kali et Blackarch. Une installation de celle-ci est disponible, ainsi que plusieurs options de conteneurs dans Docker Hub.

Autrement dit, John craque les mots de passe. Il tente de reproduire les fonctionnalités de gestion de mot de passe d’un mécanisme de stockage cible afin que de nombreuses valeurs de mot de passe peuvent être tentées sans compter sur la validation du mot de passe.

Considérez ce simple exemple: prenez un système qui stocke les mots de passe sous forme hachée – ce qui signifie, en utilisant un hachage cryptographique ou un digest de message – au lieu de stocker la valeur du mot de passe. (Note: Dans un contexte de production réel, cela ne serait pas prudent en raison de problèmes de sécurité associés à cette approche, mais nous gardons les objectifs simples par exemple.) Dans ce scénario, si vous obteniez la base de données de hachage de mot de passe, vous ne sauriez pas encore – les mots de passe des utilisateurs. Le moyen le plus simple de savoir ce que sont les mots de passe serait de hacher de nombreux mots de passe en utilisant le même algorithme et de les comparer aux valeurs stockées dans la base de données. Cela nécessite que vous ayez la liste ou la base de données de mot de passe stockée, mais il a l’avantage que vous n’ayez pas à tenter directement des connexions contre le système – vous pouvez travailler hors ligne à votre guise.

Comment utiliser John l’Éventreur

Avant d’utiliser John the Ripper, une note importante: nous utilisons des machines virtuelles pour illustrer l’utilisation. Dans le cas de cet outil en particulier, les performances sont importantes. Considérez les avantages et les inconvénients relatifs de l’utilisation de la virtualisation et du contexte. Par exemple, vous pourriez trouver un IAAS où payer pour le temps du processeur peut être une proposition coûteuse. Ou vous pourriez obtenir de meilleures performances exécutant l’outil sur un système d’exploitation hôte plutôt qu’un invité.

Cela mis à part, John est simple à utiliser. Au minimum, vous devez spécifier les valeurs de mot de passe stockées que vous souhaitez casser. Si vous ne fournissez aucune information autre que cela, l’outil essaie de déterminer dans quel format les valeurs stockées se trouvent et assume un ensemble de contraintes sur ce que vous pourriez vouloir faire. Cela dit, dans la plupart des cas, vous devez fournir plus d’informations pour permettre à l’outil de fonctionner le plus efficacement.

Modes de fissuration

Considérez quel “mode de fissuration” que vous avez l’intention d’utiliser. Vous pouvez spécifier vos propres modes définis en externe. John a également des modes intégrés:

- Mode de fissure unique Utilise des informations sur l’utilisateur, telles que le nom d’utilisateur ou le nom complet, à partir des valeurs de mot de passe fournies, lorsqu’elles sont présentes, pour tenter de créer un court dictionnaire très ciblé de mots de passe ciblés pour se fissurer.

- Mode liste de mots fonctionne via une liste de mots, fournis par l’utilisateur ou intégré, et essaie toutes les valeurs de la liste de mots.

- Mode incrémental Tentative d’itération à travers toutes les combinaisons de caractères possibles en fonction des critères de longueur et de complexité réglables – par exemple, toutes les chaînes entre cinq et huit caractères alphanumériques.

Si vous ne spécifiez pas de mode, l’outil les essaie séquentiellement dans l’ordre indiqué ci-dessus.

Formats de mot de passe

Bien que cela ne soit pas nécessaire dans tous les cas, il est utile de savoir que les mots de passe du format sont stockés. En effet, les applications peuvent manipuler les formats d’une manière que John pourrait ne pas s’attendre – une application Web, par exemple, pourrait les valeurs de base64 ou d’encode d’URL avant de les stocker. Cela est également utile car les mécanismes intégrés utilisés par John pour déterminer le type et le format peuvent être erronés. Considérez deux valeurs similaires en format mais très différentes: un hachage MD5 et un hachage à clé MD5. Les sorties sont identiques au format, mais les processus qui ont conduit aux sorties sont tout sauf. John ne connaîtrait pas la différence, sauf si vous fournissez les informations manquantes.

Exemples

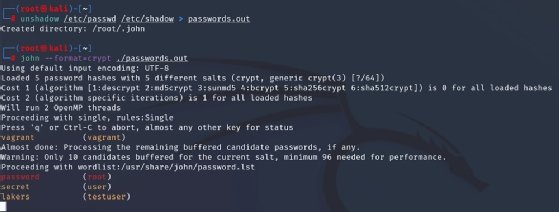

La figure 2 illustre l’utilisation du débarquer commande. Ceci est distribué avec John the Ripper dans la plupart des packages. Il combine le contenu de / etc / passwd et / etc / ombre sur une machine virtuelle Linux, dans ce cas, kali. Ensuite, nous avons utilisé le John commande et spécifié le format – dans ce cas, le crypte mécanisme. Comme nous ne l’avons pas dit quel mode de craquage à utiliser, John commence par une seule fissure puis procéda à Wordlist – aucun n’a été spécifié, il a donc utilisé la valeur par défaut. En fin de compte, il passera en mode incrémentiel.

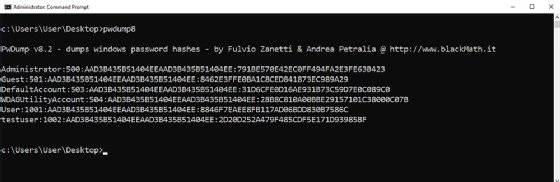

Dans un exemple plus compliqué, la figure 3 montre une tentative de casser les mots de passe Microsoft Windows. Comme pour l’exemple Linux, les mots de passe doivent être placés dans un format Jean que le Ripper peut comprendre. Pour ce faire, nous avons utilisé PWdump v8.2.

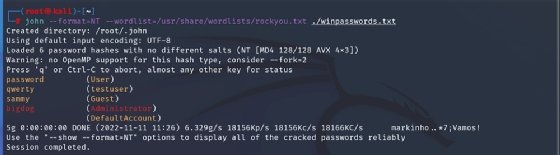

Ces valeurs sont introduites dans Jean le Ripper pour se fissurer dans la figure 4. Nous avons spécifié le mode de liste de mots et lui avons demandé d’utiliser Rockyou.txt, l’une des listes de mots intégrées qui sont par défaut avec la plupart des distributions Linux axées sur la sécurité. Notez que vous devrez peut-être d’abord extraire le fichier texte. Les mots de passe ont été définis sur des valeurs faibles – les mots du dictionnaire dans tous les cas – pour permettre à la fissuration de se terminer rapidement. Ces deux exemples démontrent l’utilisation la plus universellement applicable et la plus élémentaire de John the Ripper. Pour une utilisation plus avancée, vous devrez peut-être devenir un peu créatif. Parfois, le format des valeurs de mot de passe stockées que vous pouvez obtenir n’est pas dans l’un des formats pris en charge par John hors de la boîte. Avec quelques modifications intelligentes, cependant, vous pouvez convertir à l’un de ceux qui ont un peu de recherche.

À la fin de la journée, John the Ripper n’est pas l’outil le plus compliqué, mais comme vous le verrez avec une expérimentation, c’est un véritable cheval de bataille pour les équipes rouges, les équipes bleues et les auditeurs.

Note de l’éditeur: Il est possible d’utiliser John le Ripper – et n’importe quel biscuit de mot de passe – légalement et illégalement. C’est à vous de vous assurer que votre utilisation est légale. Obtenez l’autorisation et l’approbation appropriées avant de tenter de casser les mots de passe et gérer les informations obtenues éthiquement. Si vous ne savez pas si une utilisation donnée est légale, ne procédez pas tant que vous avez confirmé que c’est le cas – par exemple, en discutant et en validant votre utilisation prévue avec le conseil de votre organisation.