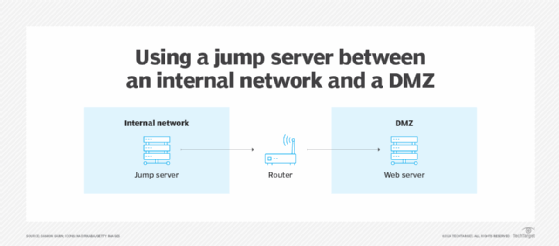

Les serveurs de saut, également appelés Jump Box, sont un moyen populaire de sécuriser les chemins d’administration entre les systèmes situés dans différentes zones de sécurité. Les serveurs de saut relient un ou plusieurs segments de réseau, permettant un accès administratif entre les zones.

Par exemple, le poste de travail d’un administrateur réside probablement dans un réseau local virtuel (VLAN) interne sécurisé. Cet administrateur peut être responsable de la configuration des serveurs Web, de messagerie ou de résolution de noms situés dans une DMZ relativement peu fiable. Avec un jump server, l’administrateur peut se connecter à ces systèmes en toute sécurité.

Les serveurs de saut sont renforcés, surveillés et ne stockent aucune information précieuse. Il peut s’agir de points de terminaison de tunnel SSH ou de cibles RDP (Remote Desktop Protocol).

Exemples courants de serveurs de saut

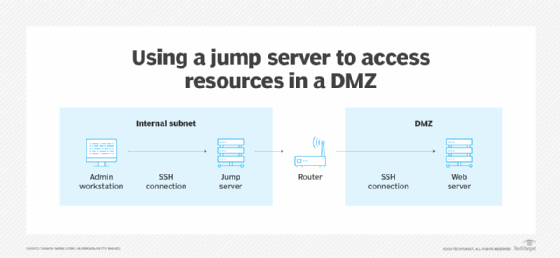

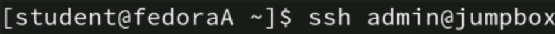

Examinons comment le poste de travail Linux d’un administrateur se connecte à un système DMZ. Tout d’abord, le poste de travail établit une connexion SSH au serveur de saut. Cette connexion est authentifiée et cryptée, même si elle traverse le réseau interne supposément fiable. À partir du serveur de saut, la connexion utilise le transfert SSH pour établir une connexion sécurisée avec le serveur cible dans la DMZ.

Ces connexions SSH nécessitent une authentification, généralement basée sur une clé. L’authentification nécessite que l’administrateur prouve son identité, après quoi l’accès aux ressources (dans ce cas, le système cible DMZ) est accordé.

Les serveurs Jump peuvent également centraliser et contrôler l’accès aux ressources cloud. Il est plus facile de contrôler et de surveiller les connexions cloud qui passent par un point unique pour accéder aux systèmes basés sur le cloud. Cet exemple n’est pas différent des systèmes sur site, mais l’évolutivité du cloud peut ajouter des défis. Quoi qu’il en soit, les fournisseurs de services cloud proposent différentes manières de mettre en œuvre des serveurs de saut pour accéder aux ressources.

Technologies de serveur de saut

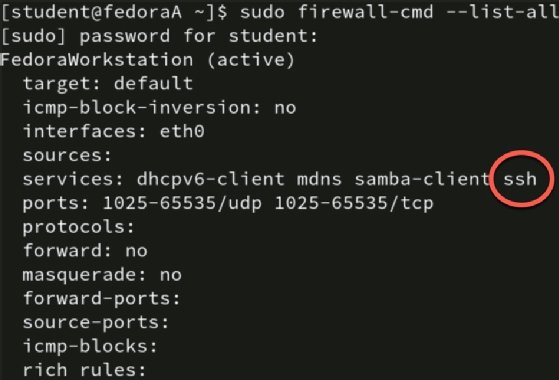

Les serveurs de saut exécutent un système d’exploitation commun. Prenons une organisation standardisée sur Linux ou Windows, ou une combinaison. Ses serveurs de saut auraient une installation minimale du système d’exploitation, très probablement Linux. En tant que tel, le serveur n’aurait pas d’interface graphique, exécuterait uniquement les services SSH et de pare-feu et restreindrait l’accès via le pare-feu basé sur l’hôte. Toute l’administration des systèmes cibles s’effectue via le serveur de saut.

N’oubliez pas que les serveurs de saut ne doivent jamais stocker de données sensibles. Ils ne constituent pas un endroit pour les fichiers utilisateur, les sauvegardes de fichiers de configuration ou les bases de données. Leur seul rôle est de connecter deux ou plusieurs segments de réseau.

Deux technologies principales établissent une connexion réseau vers et depuis les serveurs de saut : SSH et RDP.

SSH est un protocole de connectivité à distance standard dans le monde Linux/Unix. On le trouve également couramment avec les périphériques réseau, tels que les commutateurs et les routeurs intelligents. C’est moins courant avec les systèmes Windows, bien que diverses options de client et de serveur SSH soient disponibles pour la plate-forme, par exemple, PuTTY est un client Windows SSH. Microsoft PowerShell prend également en charge SSH.

RDP est un protocole Windows courant. Il fournit une interface graphique aux systèmes distants, permettant aux administrateurs de travailler avec des appareils comme s’ils étaient juste devant eux. RDP crypte les connexions administrateur par défaut.

Des options telles que l’informatique en réseau virtuel peuvent également être appropriées pour créer une connexion réseau, mais veillez à verrouiller correctement le logiciel.

Les configurations de pare-feu pour SSH et RDP sont standard. SSH utilise le port TCP 22 et RDP s’appuie sur le port TCP 3389.

Liste de contrôle pour le renforcement du serveur Jump

La configuration d’un serveur de saut est un excellent exemple du concept « moins c’est plus ». Cela commence par une installation sécurisée et l’installation uniquement du minimum de fonctionnalités et de services. N’ajoutez pas plus d’applications que nécessaire et utilisez des stratégies de contrôle des applications pour autoriser uniquement l’exécution des applications autorisées.

Voici les étapes de renforcement courantes pour les serveurs de saut :

- Installation minimale du système d’exploitation.

- Installation minimale de l’application et activation des contrôles d’application.

- Services minimaux en cours d’exécution.

- Configuration stricte du pare-feu.

- Contrôle d’accès strict au serveur de saut.

- Configurez MFA.

- Autorisez uniquement les administrateurs à se connecter au serveur de saut à partir de postes de travail autorisés.

- Aucune donnée de l’utilisateur final.

- Pas de connectivité Internet.

- Utilisez uniquement des méthodes à espace d’air pour les correctifs.

- Activez des politiques strictes de surveillance et de journalisation avec des audits fréquents.

Les systèmes Linux s’appuient généralement sur rsyslog pour la journalisation. Il maintient des journaux détaillés, propose le transfert des journaux et fournit des alertes. L’Observateur d’événements est le mécanisme de fichier journal Windows standard. Il prend en charge la journalisation et les alertes détaillées et centralisées. Quelle que soit la plate-forme, le serveur de saut d’audit enregistre régulièrement toute anomalie.

Avantages et inconvénients des serveurs de saut

Malgré leurs avantages, les serveurs de saut présentent également quelques défis à prendre en compte.

Avantages

- Configurations de base du système d’exploitation et des services.

- Pas de connectivité Internet, ce qui rend difficile pour les attaquants d’ajouter des logiciels malveillants.

- Aucune donnée sensible stockée sur le système.

- Surveillance détaillée, journalisation et audit du système.

Les inconvénients

- Exposer les connexions d’un seul utilisateur pourrait ouvrir toutes les connexions.

- Cela pourrait être difficile à durcir et à réparer.

- Fournit uniquement une sécurité frontale ; les autres couches du réseau doivent être sécurisées.

Comment faire en sorte que les serveurs Jump fonctionnent pour vous

De nombreuses organisations séparent les ressources commerciales en zones spécifiques, les systèmes internes des employés existant sur des VLAN distincts des serveurs de bases de données, eux-mêmes distincts des ressources accessibles sur Internet. Ces segments sont des éléments essentiels de la gestion de la sécurité et du trafic du réseau.

Les serveurs de saut sont des outils essentiels pour les administrateurs de réseaux fortement segmentés et sécurisés, fournissant un point de contrôle entre les segments. Le fait que les serveurs de saut ne stockent pas de données et n’exécutent qu’un minimum de services signifie qu’ils sont moins sujets aux erreurs de configuration ou aux vulnérabilités. La connexion typique est SSH ou RDP, bien que d’autres options existent. Les principes sont les mêmes qu’il s’agisse d’accéder à des ressources sur site ou dans le cloud.

Il est important de revoir régulièrement la topologie de votre réseau et d’identifier les zones de sécurité. Réfléchissez à l’endroit où l’administration entre zones s’effectue et déterminez comment les serveurs de saut peuvent augmenter la sécurité et la gestion de vos systèmes.

Damon Garn est propriétaire de Cogspinner Coaction et fournit des services indépendants de rédaction et d’édition informatique. Il a rédigé plusieurs guides d’étude CompTIA, notamment les guides Linux+, Cloud Essentials+ et Server+, et contribue largement aux blogs TechTarget Editorial et CompTIA.