Les pirates nord-coréens emploient de nouvelles tactiques pour compromettre les activités liées à la cryptographie

Les pirates nord-coréens ciblent les entreprises liées à la cryptographie avec des e-mails de phishing et de nouveaux logiciels malveillants…

Comment supprimer vos informations personnelles des résultats de recherche Google

Comment Avez-vous déjà cherché sur Google ? Étiez-vous satisfait de ce qui s’est passé ? Sinon, envisagez de demander la suppression…

Tirer parti de Wazuh pour la sécurité Zero Trust

La sécurité Zero Trust change la façon dont les organisations gèrent la sécurité en supprimant la confiance implicite tout en…

Les SBOM pourraient-ils sauver des vies ? SecOps dans les infrastructures critiques

C’est un scénario catastrophique : un groupe menaçant d’un État-nation obtient un accès persistant aux systèmes informatiques qui gèrent…

Bilan de la semaine : le bug d’usurpation des thèmes Windows “revient”, les employés ont été hameçonnés via Microsoft Teams

Voici un aperçu de certaines des actualités, articles, interviews et vidéos les plus intéressants de la semaine dernière : Problèmes de…

Mois en sécurité avec Tony Anscombe – Édition octobre 2024

Vidéo Ingérence électorale, violations d'American Water et d'Internet Archive, nouvelles lois sur la cybersécurité, et bien plus encore : le mois…

Une violation massive de la configuration de Git expose 15 000 informations d’identification ; 10 000 dépôts privés clonés

01 novembre 2024Ravie LakshmananVulnérabilité/Sécurité du Cloud Les chercheurs en cybersécurité ont signalé une campagne « massive » qui cible les…

Comment créer un playbook de réponse aux incidents avec un modèle

La création et la maintenance d'un playbook de réponse aux incidents peuvent améliorer considérablement la rapidité et l'efficacité de…

Des pirates russes livrent des fichiers de configuration RDP malveillants à des milliers de personnes

Midnight Blizzard – un groupe de cyberespionnage lié au Service russe de renseignement extérieur (SVR) – cible les travailleurs du…

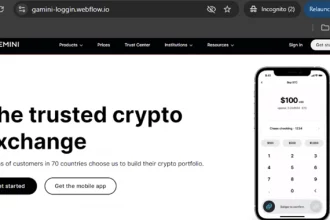

Les cybercriminels utilisent Webflow pour inciter les utilisateurs à partager des informations de connexion sensibles

Les chercheurs en cybersécurité ont mis en garde contre une augmentation du nombre de pages de phishing créées à l'aide…