L’équipe ukrainienne d’intervention en cas d’urgence informatique (CERT-UA) a mis en garde contre de nouvelles attaques de phishing visant à infecter les appareils avec des logiciels malveillants.

L’activité a été attribuée à un cluster de menaces qu’il suit sous le nom d’UAC-0020, également connu sous le nom de Vermin. L’ampleur et la portée exactes des attaques sont actuellement inconnues.

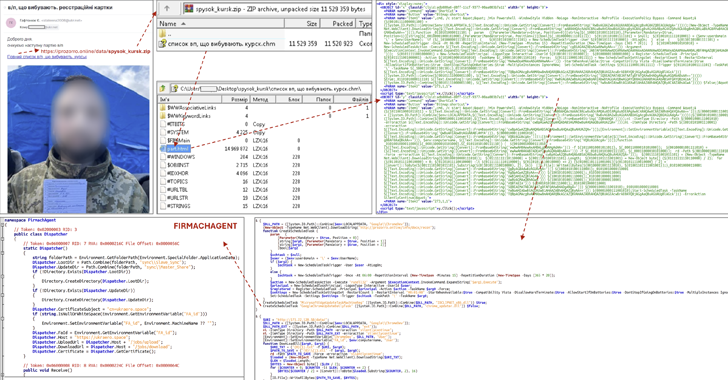

Les chaînes d’attaque commencent par des messages de phishing contenant des photos de prisonniers de guerre présumés de la région de Koursk, invitant les destinataires à cliquer sur un lien pointant vers une archive ZIP.

Le fichier ZIP contient un fichier d’aide HTML compilé Microsoft (CHM) qui intègre le code JavaScript responsable du lancement d’un script PowerShell obscurci.

“L’ouverture du fichier installe les composants du logiciel espion connu SPECTR, ainsi que le nouveau malware appelé FIRMACHAGENT”, a déclaré le CERT-UA. “Le but de FIRMACHAGENT est de récupérer les données volées par SPECTR et de les envoyer à un serveur de gestion distant.”

SPECTR est un malware connu lié à Vermin depuis 2019. Le groupe serait lié aux agences de sécurité de la République populaire de Luhansk (LPR).

Plus tôt en juin, le CERT-UA a détaillé une autre campagne orchestrée par les acteurs Vermin appelée SickSync qui ciblait les forces de défense du pays avec SPECTR.

SPECTR est un outil complet conçu pour collecter un large éventail d’informations, notamment des fichiers, des captures d’écran, des informations d’identification et des données provenant de diverses applications de messagerie instantanée telles que Element, Signal, Skype et Telegram.