La création et la maintenance d’un playbook de réponse aux incidents peuvent améliorer considérablement la rapidité et l’efficacité de la réponse aux incidents de votre organisation. Mieux encore, vous pouvez généralement créer un playbook sans beaucoup de temps et d’efforts supplémentaires.

Pour vous aider, voici un cours intensif sur ce que sont les playbooks de réponse aux incidents, pourquoi ils sont importants, comment les utiliser et comment les créer.

Qu’est-ce qu’un playbook de réponse aux incidents et pourquoi est-il important ?

Un manuel de réponse aux incidents définit les processus courants ou les procédures étape par étape nécessaires aux efforts de réponse aux incidents de votre organisation dans un format facile à utiliser. Les playbooks sont conçus pour être exploitables, ce qui signifie qu’ils indiquent rapidement aux membres de l’équipe de réponse aux incidents quelles actions ils doivent effectuer dans différentes circonstances. Par exemple, un playbook peut comporter des éléments permettant de déclarer officiellement un incident, de collecter et de sauvegarder des preuves numériques, d’éradiquer les ransomwares ou autres logiciels malveillants d’un environnement et de coordonner une annonce de violation de données avec l’équipe de relations publiques, ainsi que de nombreuses autres étapes.

Chaque minute compte dans la réponse aux incidents. Un playbook fournit une source d’instructions unique, faisant autorité et à jour pour tout le personnel ayant des rôles et des responsabilités en matière de réponse aux incidents. Tout le monde devrait savoir à tout moment où trouver les dernières informations.

Comment créer un playbook de réponse aux incidents

Les étapes clés suivantes permettent de créer un manuel de réponse aux incidents efficace qui fonctionne bien pour votre organisation :

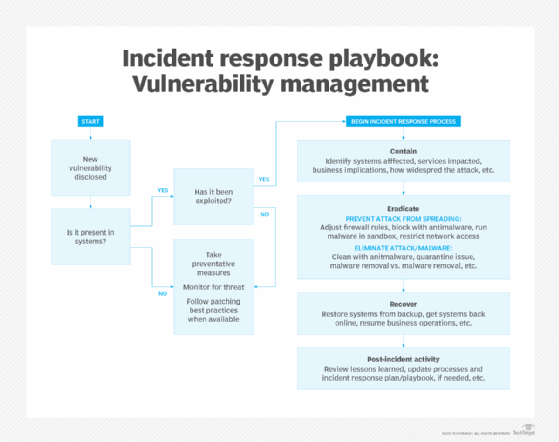

Étape 1. Envisagez d’utiliser les playbooks et frameworks existants

Consultez les manuels de réponse aux incidents accessibles au public pour voir quelles activités ils documentent, combien de détails ils fournissent sur chaque activité et comment ils organisent les ensembles d’activités. De nombreuses organisations choisissent d’utiliser des playbooks qui suivent les phases du cadre de réponse aux incidents du NIST : préparation, détection et analyse, confinement, éradication et récupération, et activité post-incident.

Étape 2. Évaluer et mettre à jour les programmes de réponse aux incidents existants

Rassemblez vos politiques, procédures et autres documents existants liés aux activités de réponse aux incidents. Évaluez-les pour en vérifier l’exhaustivité, l’exactitude et la convivialité.

Étape 3. Rédigez des playbooks bien organisés

Planifiez correctement le contenu de votre playbook, ainsi que la manière dont il doit être structuré et organisé. Il s’agit d’un exercice d’équilibre. Plus les jeux sont détaillés – et plus le manuel de jeu est complet – plus il faut d’efforts pour créer et maintenir. Mais cet effort pourrait faire gagner du temps à vos intervenants en cas d’incident. Une méthode pour créer un playbook consiste à répertorier toutes les actions de réponse potentielles à un incident particulier, ainsi que leurs processus et procédures corrélés.

Étape 4. Rendre les playbooks conviviaux

Assurez-vous que les playbooks de réponse aux incidents sont faciles à lire et à utiliser. Une fois les besoins spécifiques de votre organisation identifiés, rédigez des étapes simples que les utilisateurs doivent suivre. Si les étapes ne sont pas claires ou compliquées, les membres de l’équipe pourraient avoir du mal à accomplir leurs tâches nécessaires lors d’un incident et retarder les délais de réponse.

Étape 5. Mettez à jour les playbooks et les plans si nécessaire

Effectuez une analyse et des commentaires post-incident pour évaluer dans quelle mesure un playbook a fonctionné contre un incident réel et non scénarisé. Recueillez les commentaires de tous ceux qui ont utilisé le playbook pour déterminer dans quelle mesure il les a informés des différentes étapes à suivre et si quelque chose s’est avéré déroutant ou compliqué. Une fois les commentaires collectés, examinez-les par rapport aux playbooks existants et apportez des modifications ou des mises à jour, si nécessaire.

Types de manuels de réponse aux incidents

Les incidents de sécurité se produisent de plusieurs manières. Il est impossible pour les organisations d’élaborer des instructions étape par étape pour chacun car elles nécessitent des réponses différentes.

Pour faciliter cette tâche, le NIST propose de larges regroupements d’incidents basés sur des vecteurs d’attaque communs qui peuvent servir de base à la définition de procédures de traitement spécifiques. Certains vecteurs d’attaque courants pour lesquels identifier et créer des playbooks sont les suivants :

- Attaques sur supports externes ou amovibles à partir de périphériques, de lecteurs flash ou de CD.

- Attaques d’usure qui utilisent des méthodes par force brute pour compromettre ou détruire des systèmes, des réseaux ou des services.

- Attaques de sites Web ou basées sur le Web.

- Attaques par courrier électronique et ingénierie sociale – par exemple, phishing.

- Violations de la politique d’utilisation acceptable par un utilisateur autorisé qui entraînent une attaque. Cela peut inclure des menaces internes malveillantes ou négligentes.

- La perte ou le vol d’équipements tels qu’un smartphone ou un ordinateur portable fourni par l’entreprise.

Quels sont les avantages d’avoir un manuel de réponse aux incidents ?

Les avantages de l’adoption de playbooks pour la réponse aux incidents sont les suivants :

- Les activités de réponse aux incidents sont cohérentes dans toute l’organisation et le personnel est moins susceptible de sauter des étapes dans les processus et procédures.

- Les réponses doivent commencer plus tôt et être exécutées plus rapidement avec un playbook à suivre. Cela réduit la durée des incidents et les dommages qu’ils pourraient causer. Les opérations normales de votre organisation devraient également reprendre plus rapidement.

- Le playbook fournit effectivement un langage commun que tout le personnel de réponse aux incidents peut parler. Vous pouvez gagner du temps et améliorer les résultats en dirigeant quelqu’un vers une pièce en particulier plutôt que d’essayer d’expliquer rapidement ce que vous aimeriez qu’il fasse, par exemple.

Cas d’utilisation du manuel de réponse aux incidents

Les playbooks de réponse aux incidents ne sont pas seulement utiles pour répondre à des incidents réels ; ils ont généralement d’autres utilisations. Par exemple, les playbooks sont d’excellents atouts pour familiariser les nouveaux employés avec la façon dont votre organisation mène ses activités de réponse aux incidents. Ils sont également très utiles pour les exercices et les tests de réponse aux incidents. Dans un exercice théorique de réponse à un incident, les participants peuvent faire référence à des pièces de théâtre particulières pour indiquer comment ils agiraient dans une situation réelle. Lors d’un test, les actions des participants peuvent être comparées à ce que spécifie le playbook.

Modèle et exemples de manuel de réponse aux incidents

Un manuel de réponse aux incidents décrit les étapes qu’une organisation doit suivre pour répondre aux incidents de sécurité des données.

Nos modèles de playbooks (voir l’encadré en haut de cet article) constituent un point de départ utile pour aider votre équipe de réponse aux incidents à développer un plan personnalisé adapté aux besoins de votre organisation. Pour plus d’idées sur la façon de créer un playbook de réponse aux incidents, consultez les exemples suivants :

Lorsque vous créez vos playbooks, assurez-vous d’obtenir les commentaires des personnes qui les utiliseront. Si votre playbook est difficile à utiliser, il pourrait être plus un obstacle qu’une aide, c’est pourquoi leur contribution sur les jeux et les ébauches du playbook est inestimable.

NDLR : Cet article a été mis à jour en octobre 2024 pour inclure des modèles téléchargeables et améliorer l’expérience du lecteur.

Karen Scarfone est la consultante principale chez Scarfone Cybersecurity à Clifton, en Virginie. Elle fournit des conseils en matière de publications sur la cybersécurité aux organisations et était auparavant informaticienne principale pour le NIST.