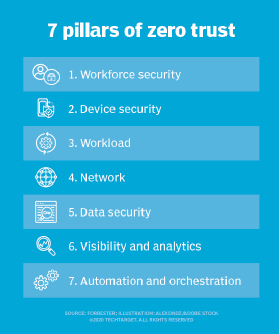

Le cadre Zero Trust gagne du terrain dans les entreprises en raison de ses avantages en matière de sécurité. Les organisations adoptent de plus en plus un modèle de confiance zéro dans leurs programmes de sécurité, remplaçant le modèle de sécurité traditionnel basé sur le périmètre.

Le modèle basé sur le périmètre considère les utilisateurs, les appareils et les ressources résidant directement sur le LAN et le WAN de l’entreprise comme plus dignes de confiance que ceux de l’extérieur du réseau. Le défi posé par les menaces internes et l’explosion de l’IoT et des appareils de pointe ont nécessité des changements majeurs dans les architectures et les outils de sécurité mis en œuvre sur les réseaux d’entreprise. C’est là que les sept piliers du Zero Trust entrent en jeu car, dans un modèle Zero Trust, tout est considéré comme non fiable, quel que soit l’endroit où réside l’utilisateur ou la ressource.

Mais passer à un modèle de confiance zéro nécessite des considérations logistiques et une planification. Pour faciliter la migration d’une architecture de sécurité basée sur le périmètre vers un cadre Zero Trust, de nombreuses organisations se sont référées au cadre Forrester Zero Trust Extended (ZTX). ZTX est devenu une référence incontournable sur la meilleure façon d’acheter et de mettre en œuvre les bons outils, politiques et méthodologies.

Ce qui suit est une introduction au cadre ZTX de Forrester qui décompose les piliers nécessaires pour déployer correctement la sécurité zéro confiance sur toutes les technologies et cultures d’entreprise.

1. Sécurité du personnel

Le pilier de la sécurité du personnel se concentre sur l’utilisation d’outils de sécurité, tels que les politiques d’authentification et de contrôle d’accès. Ces outils identifient et valident l’utilisateur qui tente de se connecter au réseau avant d’appliquer des politiques d’accès qui limitent l’accès afin de réduire la surface d’attaque.

2. Sécurité de l’appareil

Tout comme la sécurité du personnel, l’objectif principal du pilier de la sécurité des appareils est l’identification et l’autorisation lorsque les appareils tentent de se connecter aux ressources de l’entreprise. Les appareils peuvent être contrôlés par l’utilisateur ou complètement autonomes, comme dans le cas des appareils IoT.

3. Sécurité de la charge de travail

Le pilier de la sécurité des charges de travail fait référence aux applications, processus numériques et ressources informatiques publiques et privées utilisés par une organisation à des fins opérationnelles. La sécurité est intégrée à chaque charge de travail pour empêcher la collecte de données, les accès non autorisés ou la falsification des applications et services sensibles.

4. Sécurité du réseau

Le pilier Zero Trust de la sécurité réseau est utilisé pour aider à microsegmenter et isoler les ressources sensibles de l’accès par des personnes ou des objets non autorisés.

5. Sécurité des données

Ce pilier du zéro confiance s’articule autour de la catégorisation des données d’entreprise. Une fois catégorisées, les données peuvent être isolées de tout le monde, sauf de ceux qui ont besoin d’y accéder. Ce pilier comprend également le processus de détermination de l’endroit où les données doivent être stockées, ainsi que l’utilisation de mécanismes de cryptage pendant que les données sont en transit et au repos.

6. Visibilité et analyses

Tous les processus de sécurité qui tournent autour du contrôle d’accès, de la segmentation, du chiffrement et de l’organisation des applications ou des données doivent être étroitement surveillés. Le pilier visibilité et analyse peut prescrire l’utilisation de l’IA pour automatiser certains processus, notamment la détection des anomalies, le contrôle de la configuration et la visibilité des données de bout en bout.

7. Automatisation et orchestration

Le dernier pilier du cadre Zero Trust couvre les moyens modernes grâce auxquels les organisations peuvent automatiser et contrôler de manière centralisée l’ensemble du modèle Zero Trust sur le LAN, le WAN, le WAN sans fil et les centres de données publics ou privés.

Les responsables de la sécurité peuvent mettre en œuvre ces sept piliers du modèle ZTX pour appliquer les outils de sécurité appropriés et mieux sécuriser l’informatique. Le playbook ZTX ou des piliers Zero Trust similaires sont conçus pour aider les administrateurs de sécurité informatique à identifier, organiser et mettre en œuvre les outils de sécurité appropriés qui répondent à l’objectif global d’une stratégie Zero Trust.

Note de l’éditeur: Cet article a été mis à jour en mai 2024 pour améliorer l’expérience du lecteur.

Andrew Froehlich est fondateur d’InfraMomentum, une société de recherche et d’analyse informatique d’entreprise, et président de West Gate Networks, une société de conseil informatique. Il est impliqué dans l’informatique d’entreprise depuis plus de 20 ans.