Un pare-feu proxy est un système de sécurité réseau qui protège les ressources réseau en filtrant les messages au niveau de la couche application. On l’appelle aussi un pare-feu d’applications ou pare-feu de passerelle et constitue le type de pare-feu le plus sécurisé.

Comment fonctionne un pare-feu proxy ?

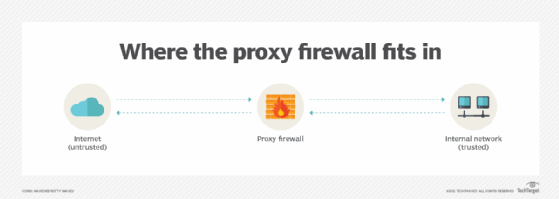

Un pare-feu proxy se situe entre un réseau interne et l’Internet public. Il possède sa propre adresse IP (Internet Protocol), qui empêche les paquets de données de passer directement entre les réseaux internes et externes. Lorsqu’un utilisateur ou un appareil du réseau interne a besoin d’accéder à Internet, le serveur proxy établit la connexion au service demandé. Ensuite, il examine le trafic à la recherche de menaces de sécurité et l’évalue par rapport aux politiques de sécurité de l’organisation.

Suite à ces évaluations, et si aucune menace n’est détectée, il autorise la connexion. S’il détecte une menace, il empêche l’utilisateur d’accéder à cette ressource Web (site ou application). Dans tous les cas, le pare-feu masque les détails du réseau interne et des utilisateurs du réseau externe, renforçant ainsi la sécurité et contribuant à minimiser les menaces externes.

Les pare-feu proxy modernes utilisent de nombreuses tactiques pour analyser le trafic des applications et le filtrer en cas de découverte de menaces. Celles-ci incluent une inspection approfondie des paquets dans laquelle les paquets de données entrants sont inspectés et analysés avant que le pare-feu n’autorise l’accès autorisé ou bloque l’accès non autorisé.

Comment les pare-feu proxy sont-ils utilisés ?

Les proxys peuvent être installés sur le réseau lui-même – entre Internet et le réseau interne – ou sur chaque ordinateur individuel. Ils peuvent également être déployés au sein d’un périphérique matériel, tel qu’un routeur ou un pare-feu.

En général, un pare-feu proxy agit comme une barrière entre les utilisateurs autorisés sur un réseau interne et les utilisateurs non autorisés sur un réseau externe, comme Internet. Cela peut également aider à accomplir les tâches suivantes :

- Protégez les systèmes critiques contre tout accès non autorisé.

- Assurez-vous que seuls les utilisateurs autorisés ont accès aux ressources d’un réseau informatique.

- Filtrez les messages et les paquets indésirables sur un réseau Internet.

- Protégez-vous contre les intrusions sur le réseau et l’espionnage.

Une autre utilisation des pare-feu proxy consiste à restreindre l’accès à des sites sensibles, malveillants ou inappropriés. Par exemple, les organisations peuvent empêcher leurs employés d’accéder à Facebook ou X, anciennement Twitter, pendant les heures de travail, tout en leur permettant d’accéder à leurs comptes professionnels.

Avantages des pare-feu proxy

Les pare-feu proxy sont un élément essentiel d’une infrastructure de cybersécurité moderne. En inspectant le trafic au niveau de la couche application, les pare-feu proxy contribuent à protéger les organisations contre de nombreux types de menaces, telles que les virus, les logiciels malveillants et les attaques de phishing. De plus, ils peuvent examiner l’intégralité du paquet réseau, plutôt que simplement l’adresse réseau et le numéro de port. De telles inspections approfondies du trafic fournissent davantage d’informations sur les menaces, permettant ainsi aux organisations de mettre en œuvre des contrôles plus stricts.

Un autre avantage des pare-feu proxy est qu’ils offrent un haut niveau d’anonymat. Ils protègent ainsi les adresses IP internes et offrent une défense plus solide contre les intrusions non autorisées ou malveillantes. De plus, en bloquant l’accès à des sites spécifiques – jugés dangereux ou dangereux par les équipes de sécurité – ils garantissent que les utilisateurs du réseau interne ne voient que du contenu sécurisé.

Les gestionnaires de réseau peuvent également déployer des pare-feu proxy pour améliorer les temps de chargement des sites Web et optimiser la bande passante, grâce à leur capacité à mettre en cache le contenu Web et à compresser les données. La mise en cache permet une récupération plus rapide du contenu Web, améliorant ainsi l’expérience de navigation des utilisateurs.

Les autres avantages des pare-feu proxy sont les suivants :

- Capacités de journalisation. Les pare-feu proxy incluent des fonctionnalités de journalisation étendues. Les journaux peuvent constituer une ressource précieuse pour les administrateurs de sécurité lorsqu’ils traitent des incidents de sécurité.

- Évaluation des menaces. Marcus J. Ranum, à qui l’on attribue l’idée d’un pare-feu proxy, décrit comment les programmeurs peuvent évaluer les niveaux de menace des protocoles d’application et déployer une détection des erreurs et des attaques ainsi qu’une vérification de la validité.

- Contrôle et granularité. Les pare-feu proxy offrent plus de contrôle et de granularité que les autres types de pare-feu. En effet, ils peuvent être configurés pour appliquer des niveaux de sécurité spécifiques à des utilisateurs et des groupes individuels. De plus, ils fournissent des journaux d’accès détaillés sur les activités des utilisateurs pour aider les administrateurs dans l’audit.

Inconvénients des pare-feu proxy

Au moment de décider comment ou s’il faut utiliser des pare-feu proxy, il est important d’évaluer à la fois leurs avantages et leurs inconvénients.

Les inconvénients des pare-feu proxy sont les suivants :

- Possibilité de désactiver. De nombreux utilisateurs désactivent les pare-feu proxy lorsqu’ils ne peuvent pas accéder à certains sites Web ou applications sur Internet. Cela peut ouvrir des failles de sécurité qui permettent aux acteurs malveillants d’obtenir un accès non autorisé à l’organisation ou à ses ressources.

- Performances lentes. Les pare-feu proxy peuvent ralentir les connexions Internet. Parce qu’ils fonctionnent comme un tiers entre Internet et un ordinateur interne, ils établissent une connexion supplémentaire pour chaque paquet sortant et entrant. Cela peut créer un goulot d’étranglement dans les flux de trafic et ralentir les performances.

- Point de défaillance unique. Les pare-feu proxy peuvent également devenir un point de défaillance unique dans le système, affaiblissant ainsi la sécurité globale. Une façon d’éviter ce problème consiste à mettre en œuvre de solides tactiques de basculement et de redondance.

Pare-feu proxy vs serveur proxy

Un pare-feu proxy est un type de serveur proxy. Cependant, tous les serveurs proxy ne sont pas des pare-feu proxy.

Un serveur proxy agit comme intermédiaire entre les appareils clients et un serveur Internet, transmettant les requêtes et les réponses entre eux. Un pare-feu proxy n’a pas cette capacité. Lorsqu’un client envoie une demande d’accès à un site Web sur Internet, elle est acheminée vers le serveur proxy, qui récupère ensuite les informations du site et les transmet au navigateur de l’appareil. Cela permet à l’utilisateur de visualiser le site Web demandé. L’objectif principal d’un serveur proxy est de sécuriser l’échange de données entre les utilisateurs et les sites Web et d’empêcher les acteurs malveillants d’accéder à un réseau privé.

Il est possible de configurer un serveur proxy comme pare-feu proxy pour analyser et filtrer le trafic réseau entrant, puis l’autoriser ou le refuser en fonction des niveaux de sécurité et des règles de sécurité. S’il détecte une menace potentielle, telle qu’un logiciel malveillant ou un virus, le serveur proxy bloque le trafic. Il peut également détecter les intrusions sur le réseau et aider les équipes de sécurité à appliquer les politiques de sécurité.

En plus de ses capacités de filtrage et de sécurité, un serveur proxy peut également mettre en cache des pages Web et compresser les données pour réduire les demandes de bande passante. Il peut également être utilisé pour masquer les informations utilisateur ou pour aider les utilisateurs à se connecter à des services qui seraient autrement bloqués par l’équipe de sécurité de leur organisation.

Pare-feu proxy vs pare-feu traditionnel

Un pare-feu proxy agit comme une passerelle entre les utilisateurs internes et Internet. Il peut être installé sur le réseau d’une organisation ou sur un serveur distant accessible par le réseau interne. Il assure la sécurité du réseau interne en surveillant et en bloquant le trafic transmis vers et depuis Internet.

Là où un pare-feu proxy peut filtrer le trafic et évaluer et traiter les demandes d’accès, un pare-feu traditionnel ne peut filtrer que le trafic. Il agit simplement comme une passerelle entre deux réseaux pour bloquer le trafic externe indésirable et protéger les ordinateurs et les réseaux contre les accès non autorisés et les cyberattaques.

Un pare-feu proxy offre une sécurité et une confidentialité des utilisateurs améliorées par rapport aux pare-feu traditionnels. En effet, les pare-feu proxy peuvent effectuer des inspections approfondies du trafic entrant et masquer les adresses IP des utilisateurs. Les pare-feu traditionnels ne disposent pas de ces fonctionnalités.

Enfin, les pare-feu proxy fonctionnent au niveau de la couche application pour offrir une protection renforcée contre les menaces externes. En revanche, les pare-feu traditionnels fonctionnent au niveau de la couche réseau ou transport.

Filtrage au niveau de l’application

Les pare-feu proxy filtrent le trafic au niveau de la couche application, qui correspond à la couche 7 du modèle d’interconnexion des systèmes ouverts. La technologie est similaire aux pare-feu de filtrage de paquets traditionnels, mais les pare-feu proxy ajoutent un niveau de protection supplémentaire en inspectant minutieusement le contenu des paquets de données et en masquant les adresses IP des utilisateurs.

Les pare-feu proxy sont souvent utilisés comme première couche de défense dans une infrastructure Web ou applicative sécurisée. À cet égard, ils protègent le réseau contre les menaces externes, tout en garantissant que les services et applications Web internes peuvent être utilisés en toute sécurité avec un impact minimal, voire nul, sur les performances.

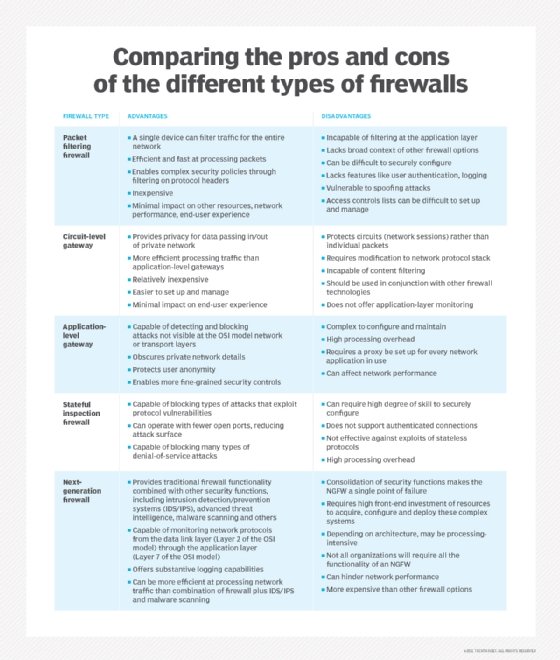

Il existe de nombreux types de pare-feu, notamment le pare-feu en tant que service. Découvrez-les dans le cadre de ce guide pour sécuriser les accès au service Edge.