Opération RoundPress cible les logiciels Webmail pour voler des secrets à des comptes de messagerie appartenant principalement aux organisations gouvernementales en Ukraine et aux entrepreneurs de la défense dans l’UE

15 mai 2025

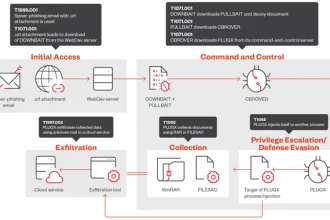

Les chercheurs de l’ESet ont découvert une opération de cyberespionnage qui abuse des vulnérabilités de scripts croisés (XSS), y compris une faille XSS zéro-jour dans le logiciel MDAemon webmail, pour voler des informations confidentielles à partir de comptes de messagerie spécifiques appartenant à d’autres responsables pour diverses organisations gouvernementales et à des entrepreneurs de défense en Europe et sur d’autres continents.

Opération RoundPress, donc surnommée par ESET, est très probablement le travail du groupe Sednit apt aligné aligné par la Russie, qui a d’abord visé Roundcube, mais a ensuite étendu son ciblage à d’autres logiciels Webmail, notamment Horde, Mdaemon et Zimbra. Dans certains cas, les attaquants ont même contourné l’authentification à deux facteurs (2FA).

Qu’y a-t-il d’autre à savoir sur les tactiques, les techniques et les procédures de l’opération? Apprenez de l’évangéliste en chef de l’ESET Tony Anscombe dans la vidéo et assurez-vous de lire le blog complet.

Connectez-vous avec nous sur Facebook, X, LinkedIn et Instagram.