Lorsque chaque minute compte, la préparation et la précision peuvent faire la différence entre une perturbation et un désastre.

03 novembre 2025

•

,

5 minutes. lire

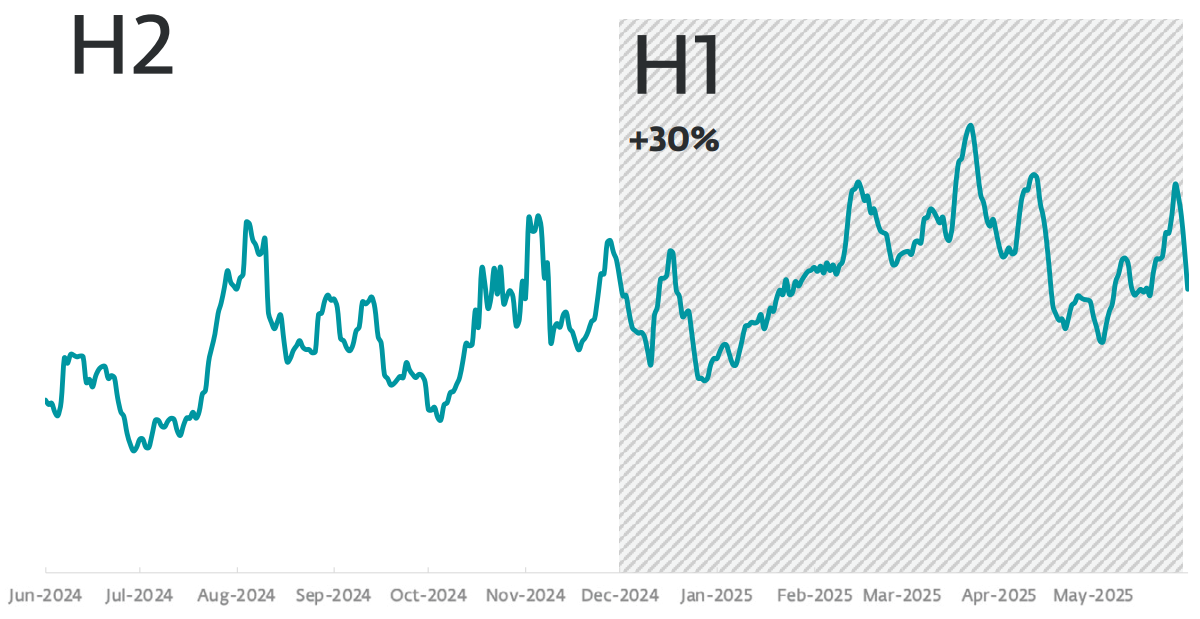

Les défenseurs des réseaux ressentent la pression. Le nombre de violations de données sur lesquelles Verizon a enquêté l’année dernière, en pourcentage du total des incidents, a augmenté de 20 points de pourcentage par rapport à l’année précédente. Cela ne doit pas nécessairement être aussi catastrophique qu’il y paraît, tant que les équipes sont capables de réagir rapidement et de manière décisive aux intrusions. Mais ces premières minutes et heures sont cruciales.

La préparation est la clé d’une réponse efficace aux incidents (RI). Bien que chaque organisation (et chaque incident) soit différent, vous ne voulez pas inventer des choses à la volée une fois que la sonnette d’alarme a commencé à sonner. Si tous les membres de l’équipe de réponse aux incidents savent exactement quoi faire, il y a plus de chances d’aboutir à une résolution rapide, satisfaisante et à faible coût.

Le besoin de vitesse

Une fois que les acteurs malveillants pénètrent dans votre réseau, le temps presse. Qu’ils recherchent des données sensibles à voler et à obtenir une rançon, ou qu’ils souhaitent déployer des ransomwares ou d’autres charges utiles malveillantes, la clé est de les arrêter avant qu’ils ne puissent atteindre vos joyaux de la couronne. Cela devient de plus en plus difficile.

Les dernières recherches affirment que les adversaires ont progressé de l’accès initial au mouvement latéral (appelé « temps d’évasion ») 22 % plus rapidement en 2024 que l’année précédente. Le temps d’évasion moyen était de 48 minutes, bien que l’attaque la plus rapide enregistrée ait été presque la moitié de ce temps : seulement 27 minutes. Pourriez-vous répondre à une faille de sécurité en moins d’une demi-heure ?

Parallèlement, le temps moyen nécessaire aux organisations mondiales pour détecter et contenir une violation est de 241 jours, selon IBM. Il existe un incitatif financier majeur pour réussir la RI. Les violations ayant un cycle de vie inférieur à 200 jours ont vu leurs coûts baisser d’environ 5 % cette année à 3,9 millions de dollars, tandis que celles de plus de 200 jours coûtent plus de 5 millions de dollars, affirme le rapport.

5 étapes à suivre suite à une violation

Aucune organisation n’est à 100 % à l’abri des violations. Si vous êtes victime d’un incident et soupçonnez un accès non autorisé, agissez rapidement, mais aussi méthodiquement. Ces cinq étapes peuvent vous aider à guider vos premières 24 à 48 heures. Sachez également que certaines de ces étapes doivent se dérouler simultanément. L’accent doit être mis sur la rapidité mais aussi sur la rigueur, sans compromettre l’exactitude ou les preuves.

1. Recueillir des informations et comprendre la portée

La première étape consiste à comprendre exactement ce qui vient de se passer et à élaborer une réponse. Cela signifie activer votre plan IR prédéfini et en informer l’équipe. Ce groupe devrait inclure des parties prenantes de l’ensemble de l’entreprise, notamment les RH, les relations publiques et les communications, les dirigeants juridiques et exécutifs. Ils ont tous un rôle important à jouer après l’incident.

Ensuite, calculez le rayon d’explosion de l’attaque :

- Comment votre adversaire a-t-il pu pénétrer dans le réseau de l’entreprise ?

- Quels systèmes ont été compromis ?

- Quelles actions malveillantes les attaquants ont-ils déjà commis ?

Vous devrez documenter chaque étape et recueillir des preuves non seulement pour évaluer l’impact de l’attaque, mais également pour une enquête médico-légale et éventuellement à des fins juridiques. Le maintien de la chaîne de traçabilité garantit la crédibilité si les forces de l’ordre ou les tribunaux doivent être impliqués.

2. Informer les tiers concernés

Une fois que vous avez établi ce qui s’est passé, il est nécessaire d’en informer les autorités compétentes.

- Régulateurs : si des informations personnelles identifiables (PII) ont été volées, contactez les autorités compétentes en vertu des lois sur la protection des données ou des lois spécifiques au secteur. Aux États-Unis, cela peut inclure une notification en vertu des règles de divulgation de la SEC en matière de cybersécurité ou des lois sur les violations au niveau de l’État.

- Assureurs : La plupart des polices d’assurance stipulent que votre assureur est informé dès qu’il y a un manquement.

- Clients, partenaires et employés : la transparence renforce la confiance et aide à prévenir la désinformation. Il vaut mieux qu’ils ne découvrent pas ce qui s’est passé sur les réseaux sociaux ou aux informations télévisées.

- Application de la loi : le signalement d’incidents, en particulier de ransomwares, peut aider à identifier des campagnes plus importantes et parfois fournir des outils de décryptage ou un soutien au renseignement.

- Experts externes : des spécialistes juridiques et informatiques externes devront peut-être également être contactés, surtout si vous ne disposez pas de ce type de ressources en interne.

3. Isoler et contenir

Même si les contacts avec les tiers concernés sont en cours, vous devrez agir rapidement pour empêcher la propagation de l’attaque. Isolez les systèmes concernés d’Internet, mais n’éteignez pas les appareils au cas où vous détruisiez des preuves. En d’autres termes, l’objectif est de limiter la portée de l’attaquant sans détruire de précieuses preuves.

Toutes les sauvegardes doivent être hors ligne et déconnectées afin que vos attaquants ne puissent pas les pirater et que les ransomwares ne puissent pas les corrompre. Tous les accès à distance doivent être désactivés, les informations d’identification VPN réinitialisées et les outils de sécurité utilisés pour bloquer tout trafic malveillant entrant et les connexions de commande et de contrôle.

4. Supprimer et récupérer

Une fois le confinement en place, transition vers l’éradication et le rétablissement. Effectuez une analyse médico-légale pour comprendre les tactiques, techniques et procédures (TTP) de votre attaquant, depuis l’entrée initiale jusqu’au mouvement latéral et (le cas échéant) au cryptage ou à l’exfiltration des données. Supprimez tous les logiciels malveillants persistants, les portes dérobées, les comptes malveillants et autres signes de compromission.

Il est maintenant temps de récupérer et de restaurer. Les actions clés comprennent :

- suppression des logiciels malveillants et des comptes non autorisés.

- vérifier l’intégrité des systèmes et des données critiques

- restaurer des sauvegardes propres (après avoir confirmé qu’elles ne sont pas compromises).

- surveiller de près les signes de mécanismes de nouveau compromis ou de persistance.

Utilisez la phase de récupération pour renforcer les systèmes, pas seulement pour les reconstruire. Cela peut inclure un renforcement des contrôles de privilèges, la mise en œuvre d’une authentification plus forte et l’application d’une segmentation du réseau. Sollicitez l’aide de partenaires pour accélérer la restauration ou envisagez des outils tels que Ransomware Remediation d’ESET pour accélérer le processus.

5. Réviser et améliorer

Une fois le danger immédiat passé, votre travail est loin d’être terminé. Respectez vos obligations envers les régulateurs, les clients et les autres parties prenantes (par exemple, partenaires et fournisseurs). Des communications mises à jour seront nécessaires une fois que vous aurez compris l’étendue de la violation, y compris éventuellement un dépôt réglementaire. Vos conseillers en relations publiques et juridiques devraient prendre les devants ici.

Un bilan post-incident permet de transformer un événement douloureux en catalyseur de résilience. Une fois la poussière retombée, c’est également une bonne idée de déterminer ce qui s’est passé et quelles leçons peuvent être tirées afin d’éviter qu’un incident similaire ne se reproduise à l’avenir. Examinez ce qui n’a pas fonctionné, ce qui a fonctionné et les retards de détection ou de communication. Mettez à jour votre plan IR, vos playbooks et vos procédures de remontée d’informations en conséquence. Toute modification du plan IR, ou recommandations concernant de nouveaux contrôles de sécurité et conseils de formation des employés, seraient utiles.

Une forte culture post-incident traite chaque violation comme un exercice d’entraînement pour la suivante, améliorant ainsi les défenses et la prise de décision sous pression.

Au-delà de l’informatique

Il n’est pas toujours possible d’empêcher une violation, mais il est possible d’en minimiser les dégâts. Si votre organisation ne dispose pas des ressources nécessaires pour surveiller les menaces 24h/24 et 7j/7, envisagez un service géré de détection et de réponse (MDR) d’un tiers de confiance. Quoi qu’il arrive, testez votre plan IR, puis testez-le à nouveau. Parce qu’une réponse efficace aux incidents n’est pas seulement l’affaire du département informatique. Cela nécessite qu’un certain nombre de parties prenantes de l’ensemble de l’organisation et de l’extérieur travaillent ensemble en harmonie. Le type de mémoire musculaire dont vous avez tous besoin nécessite généralement beaucoup de pratique pour se développer.