Compte tenu de la croissance exponentielle du commerce électronique et des transactions en ligne, la cybersécurité n’a jamais été aussi critique. Les pirates informatiques peuvent tenter d’envahir notre vie privée de plusieurs manières, mais les informations relatives aux cartes de crédit sont un domaine qu’ils trouvent particulièrement intéressant. Les cartes de crédit volées peuvent avoir un impact négatif non seulement sur vos finances, mais également sur votre identité personnelle et votre vie privée. Les protéger efficacement ainsi que les données qui y sont connectées est essentiel dans le monde en ligne.

Dans cet article, nous expliquons comment les cybercriminels peuvent voler les informations de votre carte de crédit, mettons en évidence les meilleures pratiques qui peuvent assurer votre sécurité et expliquons quoi faire si votre carte de crédit ou de débit est compromise.

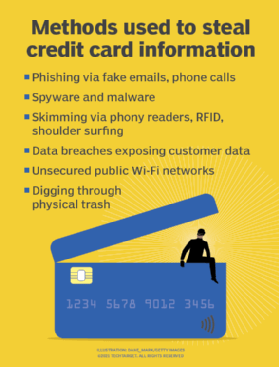

6 façons courantes de voler des informations de carte de crédit

Les pirates peuvent voler les informations relatives aux cartes de crédit et de débit de diverses manières, en utilisant des méthodes en ligne et hors ligne.

1. Phishing

Un site Web peut-il voler les informations de votre carte de crédit ? La reponse courte est oui.

Avec le phishing, les pirates tentent de voler des informations précieuses en se faisant passer pour une source fiable. Il existe plusieurs formes de stratagèmes de phishing, notamment l’utilisation de faux appels téléphoniques, de sites Web et d’e-mails commerciaux.

Par exemple, quelqu’un prétendant appartenir à votre banque émettrice ou à votre société de carte de crédit appelle et vous dit qu’il doit vérifier votre activité récente de carte de crédit avec certaines informations personnelles et commence par vous demander votre numéro de carte de crédit. De même, un e-mail de phishing envoyé par un attaquant se faisant passer pour un détaillant vous proposant une réduction ou des articles gratuits pourrait tenter de vous inciter à divulguer les détails de votre compte de carte de paiement.

Comment empêcher: La meilleure façon de prévenir les escroqueries par phishing, que ce soit par e-mail, téléphone ou SMS, est de ne jamais divulguer d’informations personnelles ou de carte de crédit à moins que vous n’ayez initié le contact. Accédez également directement au site Web d’un détaillant pour faire des affaires afin de vous assurer de contrôler toutes les transactions.

2. Logiciels malveillants et logiciels espions

Faites attention à ce que vous téléchargez. Le téléchargement accidentel de logiciels malveillants ou de logiciels espions peut permettre aux pirates d’accéder aux informations stockées sur votre ordinateur, notamment aux informations de carte de crédit et à d’autres détails. Par exemple, une attaque de malware peut utiliser un enregistreur de frappe qui enregistre vos frappes au clavier ou l’historique de votre navigateur, puis envoie ces informations à un pirate informatique.

Comment empêcher: Évitez de télécharger des pièces jointes, à moins qu’elles ne proviennent d’une source fiable, et méfiez-vous des programmes que vous téléchargez et installez sur l’un de vos appareils. Utilisez également un logiciel antivirus qui détecte les logiciels malveillants avant qu’ils n’infectent votre ordinateur.

3. Écrémage

L’écrémage des cartes de crédit est une méthode hors ligne populaire utilisée par les criminels pour voler des informations personnelles dans un point de vente, ce qui peut également conduire à un vol d’identité. Voici trois formes d’écrémage dont il faut être conscient.

- Les lecteurs de cartes des distributeurs automatiques de billets, des pompes à essence et d’autres emplacements peuvent être falsifiés pour ajouter des dispositifs d’écrémage. Ces faux lecteurs collectent et transmettent les informations de paiement aux voleurs, qui clonent ensuite les cartes et les utilisent comme bon leur semble.

Comment empêcher: Inspectez les lecteurs de cartes de crédit extérieurs à la recherche de signes indiquant qu’ils pourraient avoir été falsifiés avant de les utiliser.

- L’écrémage RFID utilise la technologie d’identification par radiofréquence pour intercepter sans fil les informations de crédit, de débit et d’identité directement à partir de cartes compatibles RFID ou même de smartphones et de tablettes. Les attaquants utilisent des appareils prenant en charge la communication en champ proche pour enregistrer les données non cryptées de la puce RFID de la carte afin de voler des détails tels que les numéros de carte, les dates d’expiration et les noms des titulaires de carte.

Comment empêcher: Assurez-vous que votre institution financière dispose de mesures de protection adéquates, y compris le cryptage.

- Le surf sur les épaules est une forme d’écrémage qui n’implique pas de technologie spécialisée. Un voleur regarde simplement un utilisateur saisir son code dans un guichet automatique ou les informations de sa carte de crédit dans un téléphone. Cela peut être fait à proximité (par-dessus l’épaule) ou à distance, par exemple à l’aide de jumelles.

Comment empêcher: Protégez les claviers avec de la paperasse, votre corps ou en mettant votre main en coupe.

4. Violations de données

Malheureusement, les violations de données très médiatisées – celles dont nous entendons parler – sont devenues assez courantes ces dernières années. Et compte tenu de la quantité de données stockées en ligne, cela représente une autre possibilité pour les pirates informatiques de voler des informations de carte de crédit, financières et autres. Selon le « 2023 Data Breach Investigations Report » de Verizon, des données personnelles ont été récupérées dans plus de 50 % des 5 010 violations confirmées survenues entre novembre 2021 et octobre 2022. Les attaquants ont volé des données de paiement dans environ 5 % des violations, indique le rapport. .

Comment empêcher: Une façon d’atténuer le risque d’être victime d’une violation de données consiste à utiliser une carte de crédit virtuelle qui vous permet de payer dans les magasins de commerce électronique sans inclure les informations de votre carte de crédit. Si vous devenez victime, les mesures à prendre incluent le gel de votre crédit, le placement d’une alerte à la fraude et le remplacement de la carte concernée par la violation. Obtenez également une copie de votre rapport de crédit et soyez extrêmement vigilant en cas d’activité suspecte de carte de crédit.

5. Réseaux Wi-Fi publics

Les réseaux Wi-Fi publics non sécurisés comportent certains dangers si vous saisissez des informations sensibles lorsque vous y êtes connecté. Bien que le Wi-Fi dans les aéroports ou les hôtels puisse être pratique, des précautions doivent être prises pour se protéger contre la perte des données de carte de crédit et d’autres informations sensibles. De plus, si une entrée « Wi-Fi public gratuit » apparaît sur votre appareil, il peut s’agir en fait d’un pirate informatique sur un smartphone ou un ordinateur portable à proximité qui tente d’inciter des utilisateurs peu méfiants à se connecter afin de voler leurs informations personnelles.

Comment empêcher: Ne menez pas d’affaires sensibles lorsque vous êtes connecté aux réseaux publics. Si vous avez besoin d’accéder à ces réseaux, utilisez un VPN. Sinon, respectez les points d’accès et les identifiants d’ensemble de services fiables et authentifiés ou utilisez votre connexion de données cellulaires sans fil.

6. Vos déchets

Même si cela peut paraître démodé, les criminels peuvent fouiller dans vos poubelles pour trouver des relevés de carte de crédit, des informations de compte et bien plus encore qu’ils peuvent utiliser à leur avantage.

Comment empêcher: Choisissez de recevoir des relevés de carte de crédit par e-mail. Si vous recevez des relevés papier sous quelque forme que ce soit, déchiquetez-les une fois que vous n’en avez plus besoin.

Bonnes pratiques pour protéger les données des cartes de crédit

Les cybercriminels peuvent choisir parmi toute une gamme de méthodes pour obtenir votre carte de crédit. Voici quelques conseils pour éviter que cela se produise.

1. Surveiller les rapports de crédit

Les services de surveillance du crédit et de sécurité de l’identité tels que LifeLock vous tiennent au courant de l’activité de votre carte de crédit. Ils peuvent également vous aider à anticiper toute activité frauduleuse plus rapidement que si vous vérifiiez manuellement vos relevés.

2. Surveillez les comptes bancaires et examinez les relevés de carte de crédit pour détecter toute activité suspecte

Vérifier manuellement les relevés de crédit et surveiller Equifax, Experian ou TransUnion pour les achats dont vous ne vous souvenez pas avoir effectué peuvent vous alerter de transactions étranges et d’activités suspectes.

3. Configurez des alertes pour vous avertir de toute activité suspecte

Les alertes de votre banque par SMS, notifications push et/ou e-mail peuvent vous aider à identifier les transactions suspectes peu de temps après qu’elles aient eu lieu.

4. Utilisez un logiciel antivirus et des VPN

Si vous vous connectez à des réseaux publics, il est utile d’utiliser un VPN pour vous protéger contre les logiciels malveillants et les pirates. Sans oublier qu’un logiciel antivirus peut vous protéger si vous téléchargez accidentellement des logiciels malveillants nuisibles.

5. Vérifiez les sites Web pour une URL sécurisée

Lorsque vous visitez un site Web, mais surtout lorsque vous effectuez des transactions en ligne, assurez-vous que l’URL inclut https:// et qu’elle est sécurisée.

6. N’enregistrez pas les informations de carte de crédit sur les sites Web

Il peut être tentant de sauvegarder les informations de votre carte de crédit sur Google ou sur les sites de commerce électronique que vous fréquentez. Cependant, vous devriez envisager d’éviter cette pratique, car elle permet potentiellement aux pirates informatiques d’accéder à vos informations personnelles en cas de violation de données.

7. Utilisez des mots de passe forts et une authentification multifacteur

Une autre façon d’éviter d’être victime d’une violation de données consiste à utiliser des mots de passe forts contenant un mélange de lettres, de chiffres et de symboles. De plus, l’authentification multifacteur peut fournir une couche de sécurité supplémentaire pour vous protéger. Pensez à l’utiliser lorsqu’il est proposé. Il en va de même pour les nouvelles méthodes d’authentification sans mot de passe basées sur la biométrie ou les protocoles FIDO.

8. Ne notez nulle part les informations de votre carte de crédit

Enfin, évitez d’écrire votre numéro de carte de crédit, votre code PIN, vos données d’expiration, etc. n’importe où ou de publier des photos de votre numéro de carte de crédit en ligne.

Que faire en cas de vol des informations de votre carte de crédit ?

Suivre les meilleures pratiques décrites dans cet article vous aidera à conserver les informations de votre carte de crédit à l’abri du danger. Cependant, rien n’est infaillible et vous devez agir si vos informations sont volées.

Voici ce que vous devriez faire.

1. Contactez l’émetteur de votre carte de crédit

Appeler votre banque ou votre société émettrice de carte de crédit est la première étape à suivre si vous pensez que votre carte a été volée ou compromise. Cela peut empêcher tout dommage supplémentaire et vous aider à éviter toute responsabilité en cas d’achats frauduleux. L’émetteur de votre carte de crédit annulera votre carte et en émettra une nouvelle.

2. Mettez à jour vos mots de passe

Entre les violations de données, les logiciels malveillants et les réseaux Wi-Fi publics, les pirates peuvent utiliser plusieurs méthodes en ligne pour voler votre carte de crédit et vos informations personnelles. La mise à jour de vos mots de passe sur les sites Web que vous visitez régulièrement peut les empêcher d’accéder à ces données.

3. Examiner et contester les rapports de solvabilité

Même après avoir annulé votre carte de crédit compromise et en avoir obtenu une nouvelle, certaines transactions frauduleuses dont vous n’êtes pas immédiatement au courant pourraient apparaître sur vos relevés. Continuez à les surveiller afin de pouvoir contester toute transaction qui semble suspecte.

Les cartes de crédit sont une cible courante pour les cybercriminels, et cela ne va pas changer de sitôt, voire jamais. Être conscient des méthodes qu’ils utilisent pour voler des informations personnelles – les données de cartes de crédit en particulier, mais aussi d’autres détails pouvant conduire à des transactions frauduleuses, au vol d’identité, etc. – est la première étape pour vous protéger. Mettez en œuvre les meilleures pratiques décrites dans cet article pour protéger les informations de votre carte de crédit et jouer un rôle plus actif pour éviter d’être victime de fraude.