Il est essentiel de comparer les rôles des règles de pare-feu entrants et sortants avant de déployer un pare-feu d’entreprise pour garantir qu’il sécurise correctement un environnement informatique d’entreprise.

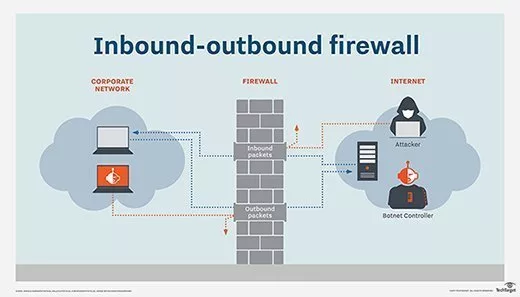

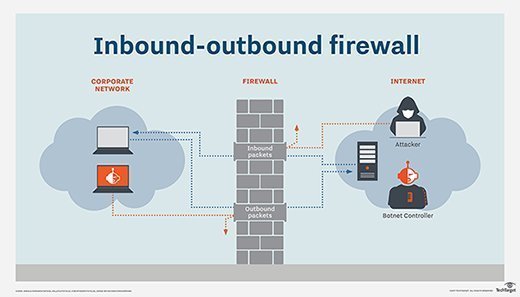

En termes simples, les règles de pare-feu entrant protègent le réseau du trafic entrant indésirable en provenance d’Internet ou d’autres réseaux, en particulier des connexions non autorisées, des logiciels malveillants et des attaques DoS. Les règles de pare-feu sortantes contrôlent le trafic sortant, c’est-à-dire les requêtes adressées à des ressources extérieures au réseau. Par exemple, une demande de connexion à un service de messagerie ou au site Web TechTarget peut être autorisée, mais les demandes de connexion à des sites Web non approuvés ou dangereux sont arrêtées.

Un pare-feu unique remplit généralement les deux fonctions, mais il est essentiel de comprendre les différences, ainsi que les avantages et les inconvénients, des règles de pare-feu entrantes et sortantes.

Trafic entrant et trafic sortant

Les réseaux d’entreprise ont à la fois du trafic entrant et du trafic sortant. Les requêtes entrantes proviennent de l’extérieur du réseau, par exemple d’un utilisateur disposant d’un navigateur Web, d’un client de messagerie, d’un serveur ou d’une application effectuant des requêtes (comme FTP et SSH) ou des appels API vers des services Web.

Les requêtes sortantes proviennent de l’intérieur du réseau, destinées à des services sur Internet ou à des réseaux extérieurs.

Les pare-feu sont conçus et déployés pour empêcher le trafic entrant d’entrer dans un réseau et pour empêcher le trafic sortant de se connecter à des ressources externes non conformes aux politiques de sécurité d’une organisation.

La différence entre les règles de pare-feu entrantes et sortantes

Les règles de pare-feu, entrantes ou sortantes, peuvent être personnalisées pour permettre au trafic sur des ports, services et adresses IP spécifiques d’entrer ou de quitter le réseau :

- Règles de pare-feu entrant protéger un réseau en bloquant le trafic connu pour provenir de sources malveillantes. Cela empêche diverses attaques, telles que les logiciels malveillants et les DDoS, d’affecter les ressources internes.

- Règles de pare-feu sortant définir le trafic autorisé à quitter un réseau et à atteindre des destinations légitimes. Ces règles bloquent également les requêtes envoyées vers des sites Web malveillants et des domaines non fiables. Ils peuvent également empêcher l’exfiltration de données en analysant le contenu des e-mails et des fichiers envoyés depuis un réseau.

La politique de pare-feu qui régit la configuration des règles entrantes et sortantes est basée sur une évaluation des risques des actifs qu’elle protège et des besoins commerciaux des utilisateurs et des services au sein du réseau. Par exemple, le service RH peut être autorisé à accéder à Internet et au réseau du service comptable de l’entreprise, mais pas l’inverse.

Toute modification des règles de pare-feu entrants et sortants doit être soigneusement planifiée, mise en œuvre et surveillée pour éviter des conséquences imprévues, notamment le blocage des demandes valides, ce qui peut limiter les activités commerciales légitimes et frustrer les utilisateurs.

Utilisation des règles de pare-feu entrant

Depuis des années, les pare-feu protègent les systèmes réseau internes des menaces extérieures en appliquant des règles qui contrôlent le flux du trafic entrant. L’objectif des règles de pare-feu entrant est d’empêcher le trafic malveillant d’entrer dans un réseau et de protéger les ressources qui s’y trouvent.

Les pare-feu peuvent être situés à différents points d’un réseau – très certainement sur le périmètre où le réseau se connecte à Internet, mais également au sein du propre réseau d’une organisation pour le diviser en sous-réseaux individuels plus petits, appelés segmentation du réseau. Cette approche permet de configurer les règles entrantes de chaque pare-feu pour protéger les ressources spécifiques sur chaque segment. Par exemple, le pare-feu protégeant le segment RH du réseau autorise uniquement les demandes entrantes des employés RH disposant des privilèges nécessaires. Un pare-feu protégeant le périmètre du réseau, quant à lui, a des règles moins restrictives. Ces règles, cependant, sont basées sur des renseignements sur les menaces et bloquent le trafic provenant d’adresses IP ou d’emplacements incorrects connus.

Utilisation des règles de pare-feu sortant

Les règles de pare-feu sortant protègent également les ressources du réseau interne, mais elles fonctionnent en empêchant les utilisateurs internes d’accéder au contenu malveillant, ainsi qu’en empêchant les données sensibles de quitter le réseau en violation des règles de politique de sécurité. Par exemple, les règles de pare-feu sortant peuvent être utiles dans les environnements verrouillés qui doivent contrôler le comportement du réseau jusqu’aux niveaux de l’hôte, de l’application et du protocole. La surveillance et le contrôle du trafic sortant via des règles de pare-feu sont des tâches importantes pour les équipes de sécurité, car elles peuvent empêcher l’exfiltration de données sensibles ou d’autres activités impliquant des logiciels malveillants et des initiés malveillants.

Un pare-feu dédié ou un service cloud hors site, tel qu’une passerelle Web sécurisée, est parfois utilisé pour contrôler le trafic sortant en raison des technologies de filtrage spécialisées nécessaires. De tels systèmes peuvent exécuter des fonctions ciblées, telles que le filtrage de contenu pour le courrier électronique ou la navigation sur le Web. Ils sont souvent liés au service d’annuaire de l’entreprise – Active Directory et Lightweight Directory Access Protocol – afin de pouvoir fournir un accès, un filtrage et des rapports en fonction du compte réseau de chaque utilisateur.

D’autres systèmes de pare-feu recherchent les logiciels malveillants sortants et les menaces liées à la sécurité, notamment des recherches DNS sur des hôtes connus pour être menaçants ou sur liste noire.

Les pare-feu évoluent constamment et constitueront toujours un contrôle de sécurité clé dans tout réseau. Les pare-feu modernes utilisent des flux de renseignements sur les menaces, l’IA et l’apprentissage automatique pour mettre à jour les règles entrantes et sortantes à la volée, leur permettant ainsi de lutter contre les menaces nouvelles et émergentes à mesure qu’elles se développent.

N’oubliez pas que les règles de pare-feu entrant et sortant nécessitent une configuration minutieuse, ainsi qu’une surveillance des anomalies du système. Même les pare-feu les plus sécurisés ne peuvent pas faire grand-chose. Les entreprises qui ne disposent pas des ressources internes nécessaires (notamment la formation sur les produits et les connaissances en matière de sécurité) pourraient envisager d’externaliser la gestion de leurs environnements de pare-feu à un fournisseur de services de sécurité gérés (MSSP). Un service de surveillance de la sécurité du réseau MSSP dédié, 24h/24 et 7j/7, est souvent le meilleur moyen de minimiser les risques associés.

Michael Cobb, CISSP-ISSAP, est un auteur renommé en matière de sécurité avec plus de 20 ans d’expérience dans le secteur informatique.

Kevin Beaver est un consultant indépendant en sécurité de l’information, écrivain et conférencier professionnel chez Principle Logic LLC, basé à Atlanta. Avec plus de 30 ans d’expérience dans l’industrie, il se spécialise dans la réalisation de tests de vulnérabilité et d’intrusion, ainsi que dans le travail de conseil virtuel en matière de RSSI.