More_eggs Un logiciel malveillant déguisé en CV cible les recruteurs dans une attaque de phishing

10 juin 2024RédactionAttaque de phishing/cybercriminalité Des chercheurs en cybersécurité ont repéré une attaque de phishing distribuant le malware More_eggs en…

Qu’est-ce que l’ELINT (intelligence électronique) ?

Qu’est-ce que l’intelligence électronique (ELINT) ? Le renseignement électronique (ELINT) est un renseignement recueilli à l'aide de capteurs électroniques, généralement utilisés…

Windows Recall sera opt-in et les données seront plus sécurisées, selon Microsoft

Les plaintes insistantes du public et les outils de validation de principe ont porté leurs fruits : Microsoft a réalisé…

Séparer les offres authentiques des escroqueries

Escroqueries 90 000 $/an, un bureau à domicile complet et 30 jours de congés payés, le tout pour un emploi…

Le botnet Muhstik exploite la faille Apache RocketMQ pour étendre les attaques DDoS

06 juin 2024RédactionAttaque de botnets/DDoS Le botnet par déni de service distribué (DDoS) connu sous le nom de Muhstik a…

La vérification du consentement LOKKER identifie les problèmes potentiels de conformité

LOKKER a lancé Consent Verification, un nouvel outil de la plateforme Privacy Edge de LOKKER qui offre aux entreprises un…

Que se passe-t-il lorsque la reconnaissance faciale se trompe – Semaine en sécurité avec Tony Anscombe

Vidéo Un système de reconnaissance faciale identifie à tort une femme à Londres comme une voleuse à l'étalage, suscitant de…

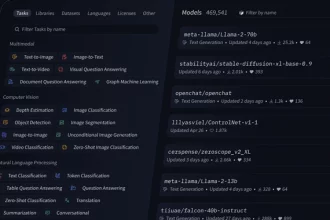

La société d’IA Hugging Face détecte un accès non autorisé à sa plateforme Spaces

01 juin 2024RédactionIA en tant que service/violation de données La société d'intelligence artificielle (IA) Hugging Face a révélé vendredi avoir…

Les 7 piliers fondamentaux d’une architecture zéro confiance

Le cadre Zero Trust gagne du terrain dans les entreprises en raison de ses avantages en matière de sécurité. Les…

Flocon de neige compromis ? Les attaquants exploitent les identifiants volés

Les attaquants ont-ils compromis Snowflake ou simplement les comptes et bases de données de leurs clients ? Des affirmations contradictoires brouillent…