Flocon de neige compromis ? Les attaquants exploitent les identifiants volés

Les attaquants ont-ils compromis Snowflake ou simplement les comptes et bases de données de leurs clients ? Des affirmations contradictoires brouillent…

Gros sur la prévention, encore plus sur l’IA

Des centaines de professionnels, analystes et décideurs de la cybersécurité se sont réunis plus tôt ce mois-ci pour ESET World…

Les cybercriminels abusent de StackOverflow pour promouvoir un package Python malveillant

29 mai 2024RédactionSécurité logicielle / Chaîne d'approvisionnement Les chercheurs en cybersécurité ont mis en garde contre un nouveau package Python…

Check Point met en garde contre les acteurs malveillants ciblant les VPN

Check Point Software Technologies a mis en garde contre les tentatives d'attaques contre ses VPN en ciblant les comptes qui…

Les améliorations apportées à la plateforme Detectify répondent à la complexité croissante de la surface d’attaque

Detectify a annoncé une nouvelle page Domaines et des améliorations majeures des capacités existantes pour définir des politiques de surface…

Signalement obligatoire des attaques de ransomwares ? – Semaine en sécurité avec Tony Anscombe

Vidéo Alors que le Royaume-Uni réfléchit à de nouvelles règles en matière de divulgation des ransomwares, quelles seraient les implications…

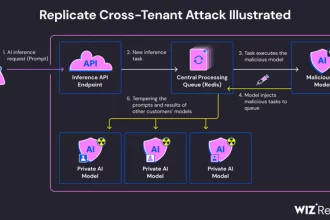

Des experts découvrent une faille dans un service d’IA répliqué exposant les modèles et les données des clients

25 mai 2024RédactionApprentissage automatique/violation de données Des chercheurs en cybersécurité ont découvert une faille de sécurité critique chez Replicate, un…

Les 10 problèmes de sécurité ERP les plus courants et les moyens de les résoudre

Alors que les inquiétudes grandissent autour des ransomwares ainsi que des risques liés à la sécurité des applications et de…

Un logiciel d’enregistrement de salle d’audience compromis a été fourni à partir du site officiel du fournisseur

Le logiciel d'enregistrement des salles d'audience JAVS Viewer est aux prises avec des logiciels malveillants de chargement et est servi…

Comment les solutions de sécurité libèrent les processus RH

Sécurité des entreprises Les conditions préalables pour devenir une élite de la sécurité créent un plafond de compétences difficile à…