Le groupe de cryptojacking connu sous le nom de Kinésithérapie a démontré sa capacité à évoluer et à s’adapter en permanence, se révélant être une menace persistante en intégrant rapidement les vulnérabilités récemment révélées pour exploiter son arsenal et étendre son botnet.

Les conclusions proviennent de la société de sécurité cloud Aqua, qui a décrit l’acteur menaçant comme orchestrant activement des campagnes d’extraction illicites de crypto-monnaie depuis 2019.

Kinsing (alias H2Miner), nom donné à la fois au malware et à l’adversaire derrière celui-ci, a constamment élargi sa boîte à outils avec de nouveaux exploits pour inscrire les systèmes infectés dans un botnet de crypto-minage. Il a été documenté pour la première fois par TrustedSec en janvier 2020.

Ces dernières années, des campagnes impliquant le malware basé sur Golang ont exploité diverses failles d’Apache ActiveMQ, Apache Log4j, Apache NiFi, Atlassian Confluence, Citrix, Liferay Portal, Linux, Openfire, Oracle WebLogic Server et SaltStack pour pirater les systèmes vulnérables.

D’autres méthodes ont également impliqué l’exploitation d’instances Docker, PostgreSQL et Redis mal configurées pour obtenir un accès initial, après quoi les points de terminaison sont rassemblés dans un botnet pour le crypto-minage, mais pas avant de désactiver les services de sécurité et de supprimer les mineurs concurrents déjà installés sur les hôtes.

Une analyse ultérieure réalisée par CyberArk en 2021 a mis au jour des points communs entre Kinsing et un autre malware appelé NSPPS, concluant que les deux souches « représentent la même famille ».

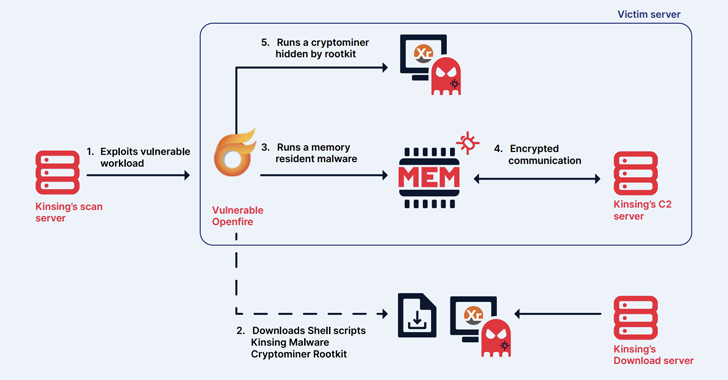

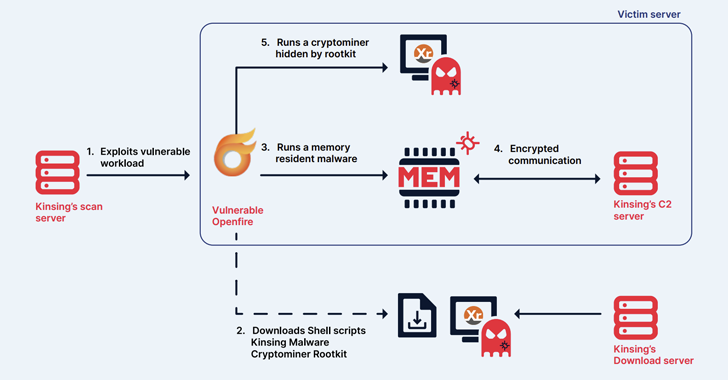

L’infrastructure d’attaque de Kinsing se répartit en trois catégories principales : les serveurs initiaux utilisés pour analyser et exploiter les vulnérabilités, les serveurs de téléchargement responsables de la préparation des charges utiles et des scripts, et les serveurs de commande et de contrôle (C2) qui maintiennent le contact avec les serveurs compromis.

Les adresses IP utilisées pour les serveurs C2 renvoient à la Russie, tandis que celles utilisées pour télécharger les scripts et les binaires couvrent des pays comme le Luxembourg, la Russie, les Pays-Bas et l’Ukraine.

“Kinsing cible différents systèmes d’exploitation avec différents outils”, a déclaré Aqua. “Par exemple, Kinsing utilise souvent des scripts shell et Bash pour exploiter les serveurs Linux.”

“Nous avons également vu que Kinsing cible Openfire sur les serveurs Windows à l’aide d’un script PowerShell. Lorsqu’il est exécuté sous Unix, il cherche généralement à télécharger un binaire qui s’exécute sur x86 ou ARM.”

Un autre aspect notable des campagnes des acteurs malveillants est que 91 % des applications ciblées sont open source, le groupe ciblant principalement les applications d’exécution (67 %), les bases de données (9 %) et l’infrastructure cloud (8).

|

| Crédit : Forescout |

Une analyse approfondie des artefacts a en outre révélé trois catégories distinctes de programmes :

- Scripts de type I et de type IIqui sont déployés après l’accès initial et sont utilisés pour télécharger les composants d’attaque de l’étape suivante, éliminer la concurrence et échapper aux défenses en désactivant le pare-feu, en mettant fin aux outils de sécurité tels que SELinux, AppArmor et Aliyun Aegis et en déployant un rootkit pour masquer les processus malveillants.

- Scripts auxiliairesqui sont conçus pour réaliser un accès initial en exploitant une vulnérabilité, désactiver des composants de sécurité spécifiques associés aux services Alibaba Cloud et Tencent Cloud à partir d’un système Linux, ouvrir un shell inversé sur un serveur sous le contrôle de l’attaquant et faciliter la récupération des charges utiles des mineurs.

- Binairesqui agissent comme une charge utile de deuxième étape, comprenant le principal malware Kinsing et le crypto-mineur du mineur Monero

Le malware, quant à lui, est conçu pour garder un œil sur le processus d’exploration de données et partager son identifiant de processus (PID) avec le serveur C2, effectuer des vérifications de connectivité et envoyer les résultats d’exécution, entre autres.

“Kinsing cible les systèmes Linux et Windows, souvent en exploitant les vulnérabilités des applications Web ou des erreurs de configuration telles que l’API Docker et Kubernetes pour exécuter des cryptomineurs”, a déclaré Aqua. « Pour prévenir les menaces potentielles comme Kinsing, des mesures proactives telles que le renforcement des charges de travail avant le déploiement sont cruciales. »

Cette révélation intervient alors que les familles de malwares de type botnet trouvent de plus en plus de moyens d’élargir leur portée et de recruter des machines dans un réseau pour mener des activités malveillantes.

Le meilleur exemple en est P2PInfect, un malware Rust qui exploite des serveurs Redis mal sécurisés pour fournir des variantes compilées pour les architectures MIPS et ARM.

“La charge utile principale est capable d’effectuer diverses opérations, notamment la propagation et la livraison d’autres modules avec des noms de fichiers qui parlent d’eux-mêmes, comme miner et winminer”, a déclaré Nozomi Networks, qui a découvert des échantillons ciblant ARM plus tôt cette année.

“Comme son nom l’indique, le malware est capable d’effectuer des communications Peer-to-Peer (P2P) sans recourir à un seul serveur de commande et de contrôle (C&C) pour propager les commandes des attaquants.”