Une campagne d’attaque récemment découverte, montée par des attaquants présumés basés au Maroc, a touché des détaillants mondiaux et d’autres entreprises émettant des cartes cadeaux.

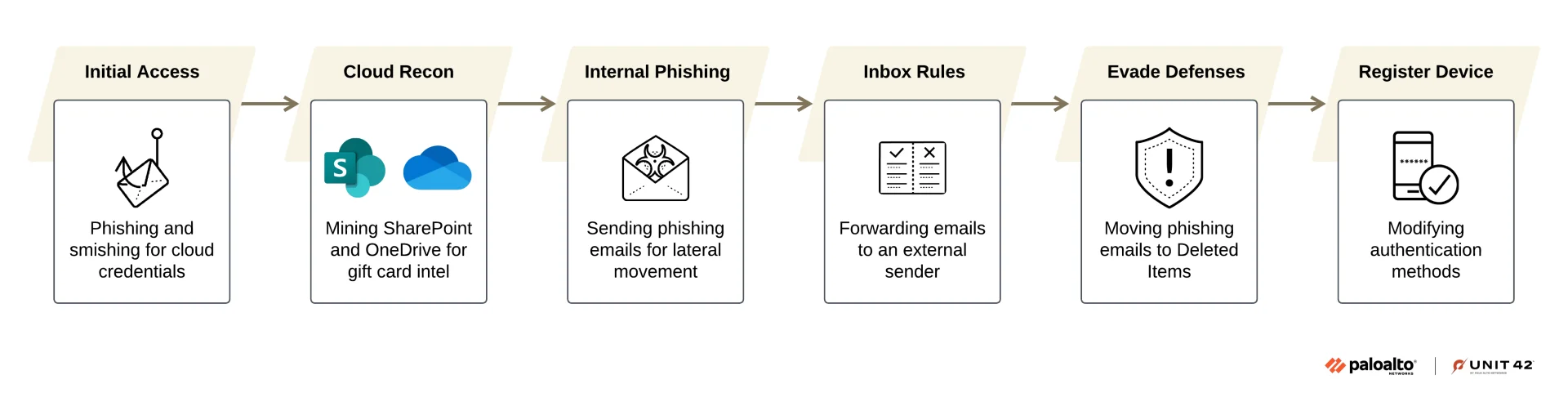

Ce qui distingue cette campagne, c’est la manière dont les acteurs de la menace évitent les techniques classiques de malware et de piratage des points finaux et opèrent entièrement dans des environnements cloud.

Les attaquants s’appuient sur le phishing et le smishing pour récupérer les informations d’identification des comptes, puis utilisent des services cloud fiables au lieu de déployer des logiciels malveillants. “Une fois qu’ils ont accès à une organisation, ils recherchent le type et le niveau d’accès nécessaires pour émettre des cartes-cadeaux non autorisées”, ont souligné les chercheurs de Palo Alto Networks.

La campagne

La campagne, que les chercheurs ont surnommée Jingle Thief en raison de la concentration des attaquants sur la fraude aux cartes cadeaux pendant les fêtes de fin d’année, commence par le phishing.

Les employés des entreprises ciblées reçoivent des e-mails ou des SMS de spear phishing qui les conduisent vers de faux portails de connexion (mais convaincants) qui imitent des services légitimes tels que Microsoft 365.

La chaîne d’attaque (Source : Unité 42 de Palo Alto Networks)

« Après avoir collecté les informations d’identification au cours de la campagne que nous avons observée, les attaquants se sont authentifiés directement auprès de Microsoft 365 et ont commencé à naviguer dans l’environnement, sans qu’aucun logiciel malveillant ne soit nécessaire », ont expliqué les chercheurs.

Ils recherchent dans les partages de fichiers, OneDrive et SharePoint des documents internes sur les flux de travail d’émission de cartes-cadeaux, les systèmes de billetterie et les processus internes, ainsi que les guides de configuration et d’accès VPN des organisations et leurs machines virtuelles.

Ils tentent également d’accéder aux comptes d’autres employés, en utilisant le compte initialement compromis pour envoyer des e-mails de phishing plus susceptibles d’être fiables et de ne pas être détectés par les solutions de sécurité.

Les e-mails imitent les notifications du service informatique et incitent d’autres employés à remettre leurs informations d’identification.

Pour cacher leurs actions aux utilisateurs et aux défenseurs, ils déplacent immédiatement les e-mails de phishing envoyés des éléments envoyés vers les éléments supprimés, et déplacent les réponses des utilisateurs de la boîte de réception vers les éléments supprimés.

Ils configurent également des règles de boîte de réception qui transfèrent les e-mails vers les comptes de messagerie qu’ils contrôlent, afin de pouvoir surveiller les changements dans les approbations de cartes-cadeaux, les flux de travail financiers et la billetterie informatique.

Enfin, pour assurer la persistance au-delà des réinitialisations de mots de passe et des révocations de sessions, ils utilisent des flux en libre-service pour réinitialiser les mots de passe (si nécessaire) et enregistrent silencieusement des appareils supplémentaires dans Entra ID et dans les applications d’authentification malveillantes afin de pouvoir contourner les exigences d’authentification multifacteur.

Donner la priorité à la surveillance basée sur l’identité

“Le but ultime de ces diverses tactiques – phishing, contrôle de la boîte de réception, exfiltration de courrier et enregistrement d’appareils malveillants – est d’obtenir et de monétiser des cartes-cadeaux à grande échelle”, estiment les chercheurs.

“Au cours de la campagne que nous avons observée, les attaquants ont tenté à plusieurs reprises d’accéder à plusieurs applications d’émission de cartes-cadeaux. Ils ont tenté d’émettre des cartes de grande valeur à travers différents programmes afin de les monétiser, et éventuellement d’utiliser les cartes comme garantie dans des programmes de blanchiment d’argent, transformant ainsi le vol numérique en espèces intraçables ou en prêts à court terme. Ces opérations ont été organisées de manière à minimiser les traces d’enregistrement et de criminalistique, réduisant ainsi le risque de détection rapide.

Dans l’ensemble, leur mode opératoire vise à maintenir leur présence et leur activité indétectables pendant une période de temps considérable. Finalement, ils laissent également très peu de traces médico-légales car ils restent dans des flux de travail cloud légitimes.

L’unité 42 attribue l’activité, avec une confiance modérée, à des acteurs financièrement motivés basés au Maroc. Ils pensent que leurs activités recoupent en partie celles d’acteurs menaçants publiquement suivis sous le nom d’Atlas Lion.

Palo Alto Networks a publié des indicateurs de compromission liés à cette campagne, et les chercheurs ont conseillé aux entreprises du secteur de la vente au détail et des services aux consommateurs de donner la priorité à la surveillance basée sur l’identité.

« Comprendre le comportement des utilisateurs, les modèles de connexion et l’utilisation abusive d’identité est de plus en plus essentiel pour une détection et une réponse précoces », ont-ils conclu.

![]()

Abonnez-vous à notre alerte e-mail de dernière minute pour ne jamais manquer les dernières violations, vulnérabilités et menaces de cybersécurité. Abonnez-vous ici !

![]()