La gestion des identités et des accès joue un rôle important à mesure que les organisations déplacent de plus en plus de processus critiques vers le cloud. Ceci, ajouté à l’adoption d’une approche de sécurité zéro confiance, a accru le besoin d’une authentification et d’une autorisation fortes.

En réponse, le marché de la sécurité propose une variété d’outils et de services de gestion des identités et des accès (IAM). L’astuce consiste à identifier les fonctionnalités dont votre organisation a besoin.

Un échantillon du marché des outils IAM

Tout d’abord, jetons un coup d’œil rapide à certains des principaux acteurs du marché en pleine croissance de l’IAM, en soulignant leurs caractéristiques les plus remarquables. Par ordre alphabétique, voici quelques-uns des principaux fournisseurs que vous êtes susceptible de rencontrer :

CyberArk

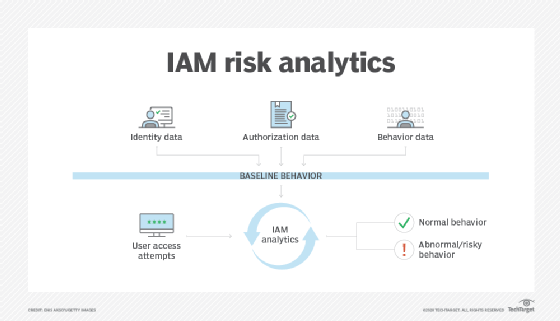

Historiquement, CyberArk était surtout connu pour ses capacités de gestion des accès privilégiés (PAM) et sa gestion des secrets. En 2017, le fournisseur a acquis Conjur pour aider à étendre les capacités PAM aux environnements cloud. L’achat d’Idaptive en 2020 a étendu les capacités de CyberArk en matière d’authentification unique (SSO), d’authentification multifacteur (MFA) et de gestion du cycle de vie des identités, et a également complété ces capacités avec l’IA.

Confier

Connu depuis longtemps pour sa forte concentration sur le cryptage, l’authentification et les certificats numériques, Entrust propose MFA, SSO, fédération et PAM. Entrust a investi massivement dans l’IAM ces dernières années, en achetant WorldReach Software – un fournisseur d’identité axé sur l’immigration – en 2021 et Onfido, acteur de la fraude à l’identité par IA en 2024.

IBM

L’histoire d’IBM dans le domaine des identités remonte à avant l’acquisition de Tivoli par l’entreprise en 1996. En plus de prendre en charge les cas d’utilisation SSO et MFA, IBM offre de solides capacités de gouvernance et de PAM. IBM Security Verify, lancé en 2018, inclut une analyse des risques basée sur l’IA, facilitant la détection des menaces.

Microsoft

Les produits Microsoft IAM sont principalement proposés via Entra ID – anciennement Azure Active Directory – et incluent SSO, MFA, accès conditionnel et gouvernance des identités.

Okta

Okta, acteur de longue date dans l’IAM, est connu pour sa flexibilité, son intégration et ses capacités SSO et MFA. Le fournisseur est également reconnu pour ses efforts visant à réduire la dépendance aux mots de passe et à son interface utilisateur facile à naviguer. Bien qu’Okta soit fortement présent dans les applications SaaS, Okta Secure Gateway permet d’étendre les capacités SSO du fournisseur aux applications sur site. En 2021, Okta a acheté Auth0, un fournisseur proposant de solides offres de gestion des identités centrées sur le client, renforçant ainsi ses capacités en matière d’offres orientées client.

OneLogin par une seule identité

OneLogin – un membre bien connu et de longue date de l’espace IAM – a été acheté en 2021 par le fournisseur IAM One Identity. Les fonctionnalités du produit incluent la gouvernance des identités, la gestion des accès, le PAM et la possibilité d’automatiser et de gérer Entra (Active Directory). La gestion des menaces basée sur l’IA promet d’aider à identifier et à traiter les risques IAM.

Identité Ping

Ping Identity, désormais détenue par la société de capital-investissement Thoma Bravo, a une longue histoire dans le domaine de l’IAM. Le fournisseur est spécialisé dans le SSO, le MFA et la fédération. C’est un acteur important dans les environnements cloud, hybrides et sur site. Une offre notable est PingOne DaVinci, un produit d’orchestration low-code résultant de l’achat de Singular Key par Ping Identity fin 2021.

Technologies SailPoint

SailPoint Technologies, un autre fournisseur appartenant à Thoma Bravo, est un acteur important dans la gouvernance et l’orchestration des identités, en particulier dans le provisionnement et le déprovisionnement automatisés. Ils offrent également une identité machine, une gouvernance des identités basée sur l’IA avec sa plateforme SailPoint Atlas et une gestion automatisée des risques IAM.

Strivacité

Fondée en 2019, Strvacity se concentre principalement sur la gestion de l’identité et des accès des clients, par opposition à l’IAM du personnel et de l’organisation. À l’instar de PingOne DaVinci de Ping Identity, l’approche no-code/low-code de la plateforme Strivacity peut rationaliser l’adoption. Les fonctionnalités du produit incluent SSO, MFA, libre-service et expériences d’interface utilisateur et de flux de travail personnalisables.

Cas d’utilisation et fonctionnalités

La liste ci-dessus ne représente qu’une fraction des fournisseurs IAM sur le marché. Alors, comment pouvez-vous identifier les outils ou services IAM adaptés à votre organisation ?

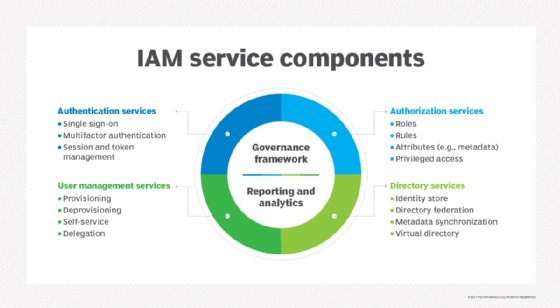

Premièrement, les produits IAM offrent deux fonctionnalités principales : authentificationqui confirme qu’un utilisateur est bien celui qu’il prétend être ; et autorisationqui contrôle ce à quoi un utilisateur peut ou non accéder.

Le cas d’utilisation de votre organisation détermine quels outils IAM répondront le mieux à vos besoins. Par exemple, recherchez-vous un système pour authentifier et autoriser les utilisateurs internes ? Ou recherchez-vous un système pour authentifier et autoriser les clients ? Il peut s’agir de systèmes différents dotés de fonctionnalités et de capacités diverses. Certains progiciels se chevauchent, certaines offres ciblent les deux fonctionnalités, tandis que d’autres se spécialisent dans l’une ou l’autre.

Dans la plupart des cas, la meilleure façon de commencer est de rassembler vos besoins. Autrement dit, vous souhaiterez connaître au moins de manière générale le ou les principaux cas d’utilisation d’un outil potentiel de gestion des identités et des accès.

Les fonctionnalités typiques du produit IAM incluent un ou plusieurs des éléments suivants :

- Authentification des utilisateurs, y compris MFA. Ces processus valident les utilisateurs en les authentifiant à l’aide d’un ou plusieurs des facteurs suivants :

- Ce que tu es en utilisant une méthode biométrique.

- Ce que tu sais grâce à l’utilisation d’un code PIN ou d’un mot de passe.

- Ce que tu as à l’aide d’un token ou d’un téléphone portable.

- SSO. L’authentification unique permet aux utilisateurs de se connecter une seule fois plutôt qu’individuellement pour chaque application qu’ils utilisent.

- Gestion des accès privilégiés. PAM gère l’utilisation des identifiants privilégiés et les détenteurs d’identifiants, tels que les comptes root et administrateur, les identifiants d’administrateur de domaine et les super-utilisateurs d’applications.

- Provisionnement et déprovisionnement automatisés des utilisateurs. Ces processus créent, suppriment ou modifient automatiquement des comptes d’utilisateurs, par exemple lors de l’intégration de nouveaux employés.

- Contrôle d’accès. Les utilisateurs se voient attribuer des droits et privilèges de manière dynamique plutôt que par utilisateur. Cela comprend les éléments suivants :

- Contrôle d’accès basé sur les rôles. RBAC attribue des droits en fonction de l’identité des utilisateurs, du rôle qu’ils jouent et de la fonction qu’ils exercent dans l’organisation.

- Contrôle d’accès basé sur les attributs. ABAC attribue des droits en fonction des attributs de l’utilisateur tels que l’emplacement géographique et l’unité commerciale ou le service dans lequel se trouve l’utilisateur.

- Automatisation et workflow d’accès. Établit un flux de travail et/ou des processus pour approuver l’accès – comme un examen périodique du responsable – et vérifie les droits attribués par rapport aux responsabilités actuelles.

- Gestion des politiques. Établit une application technique centrale des politiques telles que les caractéristiques des mots de passe, l’historique, le délai d’attente et l’accès conditionnel.

- Capacités en libre-service. Automatise diverses tâches afin que les utilisateurs puissent les effectuer sans l’intervention de l’administrateur ou du service d’assistance. Cela inclut, par exemple, la réinitialisation du mot de passe, les verrouillages et les problèmes de mot de passe oublié.

- Audit et reporting. Fournit des fonctionnalités telles que le suivi et le reporting sur l’utilisation du compte, la conformité aux politiques et les statistiques d’application.

- Identité fédérée. Fournit des fonctionnalités telles que SAML (Security Assertion Markup Language), OpenID Connect ou d’autres fonctionnalités pour la fédération d’identités au sein d’une organisation et avec des partenaires et des applications SaaS.

La liste ci-dessus représente de nombreuses fonctionnalités potentielles, mais tous les fournisseurs ne les prennent pas en charge de la même manière – et certains sont meilleurs que d’autres dans certains domaines. Par conséquent, vous souhaiterez avoir une idée claire des fonctionnalités les plus importantes pour votre organisation en examinant les cas d’utilisation que vous avez précédemment définis.

Et maintenant ?

Lorsque vous essayez de comprendre les exigences de votre organisation, vous devez vous efforcer de comprendre – avec un degré élevé de spécificité – au moins deux choses :

- Votre cas d’utilisation. Êtes-vous à la recherche d’une plateforme SSO pour employés ? Vous envisagez une solution d’identité client sans code/low code ? Avez-vous besoin d’un partenaire capable de prendre en charge les deux ? Votre cas d’utilisation dictera les capacités dont vous avez le plus besoin.

- Capacités nécessaires. Vous voudrez comprendre ce dont vous avez besoin à partir de votre ensemble d’outils. Alors que la plupart, sinon la totalité, des fournisseurs fournissent les bases (comme le SSO, l’AMF et la fédération), certains proposent des fonctionnalités de niche telles que l’orchestration ou le PAM, tandis que d’autres intègrent des technologies émergentes telles que l’IA pour soutenir les fonctionnalités.

Une fois que vous avez établi ces deux éléments, vous êtes prêt à évaluer les capacités spécifiques de chaque fournisseur. Gardez à l’esprit que ce secteur de marché peut être turbulent, avec des acquisitions et des consolidations fréquentes.

Ed Moyle est un rédacteur technique avec plus de 25 ans d’expérience dans le domaine de la sécurité de l’information. Il est actuellement RSSI chez Drake Software.