Trellix ZTS permet aux organisations de renforcer la cyber-résilience

Trellix a annoncé la solution Trellix Zero Trust Strategy (ZTS), disponible immédiatement dans le monde entier. Trellix ZTS exploite la…

Des failles Android Zero-Day dans les téléphones Pixel exploitées par des sociétés médico-légales

03 avril 2024RédactionSécurité mobile / Zero Day Google a révélé que deux failles de sécurité Android affectant ses smartphones Pixel…

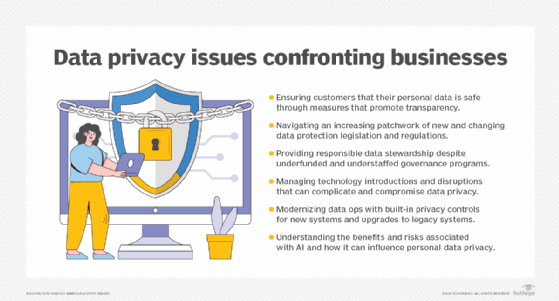

6 avantages commerciaux de la protection des données et de la conformité au RGPD

Se conformer au règlement général sur la protection des données ne consiste pas seulement à apaiser les régulateurs et à…

Mise à jour de la porte dérobée de XZ Utils : quelles distributions Linux sont concernées et que pouvez-vous faire ?

La nouvelle selon laquelle XZ Utils, un utilitaire de compression présent dans la plupart des distributions Linux, a été détourné…

Les serrures Dormakaba utilisées dans des millions de chambres d’hôtel pourraient être brisées en quelques secondes

29 mars 2024RédactionIngénierie inverse / Sécurité RFID Les failles de sécurité découvertes dans les serrures électroniques RFID Saflok de Dormakaba…

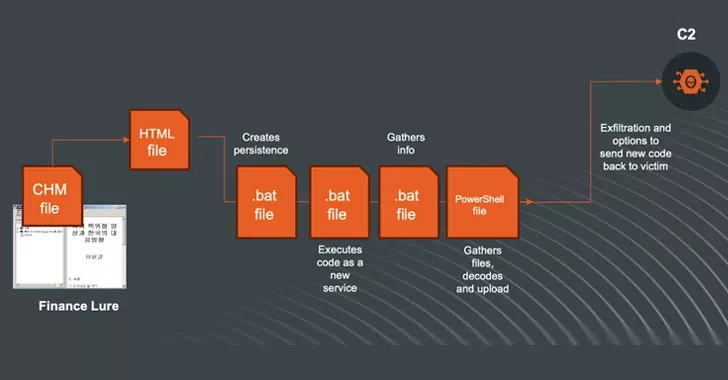

Kimsuky, lié à la Corée du Nord, passe aux fichiers d’aide HTML compilés lors des cyberattaques en cours

24 mars 2024RédactionIntelligence artificielle / Cyber-espionnage L'acteur menaçant lié à la Corée du Nord, connu sous le nom de Kimsuky…

Modèle et conseils d’évaluation d’impact sur la protection des données

Compte tenu des risques et des menaces pesant sur les données et de leur impact sur l'entreprise, il est essentiel…

Les API génèrent la majorité du trafic Internet et les cybercriminels en profitent

19 mars 2024L'actualité des hackersSécurité/vulnérabilité des API Les interfaces de programmation d'applications (API) constituent le tissu conjonctif de la modernisation…

7 conférences sur la cybersécurité à suivre en 2024

La cybersécurité est un problème constant à l’ère numérique d’aujourd’hui. Assister à des conférences sur la cybersécurité est un moyen…

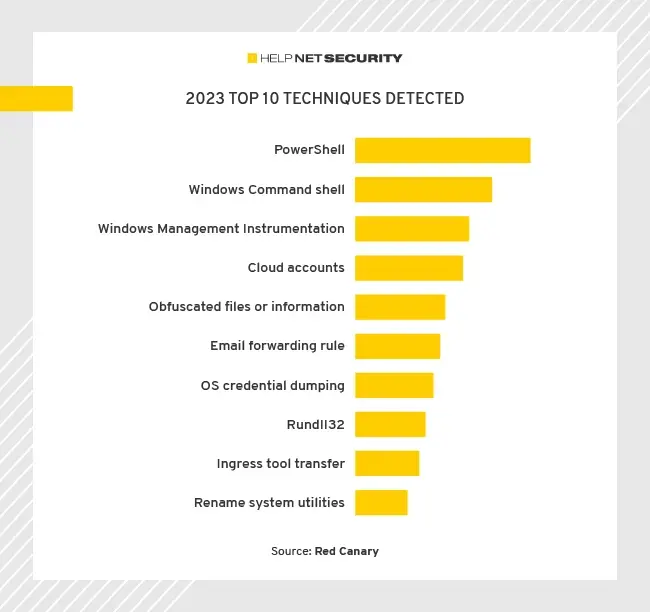

Techniques clés de MITRE ATT&CK utilisées par les cyber-attaquants

Même si le paysage des menaces continue de changer et d'évoluer, les motivations des attaquants restent inchangées, selon un rapport…