Les défenses IA intégrées de Google sur Android bloquent désormais 10 milliards de messages frauduleux par mois

Google a révélé jeudi que les défenses anti-arnaque intégrées à Android protègent les utilisateurs du monde entier contre plus de…

Comment rédiger une politique de sécurité des informations, ainsi que des modèles

Les RSSI et les responsables de la sécurité informatique ont besoin de politiques de sécurité des informations bien documentées…

Le code PoC est supprimé pour une faille DNS BIND 9 exploitable à distance (CVE-2025-40778)

Une vulnérabilité de haute gravité (CVE-2025-40778) affectant les résolveurs DNS BIND 9 pourrait être exploitée par des attaquants distants non…

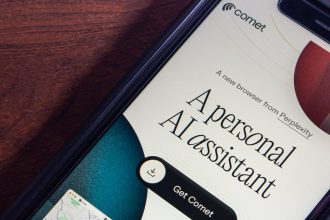

Les pirates ciblent les utilisateurs du navigateur Perplexity Comet

Peu de temps après que la société de moteurs de recherche IA Perplexity a lancé son navigateur Comet AI, les…

Comment la génération toujours active peut améliorer son jeu en matière de cybersécurité

Les natifs du numérique sont à l'aise avec la technologie, mais peuvent être plus exposés aux escroqueries en ligne et…

La triade Smishing liée à 194 000 domaines malveillants dans le cadre d’une opération mondiale de phishing

24 octobre 2025Ravie LakshmananViolation de données/cybercriminalité Les auteurs de la menace à l'origine d'une campagne de smishing continue à grande…

Securonix : ajouter des renseignements sur les menaces à l’ensemble

Le concept consistant à disposer d’une suite unique de produits interconnectés, sans les problèmes d’installation et offrant des performances optimales…

Les attaquants ciblent les systèmes de cartes-cadeaux des détaillants en utilisant des techniques uniquement cloud

Une campagne d'attaque récemment découverte, montée par des attaquants présumés basés au Maroc, a touché des détaillants mondiaux et d'autres…

Pourquoi les organisations se tournent vers un MDR rapide et fiable

Comment la détection et la réponse gérées (MDR) de premier plan peuvent aider les organisations à garder une longueur d'avance…

Brève actualité : Les cyberdéfenses nationales sous pression croissante

Certains experts et législateurs préviennent que les cyberdéfenses américaines deviennent de jour en jour plus vulnérables, à mesure que…